Descubra insights sobre o vírus Wiaw, uma cepa predominante de ransomware na família STOP/Djvu. Saiba como ele se infiltra em PCs com Windows, criptografa arquivos, e deixa para trás uma nota de resgate, representando riscos significativos à integridade dos dados.

Vírus WIAW

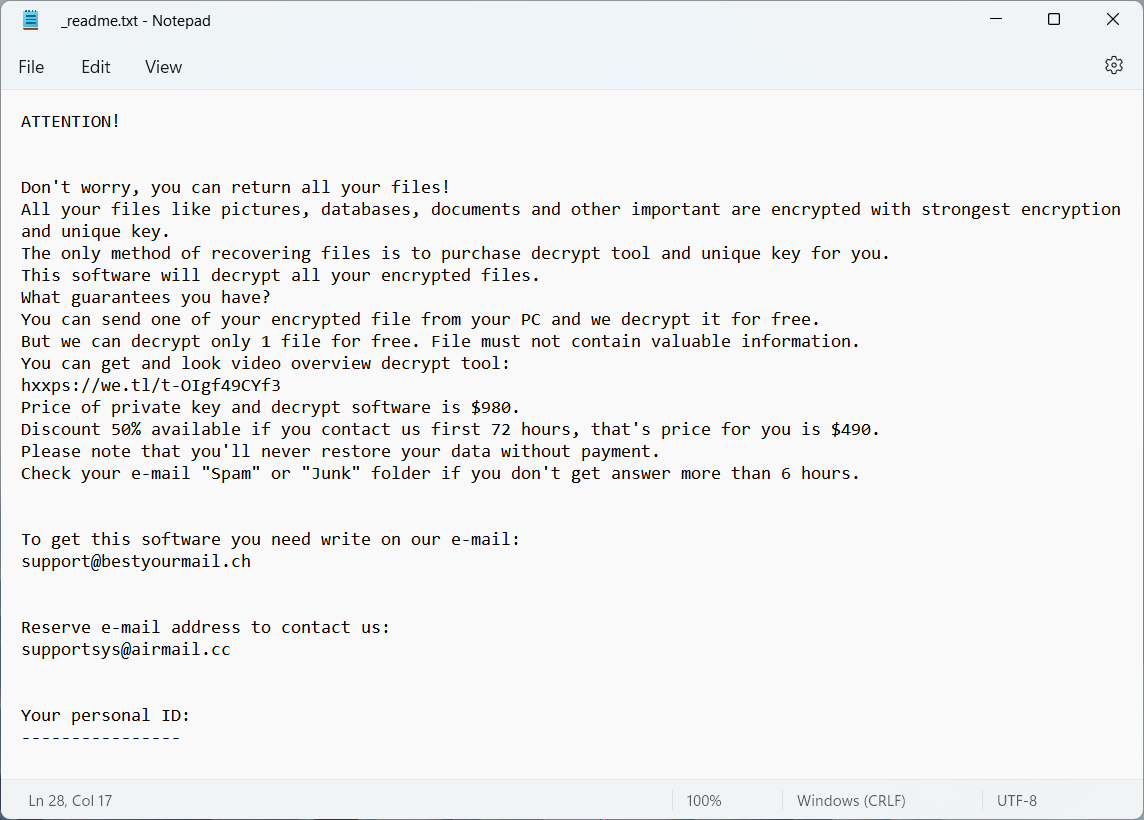

Ransomware WIAW, uma variante de software malicioso, tem como alvo arquivos de usuário, empregando um algoritmo de criptografia robusto (Salsa20) para torná-los inacessíveis. Ele também impede ativamente o software antivírus e elimina os backups existentes. Após criptografia, arquivos como documentos do Word, Planilhas Excel, ou imagens sofrem uma modificação, adquirindo o “.WIAW” extensão (por exemplo., “foto.jpg” torna-se “foto.jpg.wiaw”). Adicionalmente, o malware gera uma nota de resgate chamada _readme.txt, que ele deposita em cada pasta contendo arquivos criptografados na área de trabalho. Esta nota descreve o evento malicioso e fornece instruções para o pagamento do resgate.

Esta postagem oferece insights sobre o comportamento do malware WIAW e orienta sua remoção de sistemas infectados. Além disso, discute várias estratégias para recuperação de arquivos após um ataque de ransomware.

ATTENTION!

Don't worry, you can return all your files!

All your files like pictures, databases, documents and other important are encrypted with strongest encryption and unique key.

The only method of recovering files is to purchase decrypt tool and unique key for you.

This software will decrypt all your encrypted files.

What guarantees you have?

You can send one of your encrypted file from your PC and we decrypt it for free.

But we can decrypt only 1 file for free. File must not contain valuable information.

Do not ask assistants from youtube and recovery data sites for help in recovering your data.

They can use your free decryption quota and scam you.

Our contact is emails in this text document only.

You can get and look video overview decrypt tool:

https://we.tl/t-hPAqznkJKD

Price of private key and decrypt software is $999.

Discount 50% available if you contact us first 72 hours, that's price for you is $499.

Please note that you'll never restore your data without payment.

Check your e-mail "Spam" or "Junk" folder if you don't get answer more than 6 hours.

To get this software you need write on our e-mail:

support@freshingmail.top

Reserve e-mail address to contact us:

datarestorehelpyou@airmail.cc

Your personal ID:

Ransomware WIAW compartilha os mesmos hábitos com a maioria dos outros PARAR/Ransomware Djvu exemplos. Esta família apareceu em 2018 e contabilizado sobre 70% de todos os ataques de ransomware em indivíduos. É um criador de tendências em seu setor e possui vários recursos típicos de qualquer outro grupo de ransomware que ataca usuários individuais. Soma do resgate, forma de notificação, precauções tomadas para evitar o uso de backup – todas essas coisas agora são iguais em todos os lugares. Mas eles apareceram inicialmente graças ao ransomware Djvu.

Como consegui o malware WIAW?

A grande maioria dos malwares que atacam usuários individuais opta pelas mesmas táticas de disseminação. PARAR/Ransomware Djvu, particularmente a variante WIAW, não é uma exclusão. As formas mais comuns de propagação são diferentes cracks de software, programas não licenciados, e ferramentas duvidosas da Internet. Em particular, eles aplicam a tática de criar um site de uso único onde são postadas coisas atualmente populares. Novos filmes da Marvel, novos jogos, ou ferramentas para Windows 11 ativação – a base para tal manequim aparece diariamente. Técnicas de spam de pesquisa aumentam os resultados de pesquisa desta página, tornando-o o mais popular nas solicitações relacionadas. Um link para download direto ou torrent contém a carga útil no mesmo site.

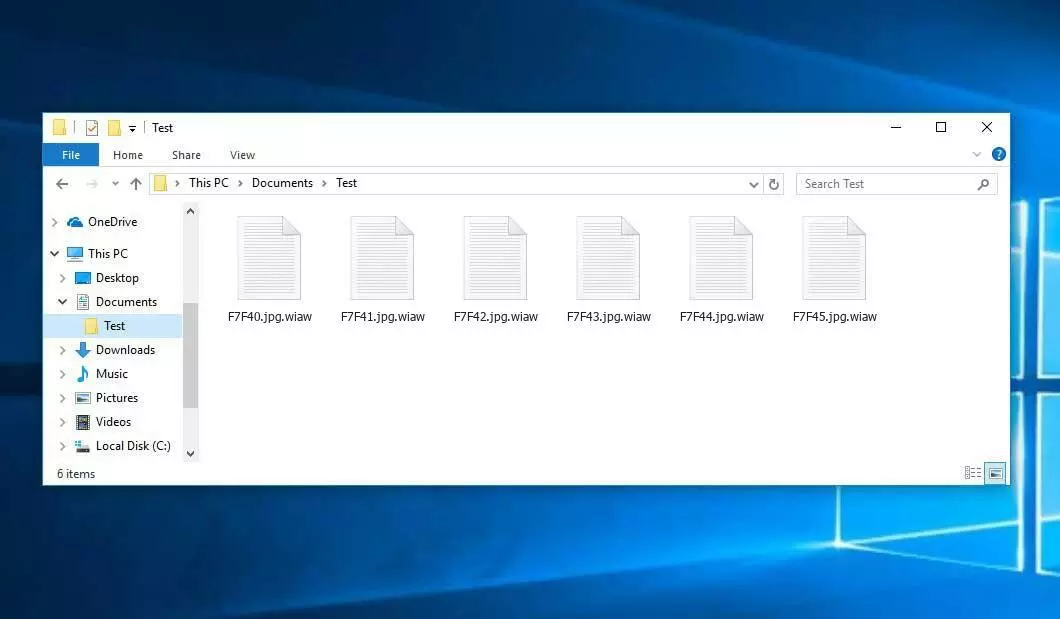

Os cibercriminosos que distribuem este ransomware inicialmente injetam o malware do downloader, que atua como um precursor para mais malware. Isto desativa os mecanismos de segurança que pode potencialmente parar o ransomware ou dificultar a infecção do sistema. Desativando o Windows Defender, aplicando certas alterações de rede, e ajustando as Políticas do Grupo. A última ação é feita para restringir a execução dos arquivos de instalação dos programas, geralmente – soluções antivírus.

Processo de criptografia de vírus WIAW

ransomware continua a mudar o sistema após ser injetado com o downloader. Em particular, O ransomware WIAW desativa os métodos de backup mais populares (Cópias de sombra de volume e backups do OneDrive). Bloqueia o acesso a determinados sites onde a vítima pode encontrar a solução. Depois disso, ransomware inicia o processo de criptografia. De acordo com o código de amostras STOP/Djvu vazadas, ele realiza a cifragem passo a passo. Primeiro, ransomware verifica as pastas do seu disco. Se detectar os arquivos, ele pode cifrar, ele se conecta ao servidor, pede a chave de criptografia, e inicia a criptografia. Quando o processo terminar, ele volta ao processo de digitalização.

O mecanismo de criptografia usado pelo ransomware WIAW é AES-256. Esse padrão é adotado por muitas tecnologias de segurança. Por exemplo, seu tráfego é criptografado com essa cifra quando conectado ao site por meio de uma conexão HTTPS. Não é o mais forte, mas você não pode descriptografá-lo em computadores modernos. Com a criptografia ponta a ponta na fase de conexão ao servidor utilizado por este ransomware, é impossível interceptar a chave de descriptografia. Apesar disso, isso não significa que você não possa recuperar seus arquivos.

Ransomware WIAW termina a última parte da criptografia. Aplica várias outras ações para proporcionar uma maior persistência. O arquivo executável original está sendo clonado em um diretório longe dos típicos escolhido por malware. Diretórios temporários ou ProgramFiles são verificados até mesmo pelos antivírus mais simples, então o ransomware coloca seus arquivos em locais mais profundos e menos familiares.

Remoção de ransomware WIAW

O ransomware se destaca como uma das formas mais complexas e prejudiciais de malware, apresentando desafios significativos na detecção e remoção. Vírus WIAW exibe especificamente uma propensão para obstruir a execução de executáveis de programas de segurança, complicando o processo de remoção. Este obstáculo, no entanto, não é proativo e pode ser resolvido após a criptografia, necessitando de atenção meticulosa durante a remoção para contornar tais barreiras. É imperativo priorizar a remoção de vírus como etapa inicial, pois quaisquer ações subsequentes podem ser anuladas pela reversão das alterações do ransomware.

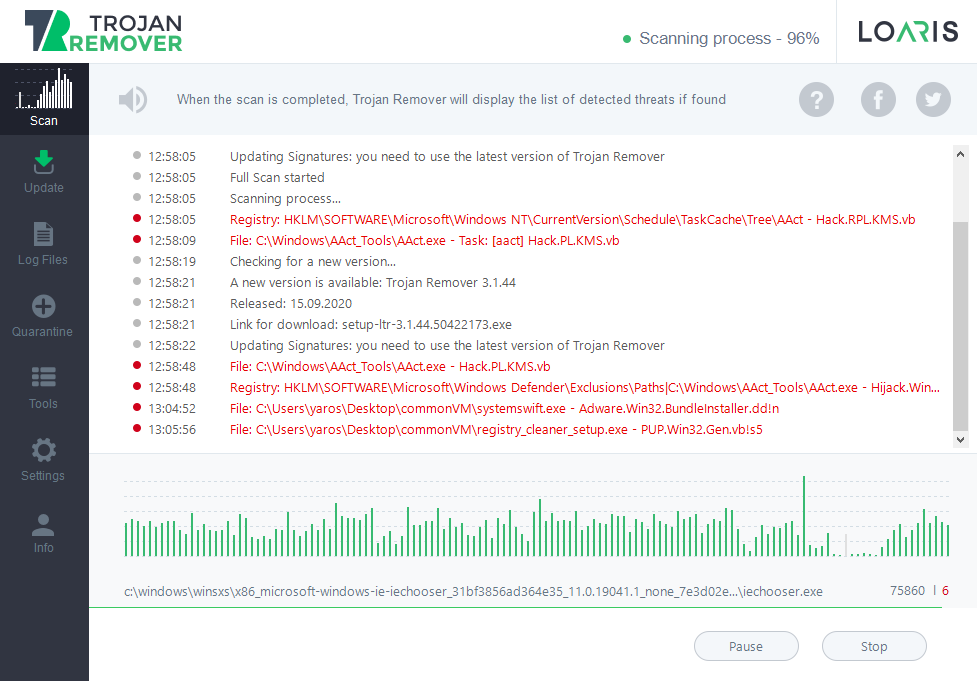

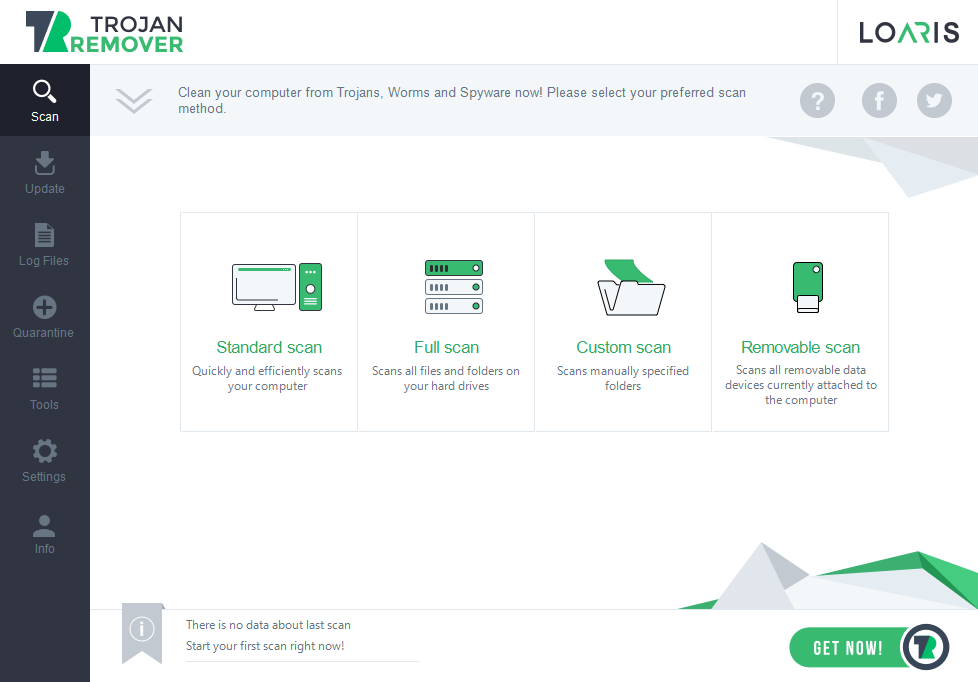

Para uma eficácia de remoção ideal, considere aproveitar o Loaris Trojan Remover, uma ferramenta líder de remoção de malware, conhecida por sua funcionalidade robusta. Este aplicativo possui um mecanismo de verificação avançado composto por três módulos distintos projetados para identificar variantes de ransomware de forma abrangente. Notavelmente, seu recurso Custom Scan permite que os usuários examinem diretórios específicos rapidamente, garantindo um exame completo em tempo mínimo.

Adicionalmente, a proteção contra ransomware envolve medidas proativas:

- Atualize regularmente os sistemas operacionais e software de segurança para corrigir vulnerabilidades.

- Tenha cuidado ao abrir anexos de e-mail ou clicar em links suspeitos.

- Implemente protocolos robustos de segurança cibernética, incluindo proteção por firewall e sistemas de detecção de intrusão.

- Adote uma estratégia de backup abrangente para mitigar os riscos de perda de dados.

- Eduque os usuários sobre práticas de conscientização e prevenção contra ransomware.

Ao adotar uma abordagem multifacetada que abrange medidas de prevenção proativas e estratégias de remediação responsivas, indivíduos e organizações podem fortalecer suas defesas contra a ameaça generalizada do ransomware.

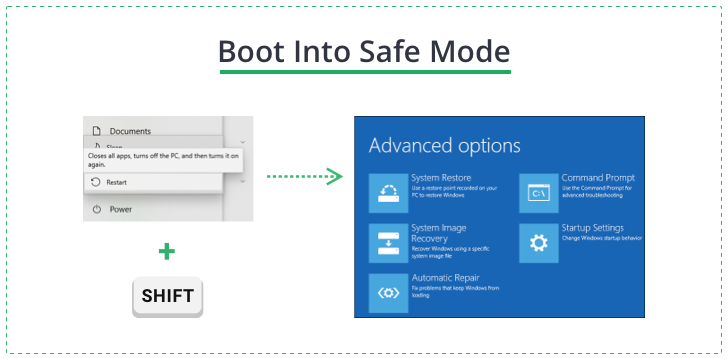

É importante mencionar que contornar o ransomware que bloqueia a inicialização dos arquivos executivos requer inicialização no modo de segurança com rede. Você pode baixar o instalador antes ou depois de inicializar – isso não vai importar nada.

Para inicializar seu PC no modo de segurança, você deve abrir o painel Solução de problemas. Pressione Win→Power, e clique no botão Reiniciar enquanto mantém pressionada a tecla Shift. Depois disso, você verá a tela Solução de problemas. Vá para Configurações de inicialização → Windows 10 Modo de segurança com rede. Pressione Enter e espere até que o sistema carregue.

Modo de segurança no Windows supõe o carregamento do sistema sem certos módulos, em particular – os programas de inicialização e uma parte das Políticas de Grupo. Este modo é conveniente para remoção de malware, pois evita o lançamento de programas não listados como sistemas e elimina a maioria das restrições implementadas por malware..

Remova ransomware com Loaris Trojan Remover

Quando o seu PC é inicializado no modo de segurança, inicie o arquivo de instalação do Loaris e espere até que o programa seja instalado. Pode levar vários minutos. Depois disso, o programa irá oferecer a você para ativar um teste gratuito. Esta ação é recomendada porque permite que você use todas as funcionalidades do Trojan Remover. Basta colocar seu endereço de e-mail e receber um código de teste gratuito.

Quando o teste é ativado, iniciar a verificação completa. Pode durar para 20-30 minutos, então tenha paciência. Você pode usar seu computador durante esta operação sem quaisquer restrições.

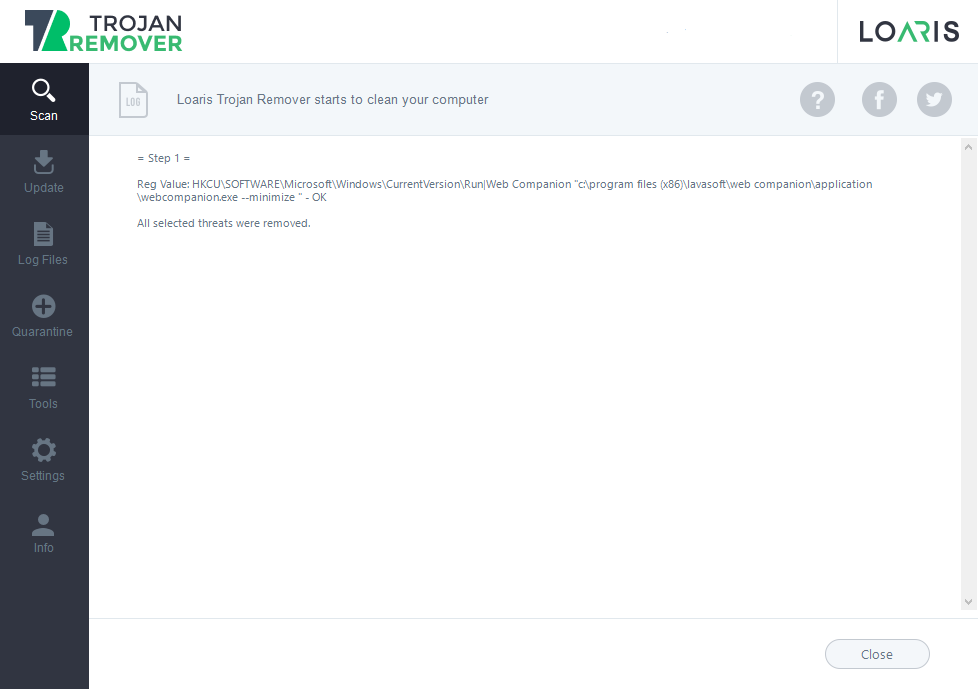

Após a varredura, você verá a lista de ameaças detectadas. Por padrão, o programa designa ações adequadas para cada detecção. Em particular, para o vírus WIAW, é uma remoção. No entanto, você pode gerenciar essas ações clicando no rótulo no lado direito da detecção se achar que alguns itens detectados podem precisar de uma ação diferente.

Como descriptografar arquivos WIAW?

Isso é não há muito que você possa fazer com os arquivos criptografados pelo ransomware WIAW se tudo for feito corretamente. Este malware supõe o uso de dois tipos de chaves – on-line e off-line. O primeiro é o principal, e é usado na maioria dos casos. Isso consiste de 256 símbolos e é único para cada vítima. Vírus WIAW recebe do servidor de comando cada vez que tenta cifrar outra pasta no sistema de arquivos. No entanto, quando não consegue se conectar ao servidor – porque está inoperante ou há problemas de conectividade – os arquivos são criptografados com uma chave offline. A chave offline é sempre única para cada variante, para que todas as vítimas cujos arquivos foram criptografados com a chave offline possam ser salvas.

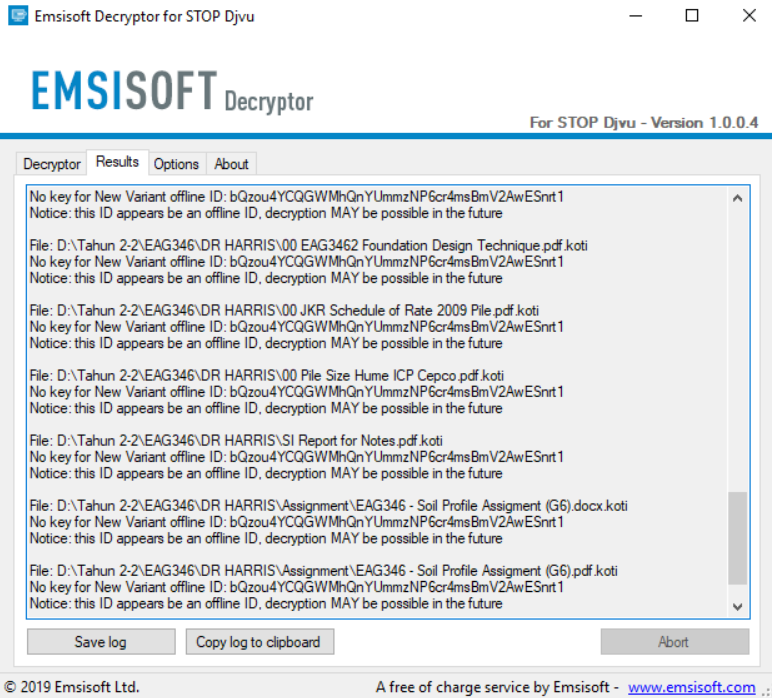

Emsisoft oferece uma ferramenta para descriptografar os arquivos após o ataque STOP/Djvu. A equipe do desenvolvedor coleta as chaves offline e online vazadas. Isso é 100% livre para usar já que a empresa realiza esta ação de forma voluntária.

Descriptografe seus arquivos com Emsisoft Decryptor para STOP Djvu

Baixar e instalar Descriptografador Emsisoft para STOP Djvu do site do desenvolvedor. Então, abra o aplicativo e faça algumas configurações primárias. Você precisa especificar as pastas onde os arquivos criptografados são armazenados. Então, você pode pressionar “Descriptografar” e observar os resultados.

Durante o processo de descriptografia, você pode assistir a certas mensagens do programa. Vamos verificá-los:

-

☞ O nome remoto não pôde ser resolvido

Essa mensagem representa o erro na resolução dos servidores Emsisoft’ DNS. Já que o programa não traz o banco de dados de chaves e o recebe da nuvem, precisa de uma conexão estável com a Internet. No caso deste erro, tente redefina seu arquivo HOSTS e tente novamente.

-

☞ Nenhuma chave para ID online da Nova Variante: [sua identificação]

Perceber: Este é um ID on-line. A descriptografia é impossível.

O pior cenário – você tem seus arquivos criptografados com a chave online. É único para cada vítima. Portanto, você não pode descriptografar os arquivos com a ferramenta Emsisoft.

-

☞ Nenhuma chave para ID offline da nova variante: [ID de exemplo]

Este ID parece ser um ID off-line. Portanto, a descriptografia pode ser possível no futuro.

A nota de rodapé desta mensagem explica muito. Você tem sorte, pois seus arquivos foram criptografados com um ID offline, mas ainda não há nenhuma chave vazada para o seu caso. Tenha paciência e espere. A chave pode aparecer em algumas semanas.

-

☞ Erro: Não é possível descriptografar o arquivo com ID: [sua identificação]

Essa mensagem significa que o programa Emsisoft não conseguiu encontrar a chave correspondente para o seu caso. Ainda, essa não é a pior situação – ainda pode aparecer no futuro.

Recupere seus arquivos com ferramentas de recuperação de arquivos

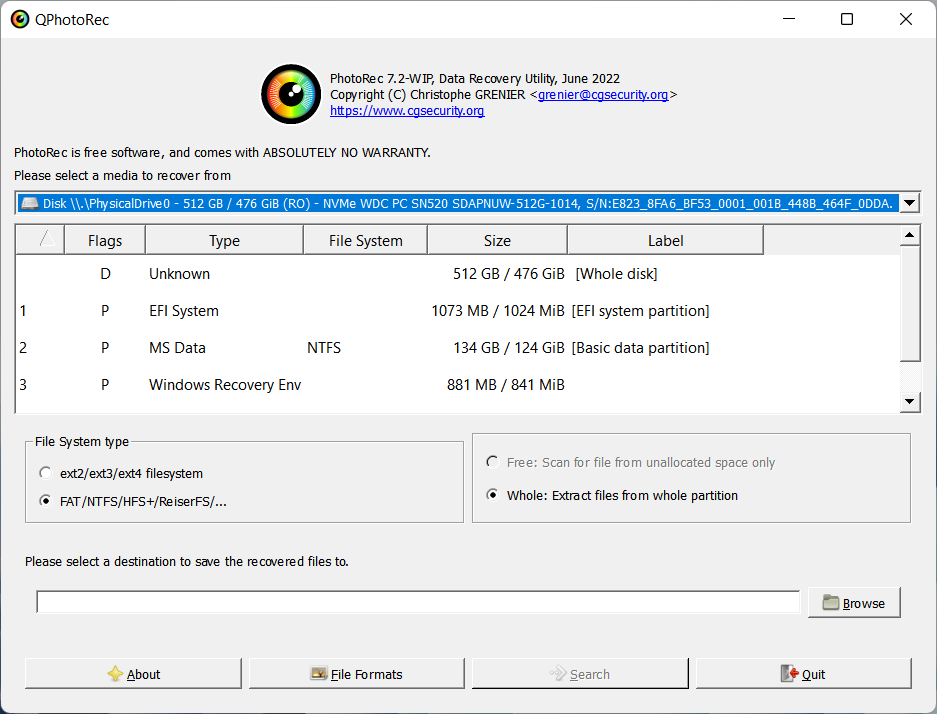

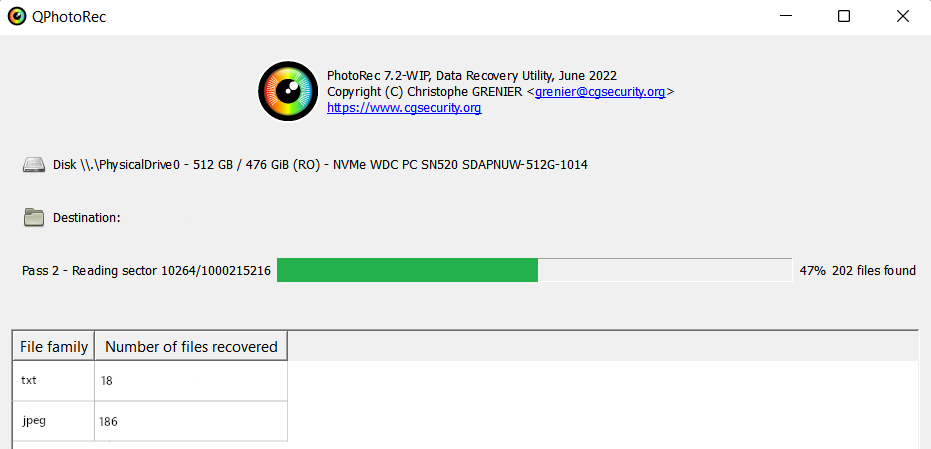

O descriptografador que descrevi acima não é a única opção para recuperar os arquivos. Devido ao algoritmo específico aplicado pelo ransomware durante o processo de criptografia, , é possível recuperar os arquivos com ferramentas de recuperação de arquivos. Vou recomendar o PhoroRec como uma solução gratuita e eficaz.

PARAR/Ransomware Djvu não criptografa o arquivo exato. Ele copia o documento original, cifra, em seguida, exclui o original e o substitui por uma cópia criptografada. Enquanto isso, as técnicas de armazenamento de arquivos permitem recuperar os arquivos excluídos do disco. Excluir os arquivos do sistema operacional geralmente significa excluir as informações sobre a localização do arquivo no disco do sistema de arquivos. Ao mesmo tempo, o disco ainda mantém o resíduo do arquivo – até que a área correspondente não seja preenchida com a outra, validado pelo sistema de arquivos.

PhotoRec é uma ferramenta que procura essas partes residuais do arquivo e as recupera. Ele pode desenterrar o restante dos arquivos que você excluiu anteriormente, mas é muito melhor recuperar seus dados importantes e excluir os arquivos excessivos. Vamos ver como usá-lo corretamente.

Usando PhotoRec para recuperar arquivos .WIAW

Baixar PhotoRec do site oficial. É gratuito e distribuído junto com a outra ferramenta deste desenvolvedor – TestDisk. Por ser portátil, você não precisa instalá-lo – apenas descompacte o arquivo baixado e abra a pasta. Iniciar, encontre o arquivo qphotorec_win.exe e execute-o.

No programa, você deve configurar antes de cada varredura de disco. Primeiro, escolha o disco ou partição que deseja verificar no menu suspenso na parte superior da janela. Então, você precisa especificar a pasta para os arquivos recuperados. Recomenda-se despejar todos os arquivos recuperados em uma unidade flash USB. Finalmente, você precisa especificar os formatos de arquivo que deseja recuperar. PhotoRec recupera sobre 400 formatos diferentes, mas optar por todos aumentará significativamente o tempo de verificação. Recomenda-se ativar apenas os tipos de arquivo necessários.

perguntas frequentes

🤔Como descriptografar o ID do ransomware online?

Infelizmente, não há como descriptografar o ID online de maneira regular. A criptografia que o ransomware WIAW usa é muito difícil; descriptografá-lo com computadores modernos levará milhões de anos. A maneira mais promissora de recuperar seus arquivos no caso de identificação online é usar ferramentas de recuperação de arquivos, como mostrado acima.

🤔Devo pagar pelo ransomware?

Pode parecer uma solução óbvia, mas é uma má ideia. Primeiro, pagando o resgate, você patrocina automaticamente os bandidos, sua atividade, e o aparelho pelo dinheiro que receberão (geralmente a atividade fora da lei semelhante). O outro problema é que os operadores de ransomware nem sempre são honestos e podem pedir-lhe que pague mais uma vez para obter a chave de desencriptação.. Do ponto de vista jurídico, você está claro, mas existem princípios morais suficientes para romper.

🤔Como se proteger contra ransomware?

Ransomware é um malware extremamente duvidoso, métodos tão preventivos, bem como maneiras de reverter o ataque, também deve ser aplicado. A maioria dos ataques acontece através de sites falsos, onde programas hackeados ou camrips de filmes são espalhados. Em alguns casos raros, criminosos espalham seu ransomware oferecendo arquivos maliciosos em vários fóruns ou bate-papos. Cortando essas fontes, ou seja, evitando esses arquivos, é a melhor maneira de diminuir o risco de ransomware em ordens de magnitude.

Lidar com as consequências do ataque de ransomware também deve ser um ponto de preocupação. Fazer backup dos seus dados regularmente resolverá o problema de acessibilidade dos dados após o ataque. Usar o software especial que irá sincronizar seus dados com o armazenamento em nuvem após cada dia de trabalho diminuirá o atraso do backup. Enquanto isso, os métodos de backup padrão, como OneDrive ou cópias de sombra de volume, são ineficazes, pois o ransomware os desativa antes mesmo da criptografia.

🤔O Loaris é capaz de descriptografar arquivos WIAW?

Loaris Trojan Remover só é capaz de remover o ransomware WIAW e consertar seu PC após o ataque. Não é uma ferramenta de descriptografia e não possui recursos para reverter o processo de criptografia. Para tentar descriptografar os arquivos, use a ferramenta de descriptografia oferecida.

🤔Os arquivos WIAW são perigosos??

Eles são iguais aos arquivos que você costumava ver no seu disco. A única coisa que foi alterada pelo ransomware foi a cifragem do cabeçalho do arquivo, que contém as principais informações para o sistema de arquivos reconhecê-lo e lê-lo. Geral, eles não estão infectados, como no caso de um ataque de vírus de computador – eles acabaram de receber uma alteração maliciosa. Você pode mantê-los em seu disco sem se preocupar com a segurança do seu PC.

Este artigo tem como objetivo esclarecer o comportamento do malware WIAW e oferecer orientações sobre como erradicá-lo dos sistemas infectados.. Adicionalmente, exploraremos estratégias viáveis para recuperar arquivos após um ataque de ransomware, enfatizando que nem toda esperança está perdida, mesmo em situações aparentemente terríveis.