Troiano:Win32/Casdet!rfn rappresenta una minaccia significativa per gli utenti di computer, possiede la capacità di condurre una serie di attività dannose una volta che si infiltra in un sistema. I suoi obiettivi primari includono il furto di dati personali, installazione di ulteriore malware, e facilitare l'accesso non autorizzato ai sistemi compromessi da parte di aggressori remoti. Sono necessarie misure immediate per sradicare questo malware dai computer interessati e proteggere i dati e l’integrità del sistema.

Troiano:Win32/Casdet!rfn in azione

La natura insidiosa di Trojan:Win32/Casdet!rfn spesso significa che la sua presenza passa inosservata senza essere chiara, sintomi visibili. Tuttavia, sottili cambiamenti nel comportamento o nelle prestazioni del sistema possono indicare la sua attività. Tra le azioni che può intraprendere ci sono:

- Furto di informazioni personali: Casdet!rfn è progettato per raccogliere informazioni sensibili, comprese le credenziali di accesso, dati finanziari, e identificazione personale, comportando un grave rischio per la privacy e la sicurezza.

- Installazione di malware aggiuntivo: Il Trojan funge da gateway per ulteriori infezioni, scaricare e installare una varietà di software dannoso che può danneggiare o compromettere ulteriormente il sistema.

- Facilitazione dell'accesso remoto: Creando backdoor, Casdet!rfn consente agli aggressori accesso remoto al sistema, portando ad un controllo non autorizzato, esfiltrazione dei dati, e ulteriore sfruttamento.

Approfondimenti tecnici sul Trojan:Win32/Casdet!rfn

Troiano:Win32/Casdet!rfn utilizza tecniche sofisticate per eludere il rilevamento e l'analisi. Questi includono:

| Estrazione del codice eseguibile | Utilizzo di packer binari per proteggere il malware dal reverse engineering. |

| Tecniche di iniezione di processo | Compresi metodi di svuotamento interprocesso e di processo. |

| Creazione della memoria RWX | Incluso traffico HTTP peculiare e più agenti utente univoci, indicando potenziali comunicazioni di malware. |

| Attività di rete sospetta | Incluso traffico HTTP peculiare e più agenti utente univoci, indicando potenziali comunicazioni di malware. |

| Dati crittografati o compressi | Per nascondere il codice malware dalle soluzioni antivirus. |

| Misure antiforensi | Inclusi controlli per il debugging e strumenti forensi per evitare analisi. |

Metodi di distribuzione del Trojan:Win32/Casdet!rfn

La diffusione di Trojan:Win32/Casdet!rfn è vario, utilizzando metodi come:

- E-mail di spam: Fare leva e-mail ingannevoli che imitano notifiche legittime da entità note come DHL o Amazon.

- Pubblicità dannose: Sfruttare la pubblicità web per diffondere malware, evidenziando il rischio di impegnarsi con pubblicità online sospette.

- Software senza licenza: L'uso di software crackato o piratato spesso porta con sé malware nascosti, compresi Trojan come Casdet!rfn.

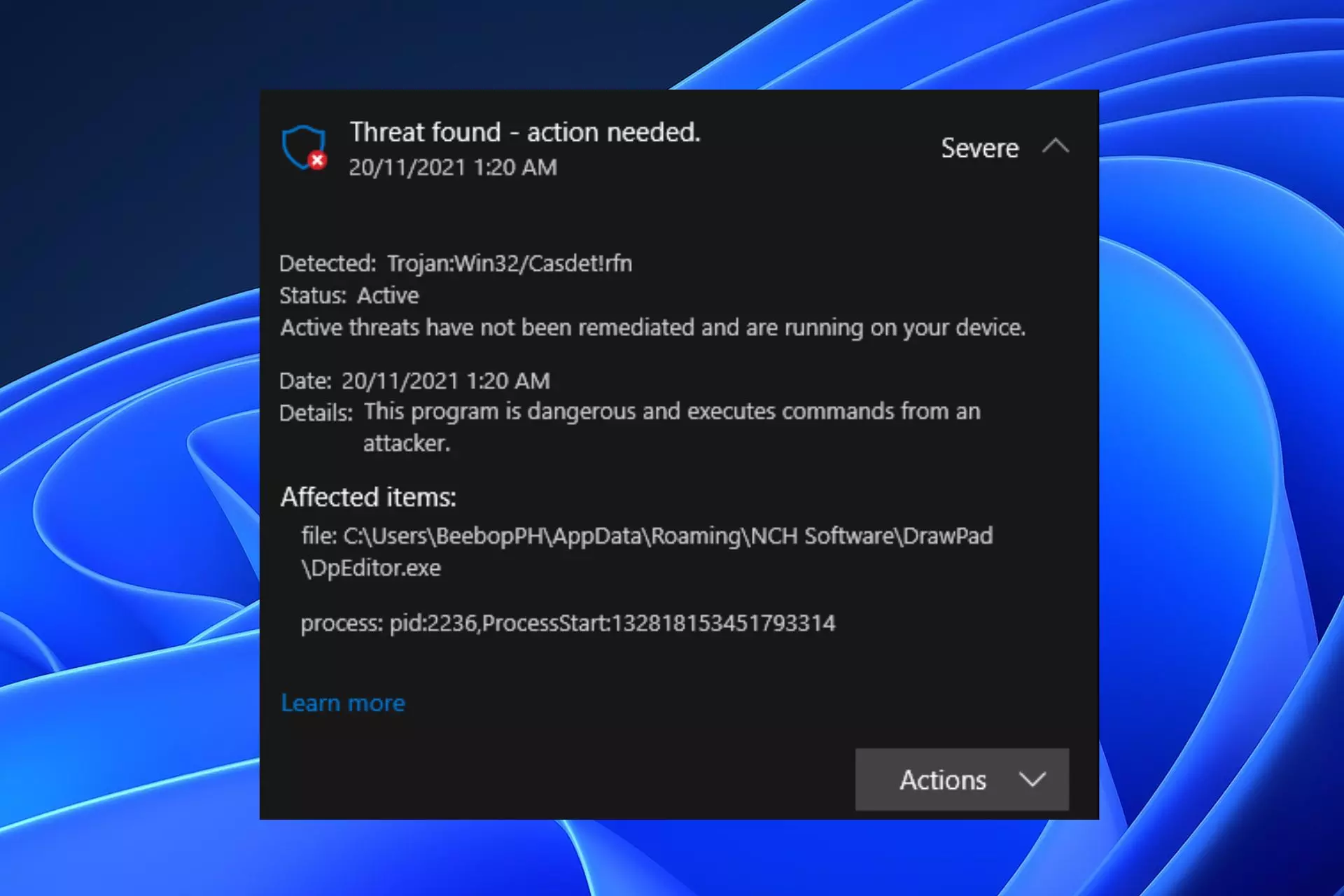

Rilevamento Trojan:Win32/Casdet!rfn

I segni dell’infezione possono variare ampiamente, ma gli indicatori chiave includono:

- Windows Defender disabilitato: Un bersaglio comune per il malware per impedirne il rilevamento e la rimozione.

- Impostazioni di sicurezza del sistema alterate: Modifiche per impedire l'esecuzione di misure di sicurezza contro malware.

- Furto di password: Rischio di perdere le credenziali archiviate nel sistema a causa della decrittografia da parte del Trojan.

La segretezza e la complessità di Trojan:Win32/Casdet!rfn richiedono pratiche di sicurezza vigili, compreso l'uso di robusti software antivirus, scetticismo verso le email non richieste, ed evitare software senza licenza per mitigare il rischio di infezione. Un'azione immediata per rimuovere il Trojan non appena viene rilevato è fondamentale per salvaguardare la sicurezza personale e del sistema.

Come rimuovere Trojan:Win32/Casdet!rfn?

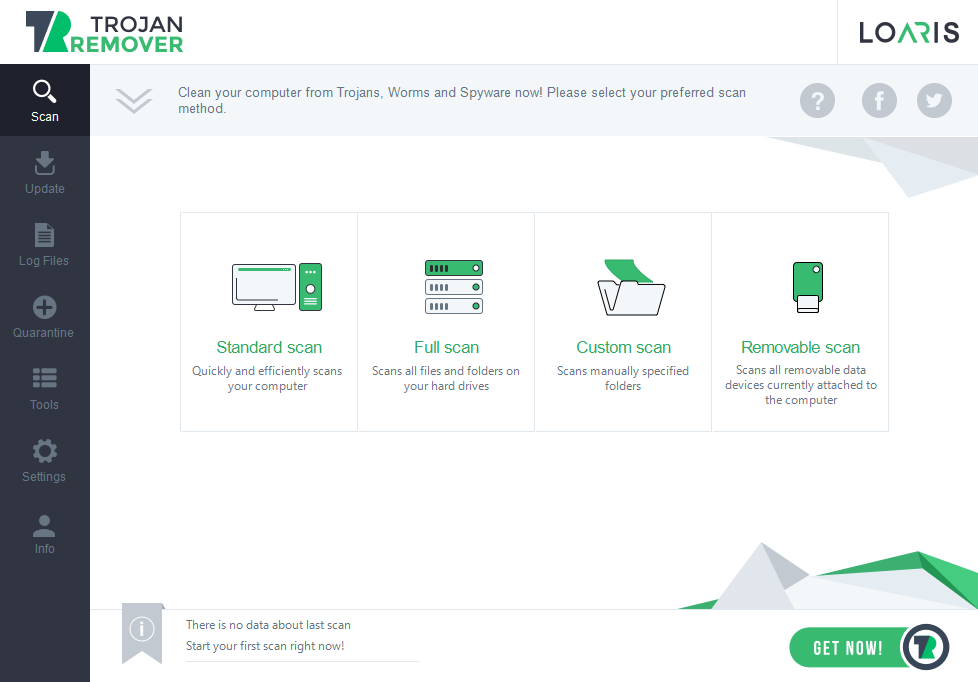

Loaris Trojan Remover si distingue come la scelta principale per sradicare la minaccia ransomware e ripristinare il sistema. Vanta un motore di scansione avanzato che rileva il ransomware in tutte le forme e consente scansioni mirate con la sua funzione di scansione personalizzata.

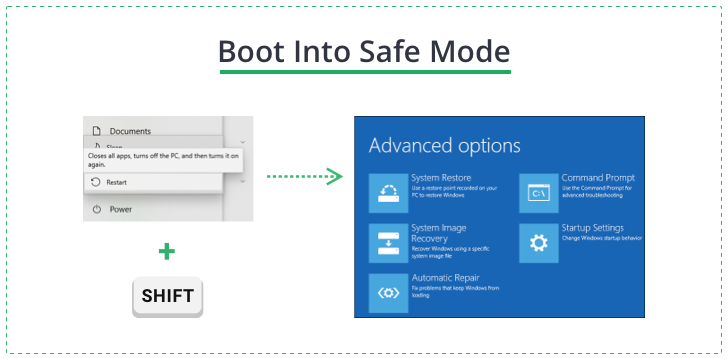

Per aggirare i blocchi di esecuzione del ransomware, avvia il tuo PC Modalità provvisoria con rete. Questa operazione può essere eseguita tramite il pannello Risoluzione dei problemi riavviando il PC tenendo premuto il tasto Maiusc, accedendo alle Impostazioni di avvio, e selezionando Windows 10 Modalità provvisoria con rete.

In modalità provvisoria, avviare il programma di installazione di Loaris, seguire le istruzioni di installazione, e attiva la prova gratuita per la piena funzionalità.

Quando il PC viene avviato in modalità provvisoria, avviare il file di installazione di Loaris e attendere l'installazione del programma. Potrebbero essere necessari diversi minuti. Dopo di che, il programma ti offrirà per attivare un servizio gratuito prova. Questa azione è consigliata poiché consente di utilizzare tutte le funzionalità di Trojan Remover. Inserisci semplicemente il tuo indirizzo email e ricevi un codice di prova gratuito.

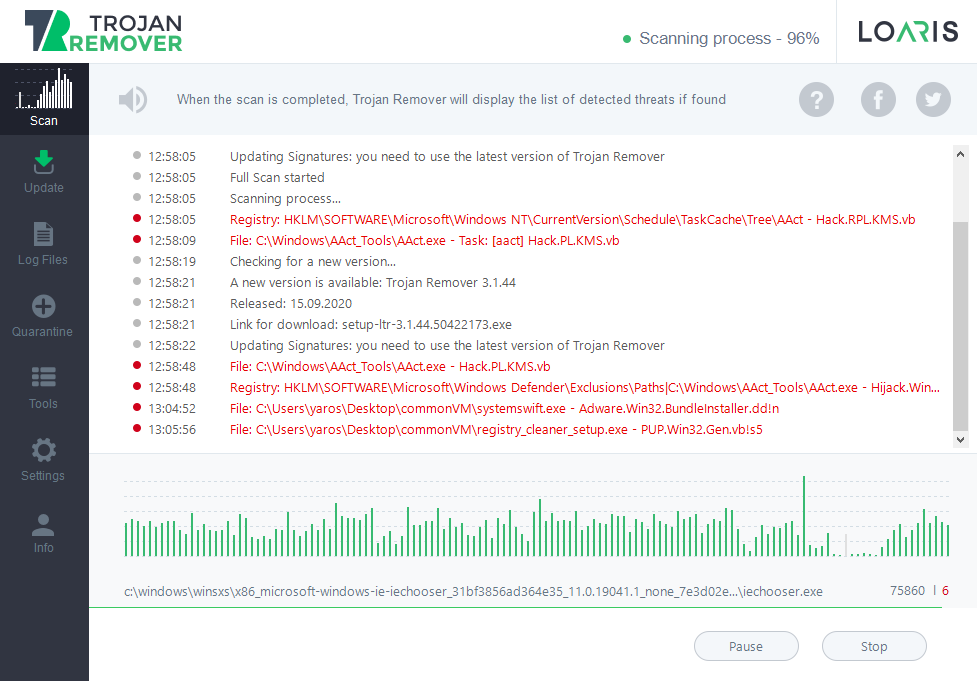

Quando viene attivata la prova, avviare la scansione completa. Potrebbe durare per 20-30 minuti, quindi mantieni la pazienza. Puoi utilizzare il tuo computer durante questa operazione senza alcuna restrizione.

Dopo la scansione, vedrai l'elenco delle minacce rilevate. Per impostazione predefinita, il programma designa le azioni adatte per ogni rilevamento. In particolare, per il Troiano:Win32/Casdet!rfn è un rimosso. Tuttavia, puoi gestire queste azioni facendo clic sull'etichetta a destra del rilevamento se ritieni che alcuni elementi rilevati possano richiedere un'azione diversa.

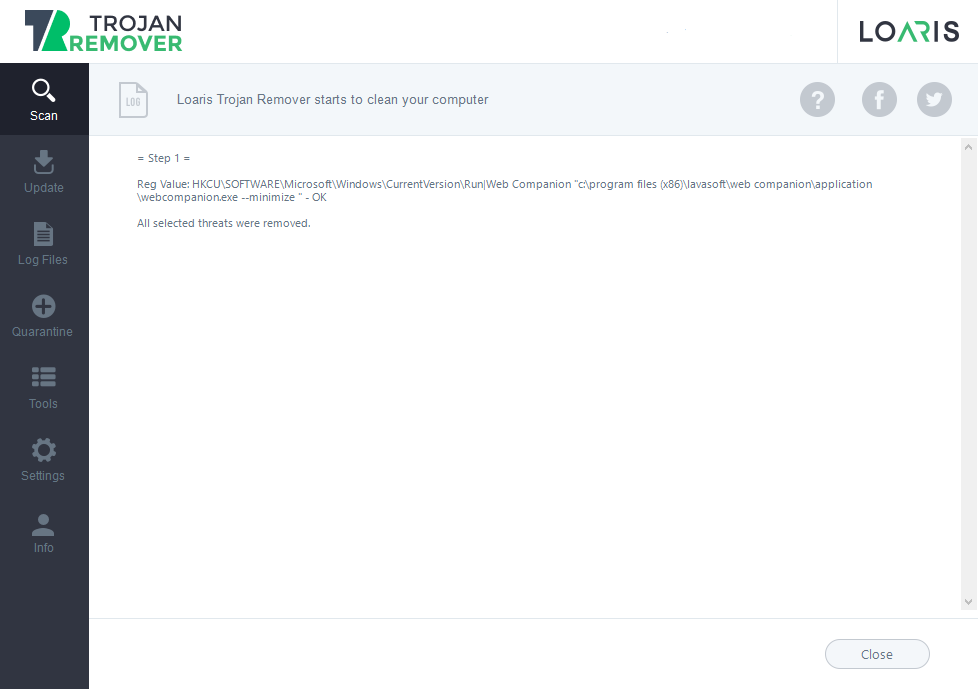

al contrario, se il Trojan Remover identifica malware, riavvia il PC per bloccare eventuali processi malware attivi nella memoria di Windows. È prudente eseguire un'altra scansione completa del sistema dopo il riavvio per individuare eventuali malware potenzialmente replicati. La scansione successiva sarà più rapida, concentrandosi sui file aggiunti o modificati di recente.

Completa la seconda scansione e passa ai passaggi successivi se non rileva malware. Se identifica malware, rivisita la tua lista di quarantena, eliminare eventuali minacce verificate, e quindi riavviare il PC. Ripeti questi passaggi finché il tuo sistema non sarà privo di malware.