Il virus Qehu: Mirare ai computer Windows con STOP/Djvu Ransomware

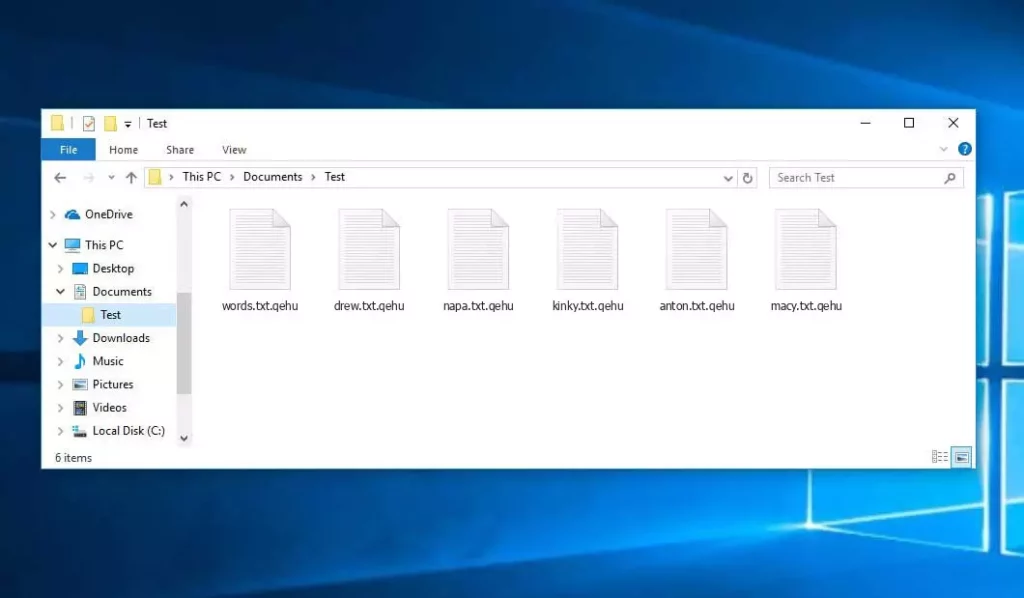

Il virus Qehu, parte del gruppo ransomware STOP/Djvu, si rivolge specificamente ai computer Windows. Il suo funzionamento prevede la crittografia dei file, trasformandoli con a “.ridere” estensione, e lasciando una richiesta di riscatto denominata “_leggimi.txt” nelle cartelle interessate.

Unisciti a me mentre navighiamo attraverso le conseguenze di un attacco del virus Qehu, esplorare metodi efficaci per la rimozione di malware e il ripristino di file.

Svelare il virus Qehu

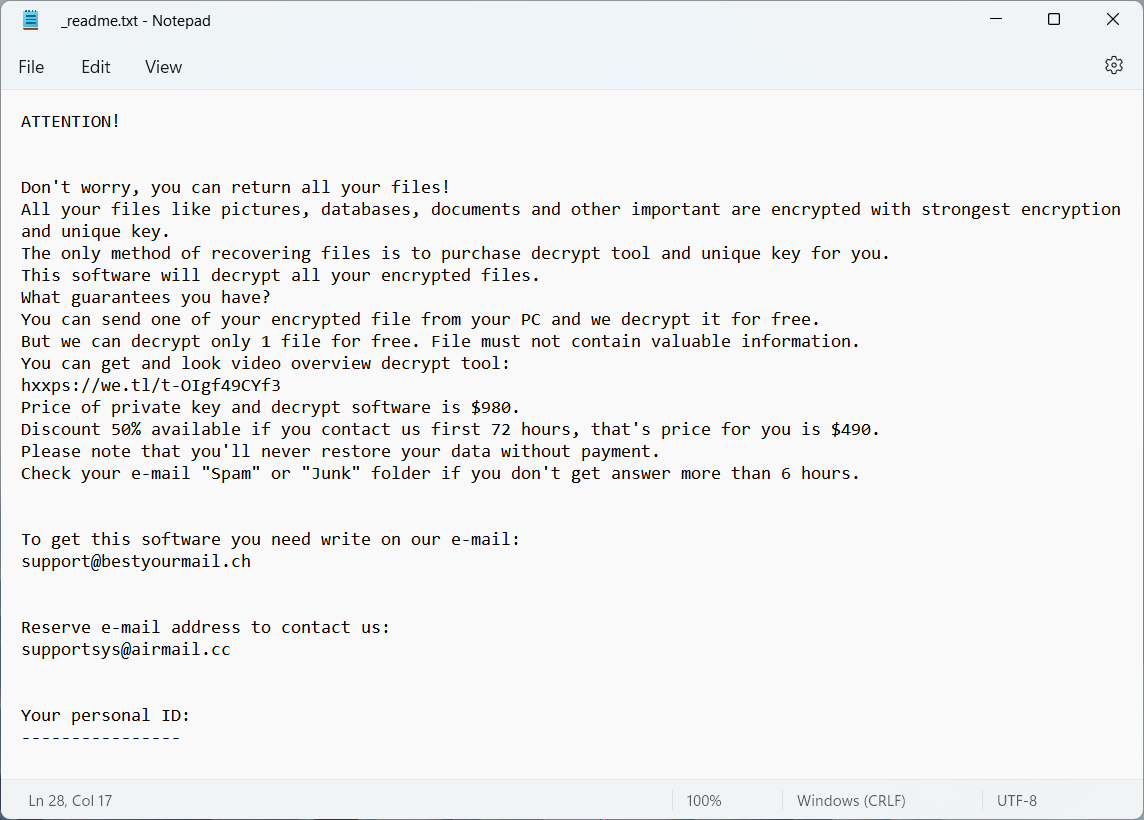

Il ransomware Qehu, UN software dannoso che prende di mira i file utente, utilizza un robusto codice Salsa20 per la crittografia. Disabilita attivamente i programmi antivirus e cancella i backup. Ogni file, se si tratta di un documento Word, un foglio di calcolo Excel, o una foto, subisce modifiche, ottenendo un'estensione di file Qehu. Per esempio, “foto.jpg” si trasforma in “photo.jpg.qehu”. Inoltre, genera una richiesta di riscatto denominata _leggimi.txt in ogni cartella contenente file crittografati sul desktop, fornendo istruzioni dettagliate per il pagamento del riscatto:

ATTENTION!

Don't worry, you can return all your files!

All your files like pictures, databases, documents, and other important are encrypted with strongest encryption and unique key.

The only method of recovering files is to purchase decrypt tool and unique key for you.

This software will decrypt all your encrypted files.

What guarantees you have?

You can send one of your encrypted file from your PC and we decrypt it for free.

But we can decrypt only 1 file for free. File must not contain valuable information.

Do not ask assistants from youtube and recovery data sites for help in recovering your data.

They can use your free decryption quota and scam you.

Our contact is emails in this text document only.

You can get and look video overview decrypt tool:

https://we.tl/t-hPAqznkJKD

Price of private key and decrypt software is $999.

Discount 50% available if you contact us first 72 hours, that's price for you is $499.

Please note that you'll never restore your data without payment.

Check your e-mail "Spam" or "Junk" folder if you don't get answer more than 6 hours.

To get this software you need write on our e-mail:

support@freshingmail.top

Reserve e-mail address to contact us:

datarestorehelpyou@airmail.cc

Your personal ID:

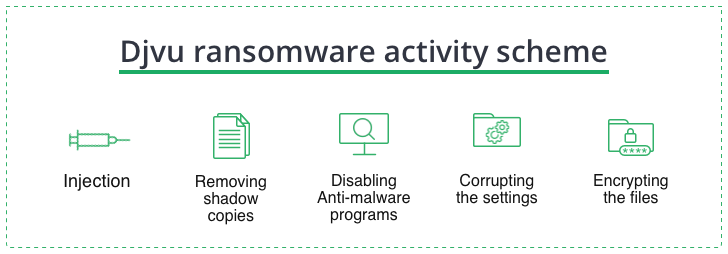

Come la maggior parte STOP/Djvu ransomware varianti, il ransomware Qehu è stato responsabile di oltre 70% di singoli attacchi ransomware sin dalla sua comparsa nel 2018. Ha aperto la strada a numerose funzionalità ora standard nei ransomware che prendono di mira gli individui, comprese le richieste di riscatto, metodi di notifica, e misure di prevenzione del backup.

Comprendere il ransomware Qehu

La variante Qehu del ransomware STOP/Djvu si diffonde attraverso canali simili, come crack del software, programmi senza licenza, e strumenti Internet dubbi. Nello specifico, sfrutta i siti Web monouso che offrono articoli di tendenza come nuovi film o crack di software. Questi siti spesso utilizzano tecniche di spam per aumentare artificialmente il loro posizionamento nelle ricerche e ospitare collegamenti dannosi che distribuiscono ransomware.

All'inizio, i criminali informatici distribuiscono malware downloader per facilitare l'attacco ransomware, disabilitare le difese di sicurezza come Windows Defender e apportando modifiche per impedire ai programmi antivirus di contrastare o eliminare il ransomware.

Processo di crittografia del virus Qehu

Dopo l'infiltrazione, il ransomware Qehu neutralizza le tipiche procedure di backup e ostacola l'accesso a potenziali opzioni di ripristino. Successivamente, crittografa sistematicamente i file, comunicare con il proprio server per una chiave di crittografia prima di avviare il processo di crittografia, che ripete finché tutti i file designati non vengono crittografati.

Per garantire la persistenza, Il ransomware Qehu clona il suo file eseguibile in directory oscure, evitando il rilevamento da parte della maggior parte dei software antivirus.

Rimozione di Qehu e protezione dal ransomware

Data la sua sofisticatezza, il rilevamento e la rimozione del ransomware richiede la massima attenzione. Il virus Qehu, noto per ostacolare l'esecuzione del software di sicurezza, richiede di ignorare queste restrizioni per una corretta rimozione e ripristino del sistema.

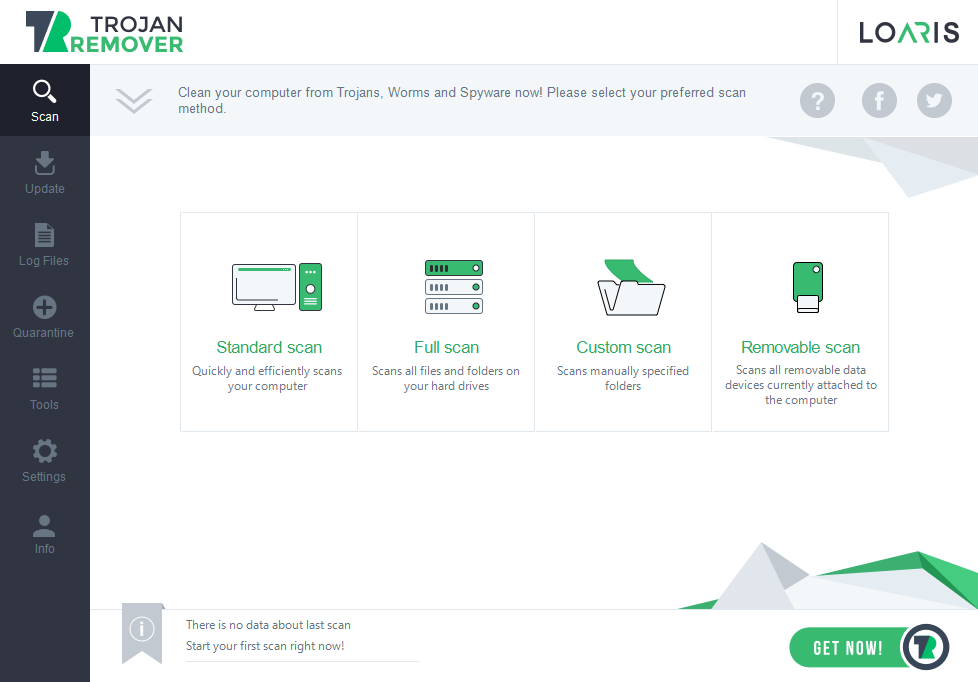

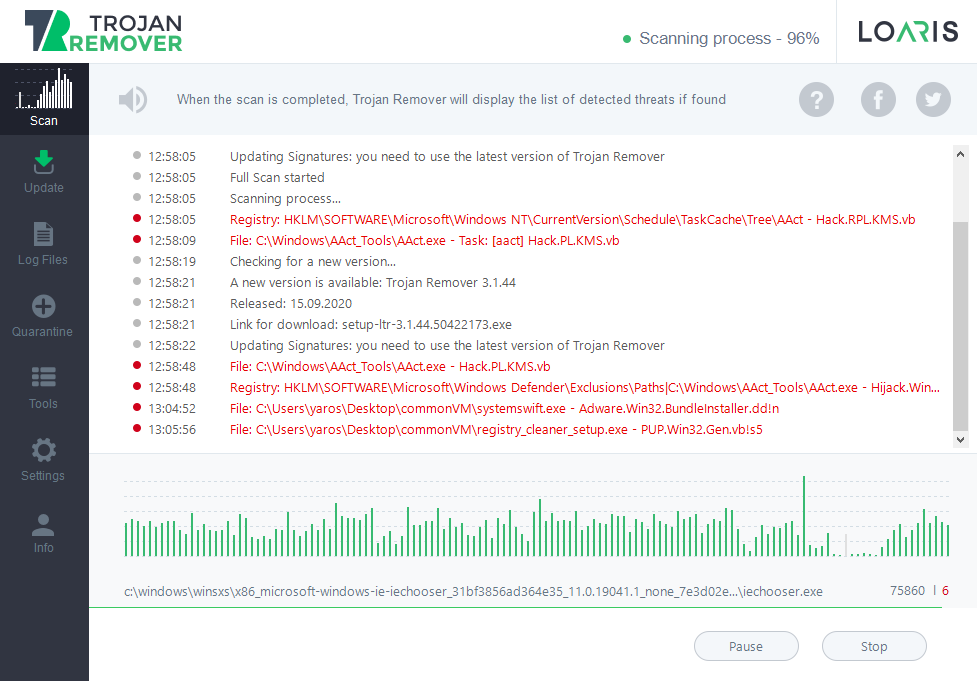

Loaris Trojan Remover si distingue come la scelta principale per sradicare la minaccia ransomware e ripristinare il sistema. Vanta un motore di scansione avanzato che rileva il ransomware in tutte le forme e consente scansioni mirate con la sua funzione di scansione personalizzata.

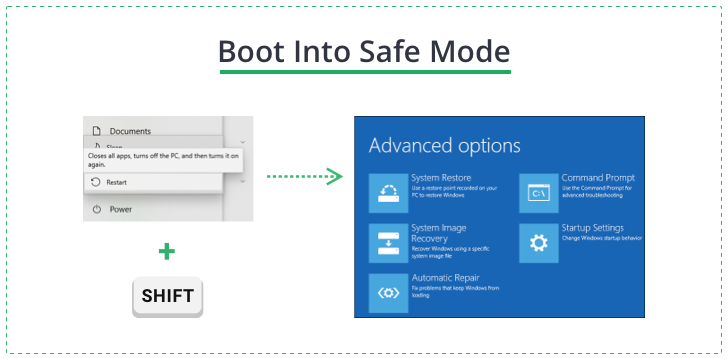

Per aggirare i blocchi di esecuzione del ransomware, avvia il tuo PC Modalità provvisoria con rete. Questa operazione può essere eseguita tramite il pannello Risoluzione dei problemi riavviando il PC tenendo premuto il tasto Maiusc, accedendo alle Impostazioni di avvio, e selezionando Windows 10 Modalità provvisoria con rete.

In modalità provvisoria, avviare il programma di installazione di Loaris, seguire le istruzioni di installazione, e attiva la prova gratuita per la piena funzionalità.

Esegui una scansione completa, rivedere l'elenco delle minacce rilevate, e procedere con le azioni di rimozione consigliate.

Decifrare i file crittografati con Qehu

Anche se la decrittografia dei file interessati dal ransomware Qehu può sembrare complessa, c'è ancora speranza. Il malware utilizza due tipi di chiavi – online e offline – quest'ultimo offre un'opportunità di decrittazione.

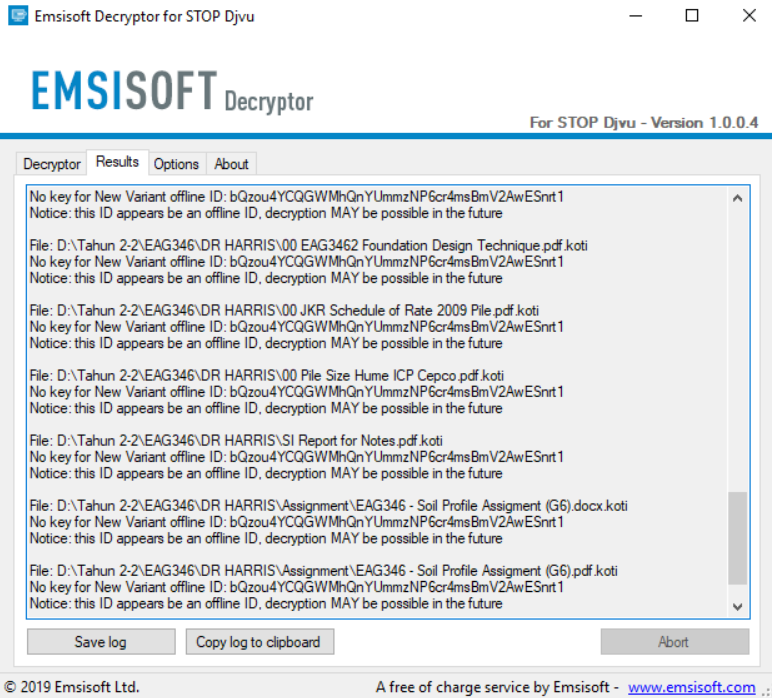

Emsisoft fornisce uno strumento gratuito per la decrittazione STOP/Djvu, utilizzando le chiavi raccolte per offrire alle vittime la possibilità di recuperare i propri file.

Decifrare con Emsisoft Decryptor per STOP Djvu

Scarica e installa il Emsisoft Decryptor per STOP Djvu dal sito ufficiale. Configurarlo specificando le cartelle di destinazione, e iniziare il processo di decrittazione.

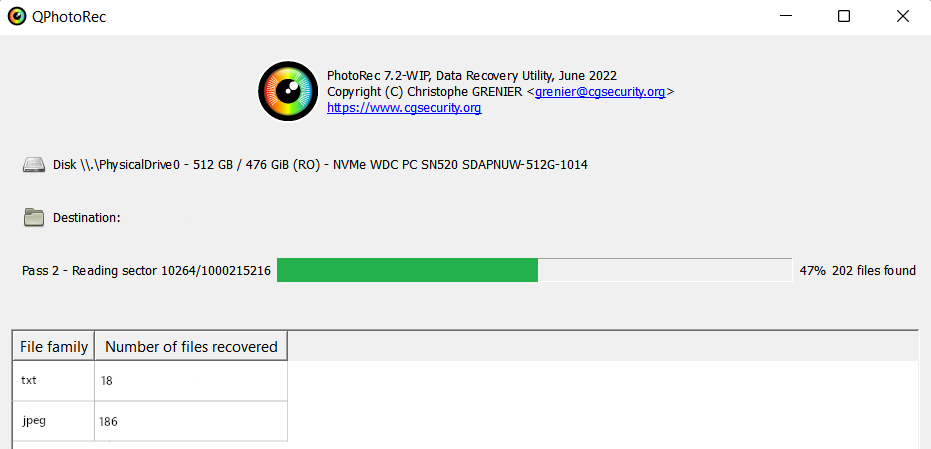

Se lo strumento Emsisoft non riesce a decrittografare i tuoi file, considera gli strumenti di recupero file come alternativa. Per esempio, FotoReg, uno strumento gratuito, può recuperare i file cancellati dal ransomware cercando i dati residui rimasti sul disco.

Recupero di file .Qehu con PhotoRec

Scarica PhotoRec, specifica il disco o la partizione e i formati di file desiderati per il ripristino e avvia il processo di ripristino per salvare i tuoi dati crittografati.

Domande frequenti

🤔Posso decifrare da solo l'ID della chiave online?

Decifrare l’ID online utilizzato dal ransomware Qehu è attualmente fuori dalla portata dell’informatica moderna, potenzialmente richiederebbe milioni di anni a causa della sua complessità. L'alternativa più efficace è utilizzare strumenti di recupero file, come dettagliato sopra.

🤔Loaris Trojan Remover può decrittografare i file?

Mentre Loaris Trojan Remover eccelle nell'eliminare Qehu ransomware e nel riparare le conseguenze sul tuo PC, non decrittografa i file. Per tentativi di decrittazione, si prega di utilizzare gli strumenti consigliati.

🤔I file Qehu crittografati rappresentano una minaccia per il mio sistema?

Questi file rimangono com'erano prima della crittografia, ad eccezione dell'intestazione del file modificata, che impedisce al sistema di riconoscerli e leggerli. Non sono infettivi o dannosi per la salute del tuo computer. Mantenerli sul tuo sistema non comporta rischi per la sicurezza, permettendoti di concentrarti sulle opzioni di ripristino senza preoccupazioni.