troiano:Win32/Casdet!rfn representa uma ameaça significativa para usuários de computador, possuindo a capacidade de realizar uma série de atividades maliciosas, uma vez que se infiltra em um sistema. Seus objetivos principais incluem o roubo de dados pessoais, Instalação de mais malware, e facilitar o acesso não autorizado a sistemas comprometidos para atacantes remotos. Medidas imediatas são necessárias para erradicar esse malware de computadores afetados para proteger dados e integridade do sistema.

troiano:Win32/Casdet!rfn em ação

A natureza insidiosa de Trojan:Win32/Casdet!RFN geralmente significa que sua presença passa despercebida sem clara, sintomas visíveis. No entanto, mudanças sutis no comportamento ou desempenho do sistema podem indicar sua atividade. Entre as ações que ele pode realizar estão:

- Roubo de informações pessoais: Casdet!RFN foi projetado para colher informações sensíveis, incluindo credenciais de login, dados financeiros, e identificação pessoal, Pondo um risco grave de privacidade e segurança.

- Instalação adicional de malware: O Trojan serve como uma porta de entrada para Outras infecções, baixando e instalando uma variedade de software malicioso que pode danificar ainda mais ou comprometer o sistema.

- Facilitação de acesso remoto: Criando backdoors, Casdet!A RFN permite atacantes Acesso ao sistema remoto, levando a controle não autorizado, Exfiltração de dados, e exploração adicional.

Insights técnicos sobre Trojan:Win32/Casdet!RFN

troiano:Win32/Casdet!rfn emprega técnicas sofisticadas para evitar detecção e análise. Esses incluem:

| Extração de código executável | Utilização de empacotadores binários para proteger o malware da engenharia reversa. |

| Técnicas de injeção de processo | Incluindo métodos de vazamento entre processos e processos. |

| Criação de memória RWX | Incluindo tráfego HTTP peculiar e vários agentes de usuários exclusivos, indicando potenciais comunicações de malware. |

| Atividade de rede suspeita | Incluindo tráfego HTTP peculiar e vários agentes de usuários exclusivos, indicando potenciais comunicações de malware. |

| Dados criptografados ou comprimidos | Para ocultar o código de malware das soluções antivírus. |

| Medidas anti-forenses | Incluindo verificações de depuração e ferramentas forenses para evitar a análise. |

Métodos de distribuição de Trojan:Win32/Casdet!RFN

A disseminação de Trojan:Win32/Casdet!RFN é variado, utilizando métodos como:

- E -mail spam: Alavancando E -mails enganosos que imitam notificações legítimas de entidades conhecidas como DHL ou Amazon.

- Anúncios maliciosos: Explorando anúncios da web para espalhar malware, destacando o risco de se envolver com anúncios online suspeitos.

- Software não licenciado: O uso de software rachado ou pirata geralmente carrega cargas úteis de malware ocultos, incluindo Trojans como Casdet!RFN.

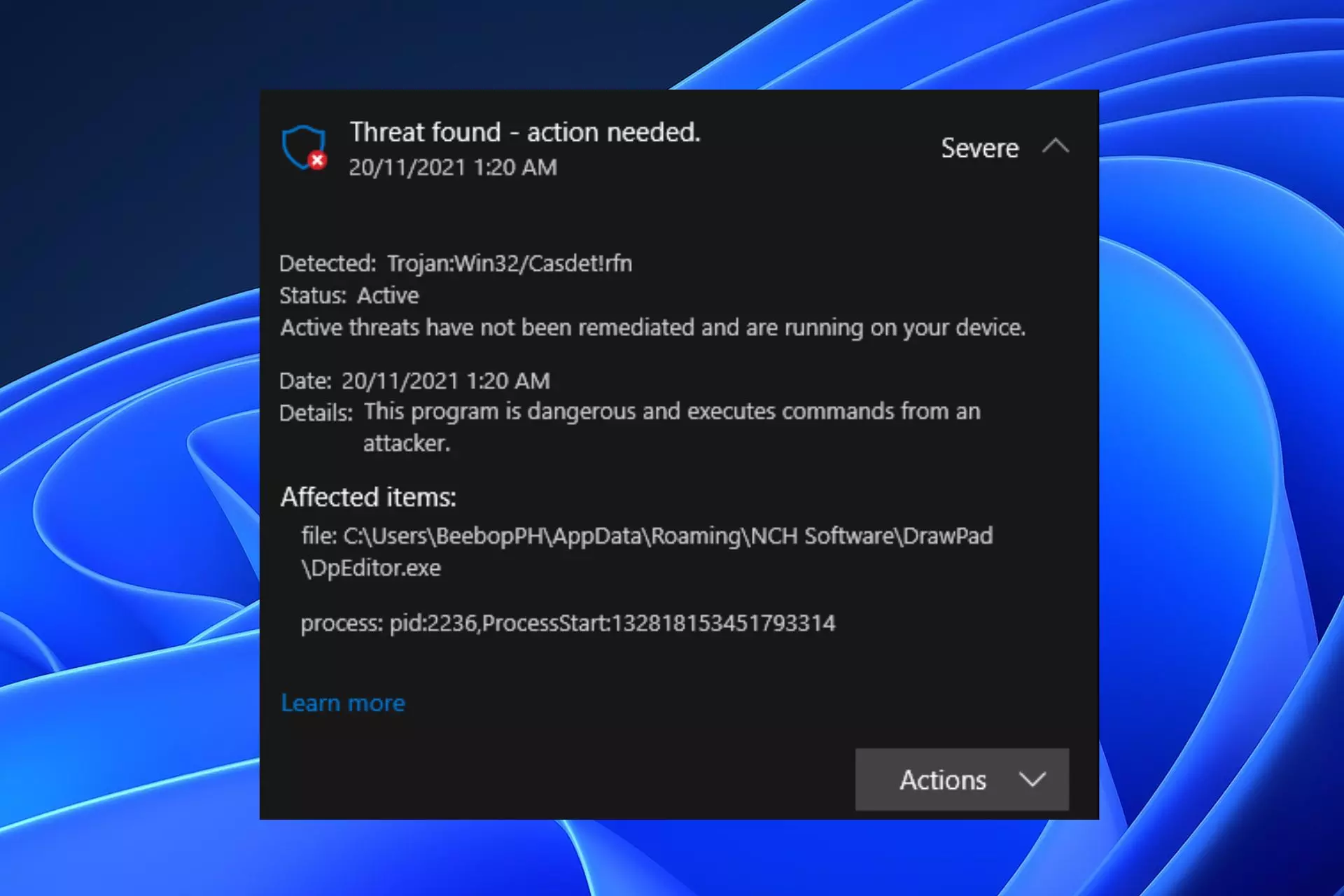

Detectando Trojan:Win32/Casdet!RFN

Os sinais de infecção podem variar amplamente, Mas os principais indicadores incluem:

- Windows Defender desativado: Um alvo comum para o malware para evitar detecção e remoção.

- Configurações alteradas de segurança do sistema: Modificações para evitar a execução de medidas de segurança contra malware.

- Roubo de senha: Risco de perder credenciais armazenadas no sistema através da descriptografia pelo Trojan.

A furtividade e a complexidade do Trojan:Win32/Casdet!RFN requer práticas de segurança vigilantes, incluindo o uso de software antivírus robusto, ceticismo em relação a e-mails não solicitados, e evitar software não licenciado para mitigar o risco de infecção. A ação imediata para remover o Trojan após a detecção é fundamental para proteger a segurança pessoal e do sistema.

Como remover Trojan:Win32/Casdet!RFN?

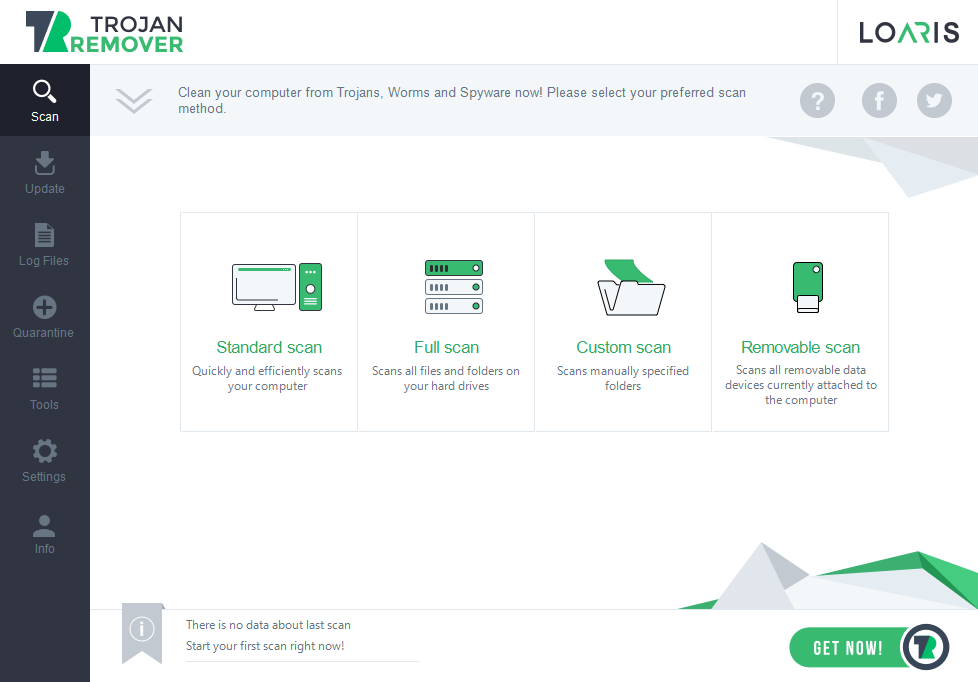

Loaris Trojan Remover se destaca como a principal escolha para erradicar a ameaça de ransomware e restaurar seu sistema. Possui um mecanismo de verificação avançado que detecta ransomware em todas as formas e permite verificações direcionadas com seu recurso de verificação personalizada.

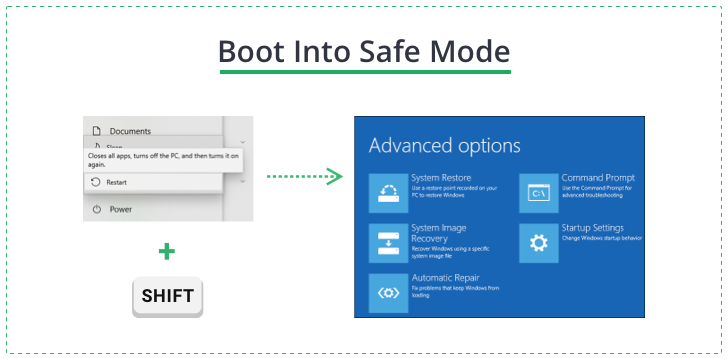

Para navegar pelos blocos de execução do ransomware, inicialize seu PC em Modo de segurança com rede. Isso pode ser feito através do painel Solução de problemas, reiniciando o PC enquanto mantém pressionada a tecla Shift, navegando para configurações de inicialização, e selecionando Windows 10 Modo de segurança com rede.

No modo de segurança, inicie o instalador do Loaris, siga as instruções de instalação, e ative a avaliação gratuita para obter todas as funcionalidades.

Quando o seu PC é inicializado no modo de segurança, inicie o arquivo de instalação do Loaris e espere até que o programa seja instalado. Pode levar vários minutos. Depois disso, o programa irá oferecer a você para ativar um aplicativo gratuito julgamento. Esta ação é recomendada porque permite que você use todas as funcionalidades do Trojan Remover. Basta inserir seu endereço de e-mail e receber um código de teste gratuito.

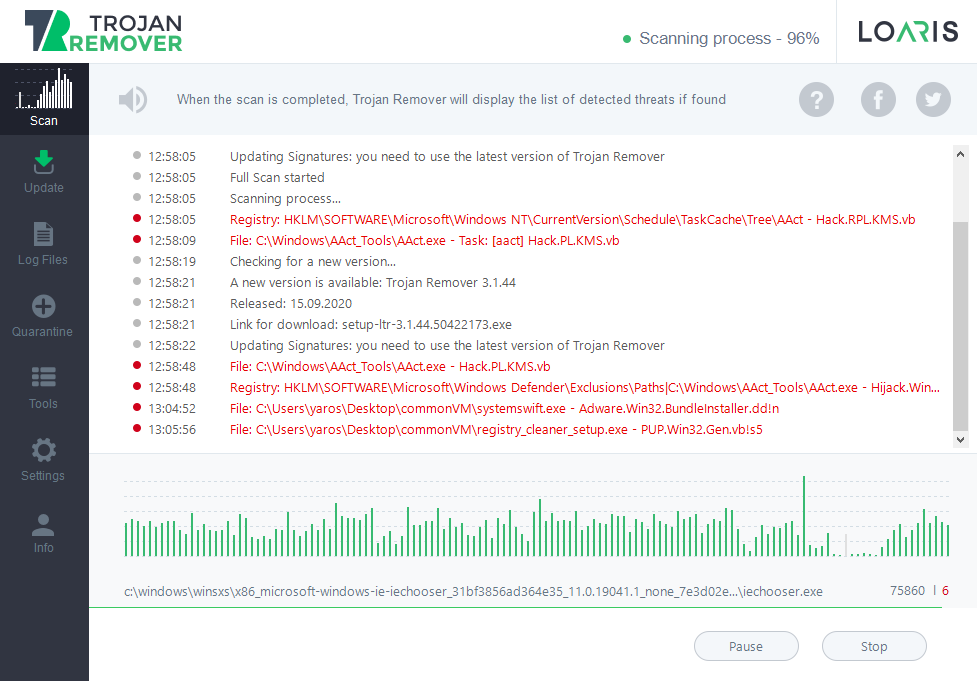

Quando o teste é ativado, iniciar a verificação completa. Pode durar para 20-30 minutos, então tenha paciência. Você pode usar seu computador durante esta operação sem quaisquer restrições.

Após a varredura, você verá a lista de ameaças detectadas. Por padrão, o programa designa ações adequadas para cada detecção. Em particular, para o troiano:Win32/Casdet!rfn é removido. No entanto, você pode gerenciar essas ações clicando no rótulo no lado direito da detecção se achar que alguns itens detectados podem precisar de uma ação diferente.

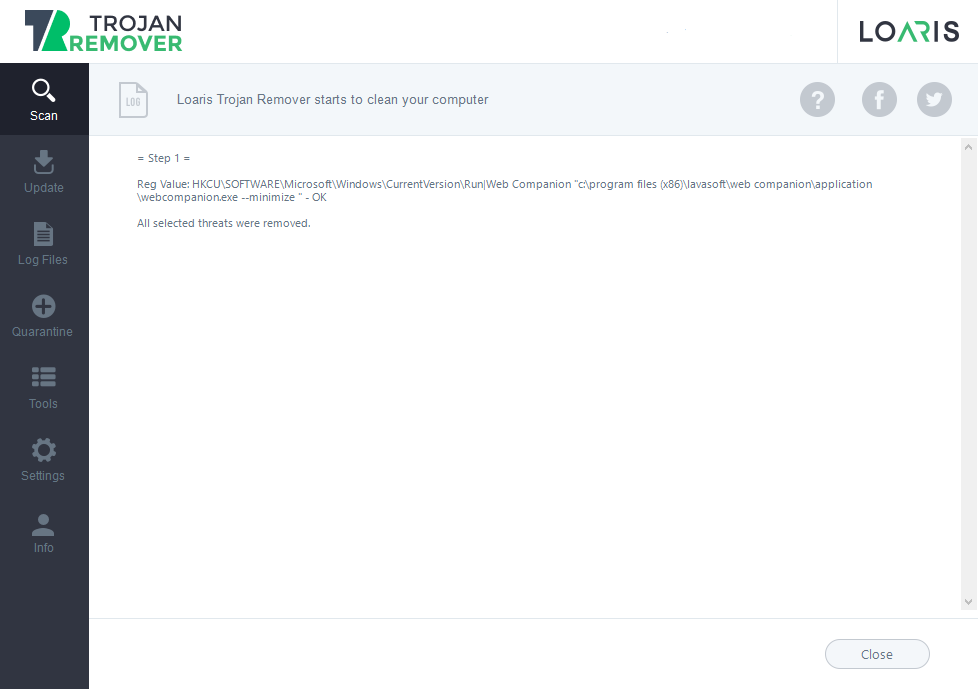

Por outro lado, se o Trojan Remover identificar malware, reinicie o seu PC para interromper qualquer processo de malware ativo na memória do Windows. Conduzir outra verificação completa do sistema após a reinicialização é prudente para detectar qualquer malware potencialmente replicado. Esta verificação subsequente será mais rápida, focando em arquivos adicionados ou modificados recentemente.

Conclua a segunda verificação e passe para as próximas etapas se não detectar nenhum malware. Se identificar malware, revisite sua lista de quarentena, elimine quaisquer ameaças verificadas, e reinicie o seu PC. Repita essas etapas até que seu sistema esteja livre de malware.