Het Qehu-virus: Windows-computers targeten met STOP/Djvu-ransomware

Het Qehu-virus, onderdeel van de STOP/Djvu-ransomwaregroep, specifiek gericht op Windows-computers. De werking ervan omvat het coderen van bestanden, ze transformeren met een “.kaas” verlenging, en het achterlaten van een losgeldbrief met de naam “_leesmij.txt” in de getroffen mappen.

Ga met mij mee terwijl we door de nasleep van een Qehu-virusaanval navigeren, het verkennen van effectieve methoden voor het verwijderen van malware en het herstellen van bestanden.

Onthulling van het Qehu-virus

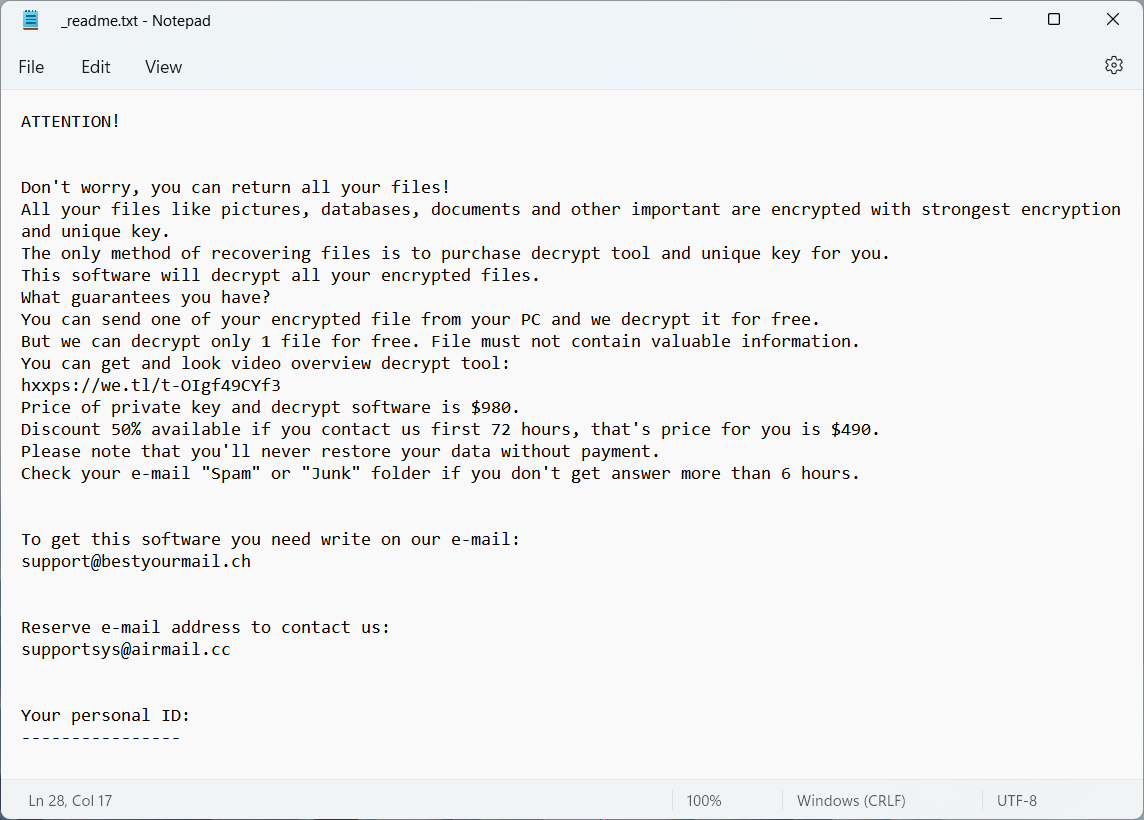

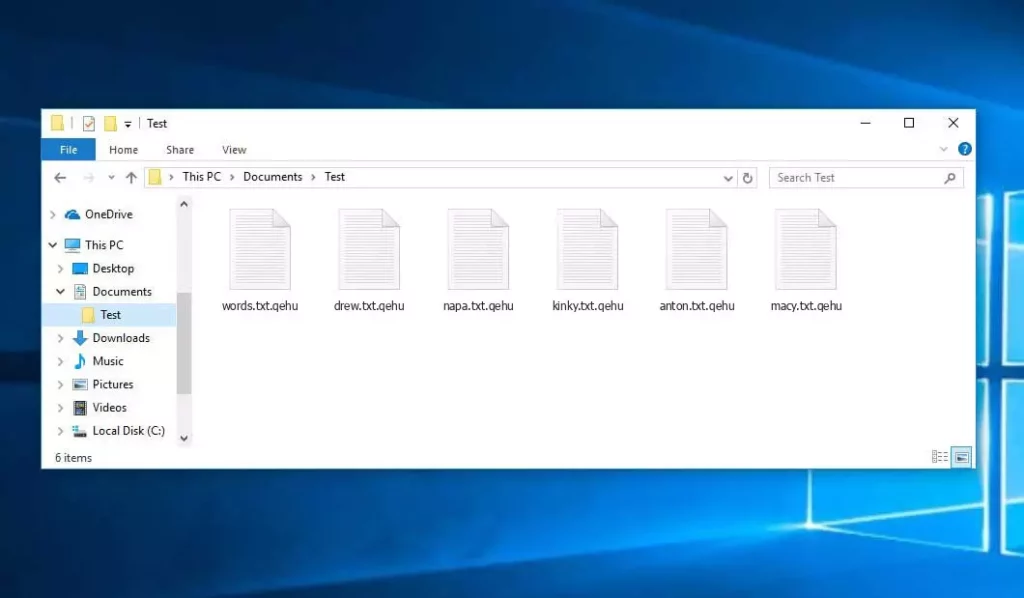

De Qehu-ransomware, A kwaadaardige software dat gericht is op gebruikersbestanden, maakt gebruik van een robuust Salsa20-cijfer voor codering. Het schakelt actief antivirusprogramma's uit en wist back-ups. Elk bestand, of het een Word-document is, een Excel-spreadsheet, of een foto, ondergaat wijziging, het verkrijgen van een Qehu-bestandsextensie. Bijvoorbeeld, “foto.jpg” transformeert in “foto.jpg.qehu”. Aanvullend, het genereert een losgeldbrief genaamd _leesmij.txt in elke map met gecodeerde bestanden op uw bureaublad, het verstrekken van gedetailleerde instructies voor de betaling van losgeld:

ATTENTION!

Don't worry, you can return all your files!

All your files like pictures, databases, documents, and other important are encrypted with strongest encryption and unique key.

The only method of recovering files is to purchase decrypt tool and unique key for you.

This software will decrypt all your encrypted files.

What guarantees you have?

You can send one of your encrypted file from your PC and we decrypt it for free.

But we can decrypt only 1 file for free. File must not contain valuable information.

Do not ask assistants from youtube and recovery data sites for help in recovering your data.

They can use your free decryption quota and scam you.

Our contact is emails in this text document only.

You can get and look video overview decrypt tool:

https://we.tl/t-hPAqznkJKD

Price of private key and decrypt software is $999.

Discount 50% available if you contact us first 72 hours, that's price for you is $499.

Please note that you'll never restore your data without payment.

Check your e-mail "Spam" or "Junk" folder if you don't get answer more than 6 hours.

To get this software you need write on our e-mail:

support@freshingmail.top

Reserve e-mail address to contact us:

datarestorehelpyou@airmail.cc

Your personal ID:

Net als de meeste STOP/Djvu-ransomware varianten, de Qehu-ransomware is verantwoordelijk voor meer dan 70% van individuele ransomware-aanvallen sinds de opkomst ervan in 2018. Het is een pionier op het gebied van talloze functies die nu standaard zijn in ransomware die zich op individuen richt, inclusief losgeldeisen, meldingsmethoden, en back-uppreventiemaatregelen.

De Qehu-ransomware begrijpen

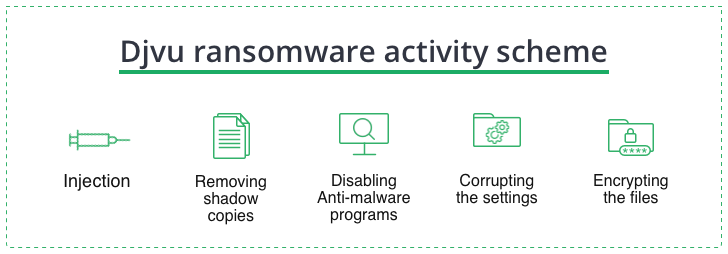

De Qehu-variant van de STOP/Djvu-ransomware verspreidt zich via soortgelijke kanalen, zoals softwarescheuren, programma's zonder licentie, en dubieuze internettools. Specifiek, het speelt in op websites voor eenmalig gebruik die trending items aanbieden, zoals nieuwe films of software-cracks. Deze sites maken vaak gebruik van spamtechnieken om hun zoekresultaten kunstmatig te verbeteren en bevatten kwaadaardige links die ransomware verspreiden.

Aanvankelijk, Cybercriminelen zetten downloader-malware in om de ransomware-aanval te vergemakkelijken, veiligheidsverdediging uitschakelen zoals Windows Defender en het aanbrengen van wijzigingen om te voorkomen dat antivirusprogramma's de ransomware tegenwerken of uitroeien.

Versleutelingsproces van het Qehu-virus

Bij infiltratie, de Qehu-ransomware neutraliseert typische back-upprocedures en belemmert de toegang tot potentiële herstelopties. Vervolgens, het codeert systematisch bestanden, communiceert met zijn server voor een encryptiesleutel voordat het encryptieproces wordt gestart, die het herhaalt totdat alle aangewezen bestanden zijn gecodeerd.

Om doorzettingsvermogen te garanderen, De Qehu-ransomware kloont het uitvoerbare bestand naar obscure mappen, waardoor detectie door de meeste antivirussoftware wordt vermeden.

Qehu verwijderen en beschermen tegen ransomware

Gezien zijn verfijning, het detecteren en verwijderen van ransomware vergt de grootst mogelijke zorgvuldigheid. Het Qehu-virus, staat bekend om het belemmeren van de uitvoering van beveiligingssoftware, vereist dat u deze beperkingen omzeilt voor een succesvolle verwijdering en systeemherstel.

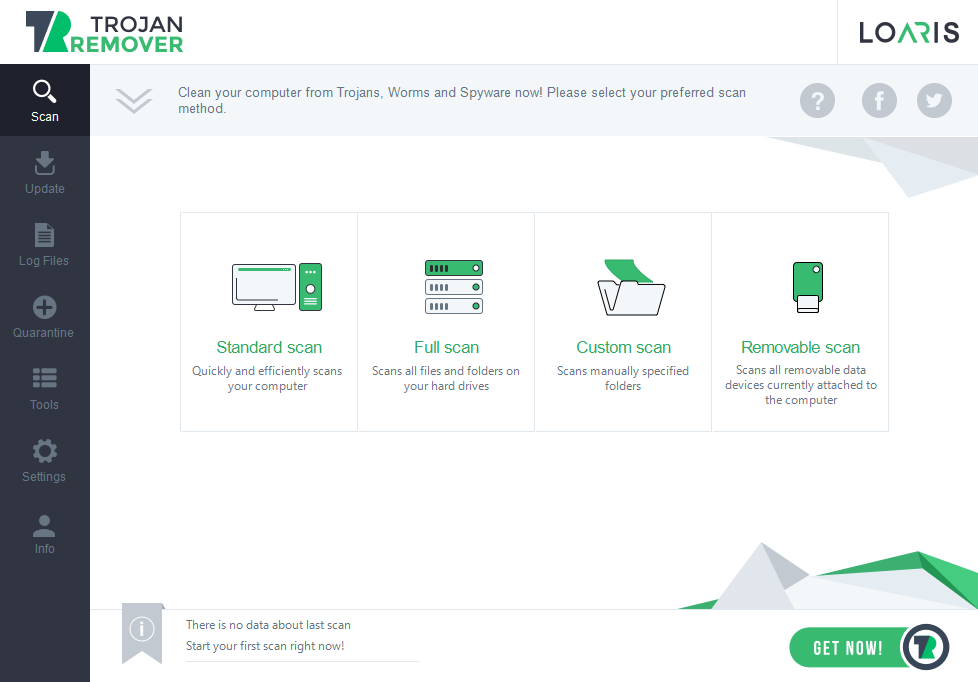

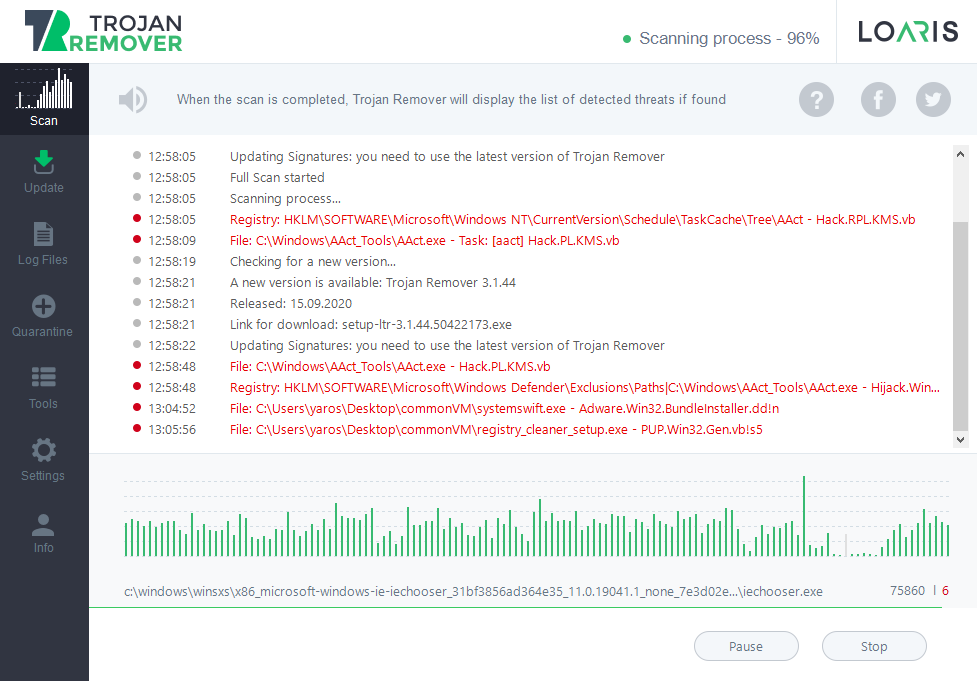

Loaris Trojan Remover onderscheidt zich als de beste keuze voor het uitroeien van de ransomware-dreiging en het herstellen van uw systeem. Het beschikt over een geavanceerde scanengine die ransomware in alle vormen detecteert en gerichte scans mogelijk maakt met de Custom Scan-functie.

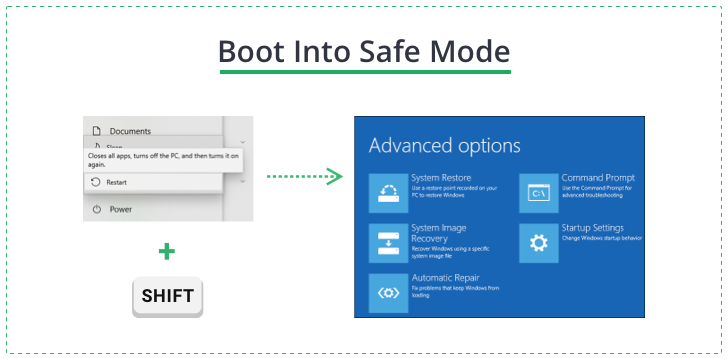

Om door de uitvoeringsblokken van de ransomware te navigeren, start uw pc op Veilige modus met netwerkmogelijkheden. Dit kunt u doen via het paneel Probleemoplossing door uw pc opnieuw op te starten terwijl u de Shift-toets ingedrukt houdt, navigeren naar Opstartinstellingen, en Windows selecteren 10 Veilige modus met netwerkmogelijkheden.

In de veilige modus, start het Loaris-installatieprogramma, volg de installatie-aanwijzingen, en activeer de gratis proefversie voor volledige functionaliteit.

Voer een volledige scan uit, bekijk de lijst met gedetecteerde bedreigingen, en ga verder met de aanbevolen verwijderingsacties.

Met Qehu gecodeerde bestanden decoderen

Hoewel het decoderen van bestanden die getroffen zijn door de Qehu-ransomware een uitdaging kan lijken, er is nog steeds hoop. De malware maakt gebruik van twee soorten sleutels – online en offline – waarbij dit laatste een mogelijkheid biedt voor decodering.

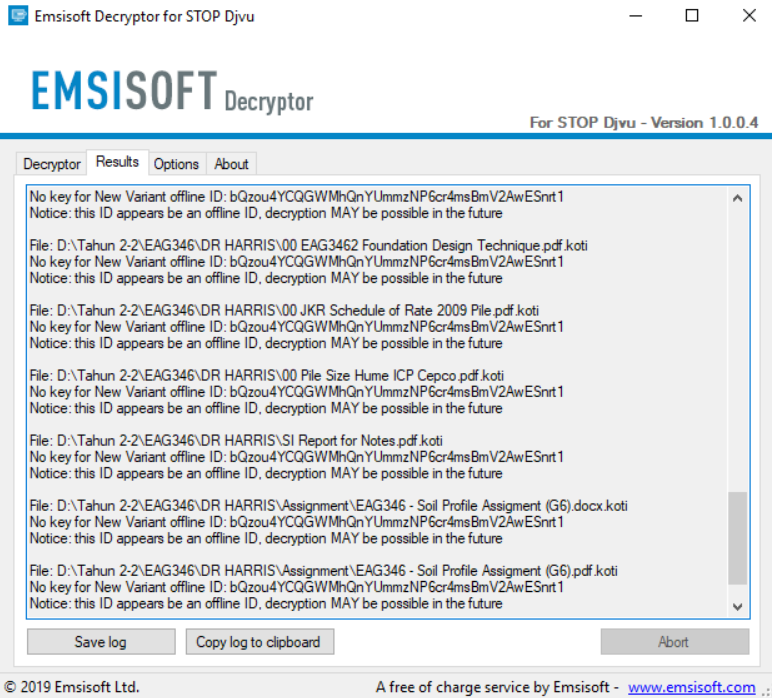

Emsisoft biedt een gratis tool voor STOP/Djvu-decodering, het gebruik van verzamelde sleutels om slachtoffers de kans te bieden hun bestanden te herstellen.

Decoderen met Emsisoft Decryptor voor STOP Djvu

Download en installeer de Emsisoft Decryptor voor STOP Djvu van de officiële website. Configureer het door de doelmappen op te geven, en start het decoderingsproces.

Als de tool van Emsisoft uw bestanden niet kan decoderen, overweeg tools voor bestandsherstel als alternatief. Bijvoorbeeld, Foto-opname, een gratis hulpmiddel, kan bestanden herstellen die zijn verwijderd door ransomware door te zoeken naar resterende gegevens die op de schijf zijn achtergebleven.

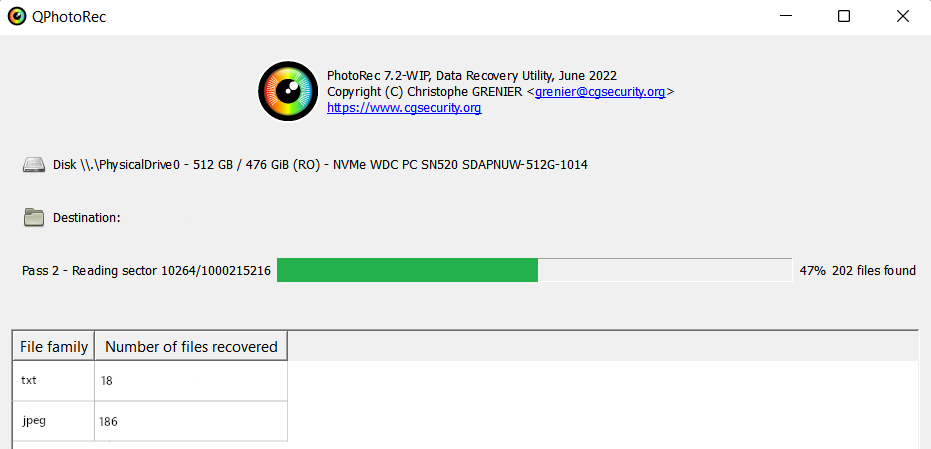

.Qehu-bestanden herstellen met PhotoRec

FotoRec downloaden, specificeer de schijf of partitie en de gewenste bestandsformaten voor herstel en start het herstelproces om uw gecodeerde gegevens te redden.

Veel Gestelde Vragen

🤔Kan ik de online sleutel-ID zelf decoderen??

Het ontcijferen van de online-ID die door de Qehu-ransomware wordt gebruikt, ligt momenteel buiten het bereik van moderne computers, Vanwege de complexiteit kan dit miljoenen jaren duren. Het meest effectieve alternatief is het gebruik van hulpprogramma's voor bestandsherstel, zoals hierboven beschreven.

🤔Kan Loaris Trojan Remover bestanden decoderen?

Terwijl Loaris Trojan Remover uitblinkt in het elimineren van de Qehu-ransomware en het herstellen van de nasleep op uw pc, het decodeert geen bestanden. Voor decoderingspogingen, Gebruik alstublieft de aanbevolen hulpmiddelen.

🤔Zijn gecodeerde Qehu-bestanden een bedreiging voor mijn systeem?

Deze bestanden blijven zoals ze waren vóór de codering, behalve de gewijzigde bestandskop, waardoor uw systeem ze niet kan herkennen en lezen. Ze zijn niet besmettelijk of schadelijk voor de gezondheid van uw computer. Het op uw systeem bewaren ervan brengt geen veiligheidsrisico met zich mee, zodat u zich zorgeloos kunt concentreren op herstelopties.