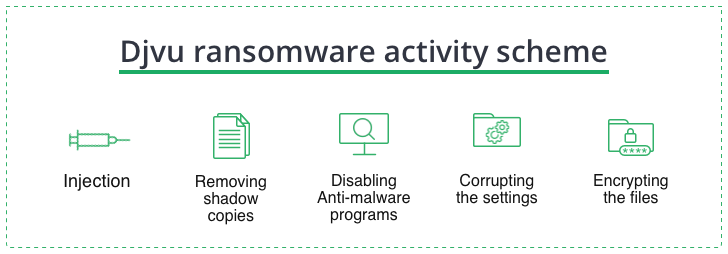

Le virus LDHY appartient à l’une des familles de logiciels malveillants de type ransomware les plus répandues. – STOP/Djvu. Il entre dans le PC Windows, crypte vos fichiers (vers le fichier LDHY), et ajoute une note de rançon (fichier readme.txt) dans chaque dossier avec des fichiers chiffrés. Les logiciels malveillants sont considérés comme l'un des plus dangereux car ils peuvent contrecarrer différentes méthodes de récupération de fichiers..

Dans cet article, Je vais vous expliquer ce qui s'est passé et vous montrer comment supprimer le malware LDHY de votre ordinateur. En outre, vous verrez plusieurs façons de récupérer des fichiers après l'attaque du ransomware.

Qu'est-ce que le virus LDHY?

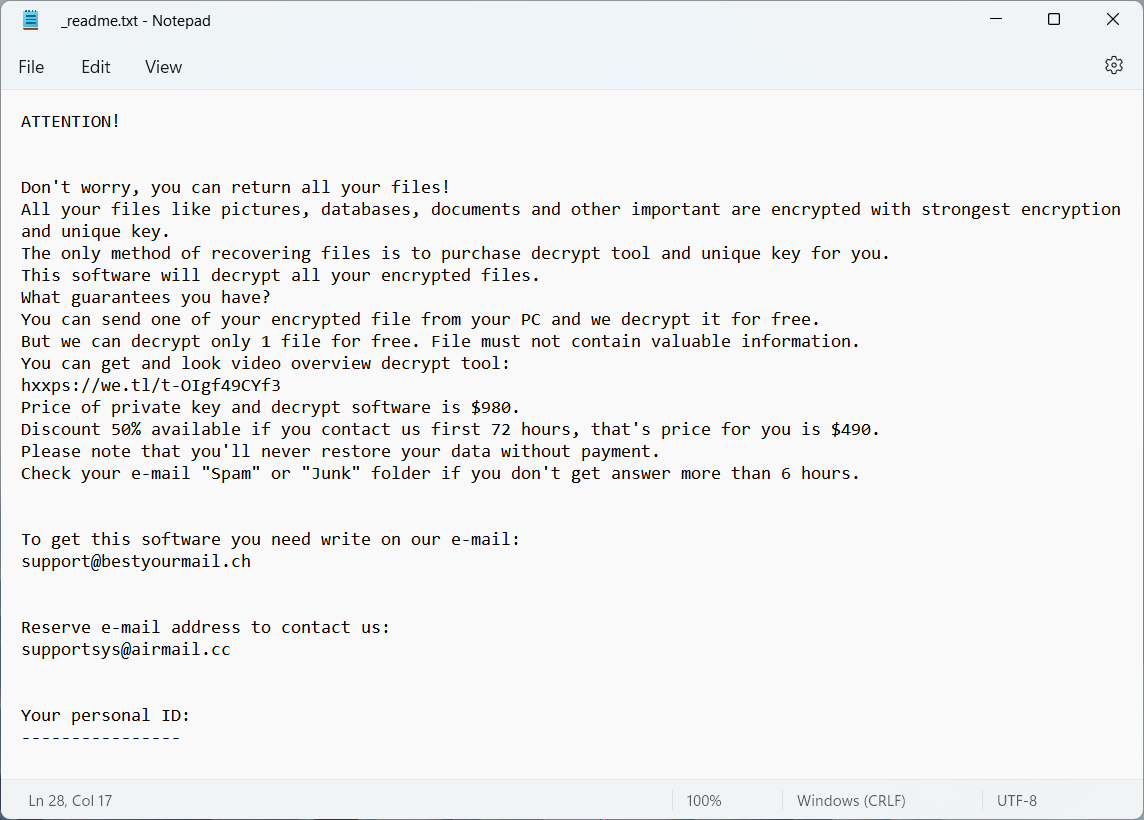

Le ransomware LDHY est un logiciel malveillant qui vise les fichiers de l’utilisateur et le crypte avec un chiffre fort (AES-256), désactive les outils antivirus, et supprime les sauvegardes. Chaque fichier – Document Word, Tableau Excel, ou photo – recevra une extension de fichier LDHY. Ainsi, le fichier “photo.jpg” se transformera en “photo.jpg.ldhy”. Alors, il génère une demande de rançon nommée _readme.txt et l'ajoute à chaque dossier contenant des fichiers cryptés sur votre bureau. Sur cette note, vous verrez le message concernant un événement malveillant et les instructions pour le paiement d'une rançon. Ça ressemble à ça:

ATTENTION!

Don't worry, you can return all your files!

All your files like pictures, databases, documents and other important are encrypted with strongest encryption and unique key.

The only method of recovering files is to purchase decrypt tool and unique key for you.

This software will decrypt all your encrypted files.

What guarantees you have?

You can send one of your encrypted file from your PC and we decrypt it for free.

But we can decrypt only 1 file for free. File must not contain valuable information.

Do not ask assistants from youtube and recovery data sites for help in recovering your data.

They can use your free decryption quota and scam you.

Our contact is emails in this text document only.

You can get and look video overview decrypt tool:

https://we.tl/t-hPAqznkJKD

Price of private key and decrypt software is $999.

Discount 50% available if you contact us first 72 hours, that's price for you is $499.

Please note that you'll never restore your data without payment.

Check your e-mail "Spam" or "Junk" folder if you don't get answer more than 6 hours.

To get this software you need write on our e-mail:

support@freshingmail.top

Reserve e-mail address to contact us:

datarestorehelpyou@airmail.cc

Your personal ID:

Rançongiciel LDHY partage les mêmes habitudes avec la majorité des autres exemples de ransomware STOP/Djvu. Cette famille est apparue dans 2018 et a représenté sur 70% de toutes les attaques de ransomware sur les particuliers. Il s'agit d'un pionnier dans son secteur et possède de nombreuses fonctionnalités typiques de tout autre groupe de ransomwares qui attaque des utilisateurs individuels. Somme de la rançon, mode de notification, précautions prises pour éviter l'utilisation de la sauvegarde – toutes ces choses sont maintenant les mêmes partout. Mais ils sont apparus dans un premier temps grâce au rançongiciel Djvu.

Comment ai-je obtenu le malware LDHY?

La grande majorité des logiciels malveillants qui attaquent des utilisateurs uniques optent pour les mêmes tactiques de propagation. Rançongiciel STOP/Djvu, en particulier la variante LDHY, n'est pas une exclusion. Les moyens de propagation les plus courants sont les différents cracks logiciels., programmes sans licence, et des outils douteux provenant d'Internet. En particulier, ils appliquent la tactique de création d'un site à usage unique où sont publiés des éléments actuellement populaires. Nouveaux films Marvel, nouveaux jeux, ou des outils pour Windows 11 Activation – la base d'un tel mannequin apparaît quotidiennement. Les techniques de recherche de spam améliorent les résultats de recherche de cette page, ce qui en fait le plus populaire dans les demandes associées. Un lien de téléchargement direct ou torrent contient la charge utile sur le même site.

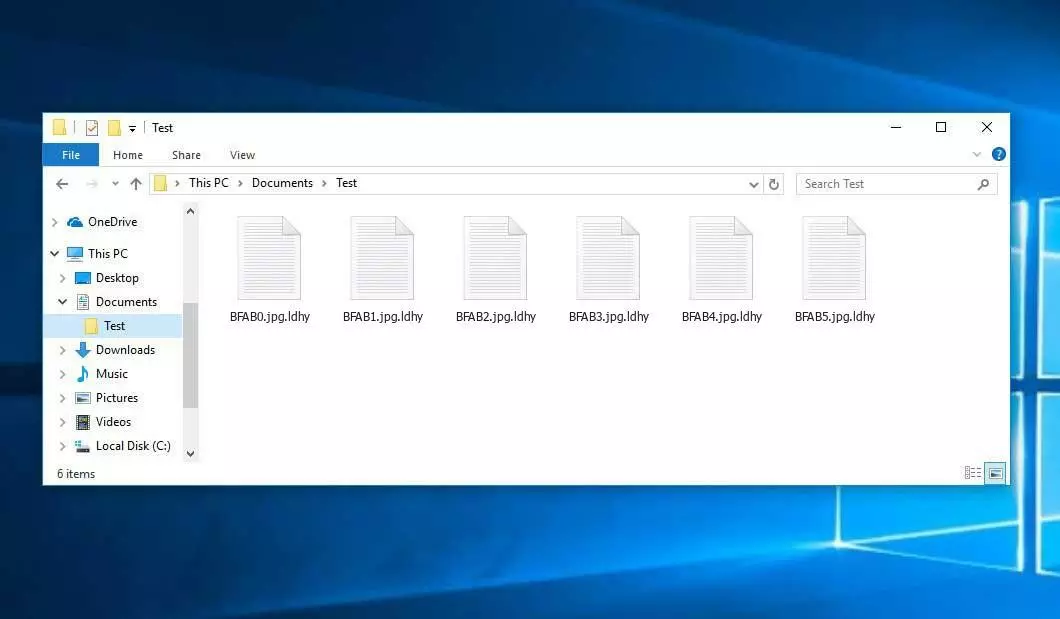

Les cybercriminels qui distribuent ce ransomware injectent initialement le malware downloader, qui agit comme un précurseur d’autres logiciels malveillants. Il désactive les mécanismes de sécurité cela peut potentiellement arrêter le ransomware ou rendre difficile l’infection du système. Désactiver Windows Defender, appliquer certaines modifications de réseau, et ajuster les politiques du groupe. La dernière action est effectuée pour restreindre l'exécution des fichiers d'installation des programmes, en général – solutions antivirus.

Processus de cryptage du virus LDHY

le ransomware continue de modifier le système après avoir été injecté avec le téléchargeur. En particulier, Le ransomware LDHY désactive les méthodes de sauvegarde les plus populaires (Clichés instantanés de volumes et sauvegardes OneDrive). Il bloque l'accès à certains sites Internet sur lesquels la victime peut trouver la solution. Après cela, un ransomware démarre le processus de cryptage. D'après le code des échantillons STOP/Djvu divulgués, il effectue le chiffrement de manière étape par étape. D'abord, un ransomware analyse les dossiers sur votre disque. S'il détecte les fichiers, il peut chiffrer, il se connecte au serveur, demande la clé de cryptage, et démarre le cryptage. Quand le processus est terminé, cela revient au processus de numérisation.

Le mécanisme de cryptage utilisé par le ransomware LDHY est AES-256. Cette norme est choisie par de nombreuses technologies de sécurité. Par exemple, votre trafic est crypté avec ce chiffre lorsque vous êtes connecté au site Web via une connexion HTTPS. Ce n'est pas le plus fort, mais vous ne pouvez pas le décrypter sur les ordinateurs modernes. Avec le cryptage de bout en bout au stade de la connexion au serveur utilisé par ce ransomware, il est impossible d'intercepter la clé de décryptage. Néanmoins, cela ne veut pas dire que vous ne pouvez pas récupérer vos fichiers.

Le ransomware LDHY termine la dernière partie du cryptage. Il applique plusieurs actions supplémentaires pour fournir une plus grande persistance. Le fichier exécutable d'origine est cloné sur un répertoire très éloigné des répertoires classiques choisi par un malware. Répertoires Temp ou ProgramFiles sont vérifiés même par les antivirus les plus simples, le ransomware place donc ses fichiers dans des endroits plus profonds et moins familiers.

Comment supprimer LDHY et vous protéger contre les ransomwares?

Les ransomwares sont l'un des types de logiciels malveillants les plus sophistiqués. Il est difficile de détecter, et le processus de suppression doit être effectué avec la plus grande diligence. Le virus LDHY est connu pour bloquer le lancement des fichiers exécutables des programmes de sécurité. Ce blocage n'est pas proactif et est basé sur les modifications qu'il apporte avant le cryptage. Ainsi, vous devez contourner cette barrière et la corriger une fois le ransomware supprimé. Et il est essentiel de supprimer le virus avant de prendre toute autre mesure. – sinon, le ransomware annulera vos modifications.

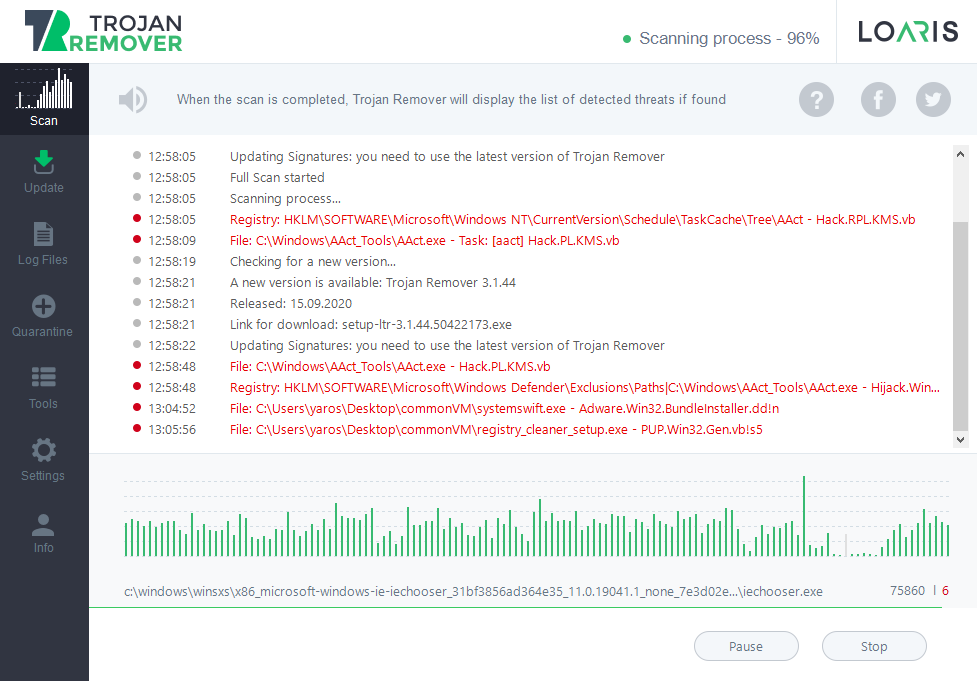

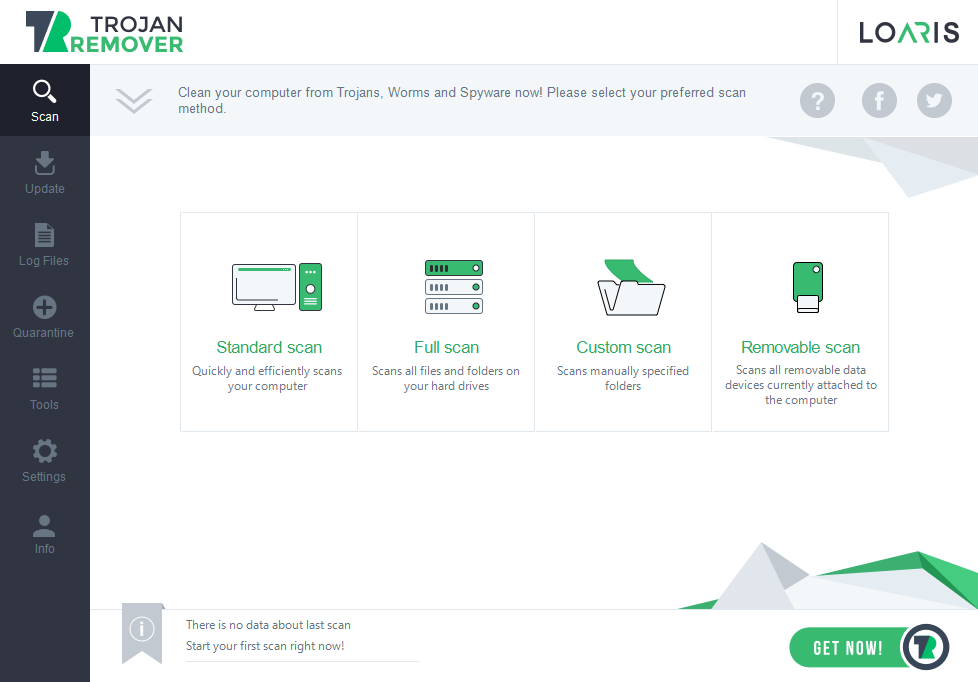

Le meilleur logiciel de suppression de logiciels malveillants à cet effet est Loaris Trojan Remover.. Cette application peut supprimer la menace ransomware de votre PC et réparer le système après l'attaque. Il dispose d'un mécanisme d'analyse avancé composé de trois modules différents capables de détecter les ransomwares sous n'importe quelle forme.. En plus, vous pourrez vérifier tous les endroits suspects avec la fonction de numérisation personnalisée – il analysera le répertoire désigné en seulement une minute.

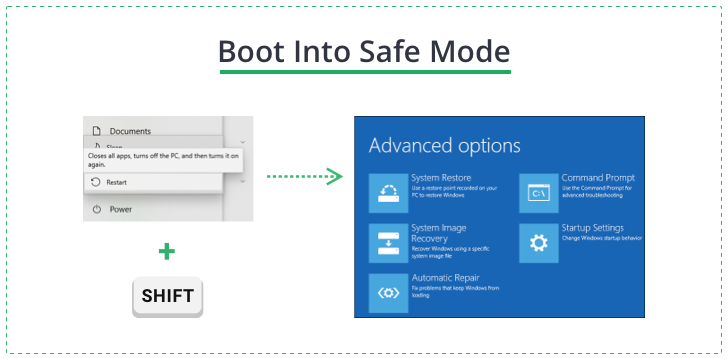

Il est important de mentionner que contourner le ransomware qui bloque le lancement des fichiers exécutifs nécessite de démarrer en mode sans échec avec mise en réseau. Vous pouvez télécharger le programme d'installation avant ou après le démarrage – cela n'aura aucune importance.

Pour démarrer votre PC en mode sans échec, vous devez ouvrir le panneau de dépannage. Appuyez sur Win → Alimentation, puis cliquez sur le bouton Redémarrer tout en maintenant la touche Maj enfoncée. Après cela, vous verrez l'écran de dépannage. Aller à Paramètres de démarrage → Windows 10 Mode sans échec avec réseau. Appuyez sur Entrée et attendez que votre système se charge.

Mode sans échec sous Windows suppose que le système se charge sans certains modules, en particulier – les programmes startup et une partie des Politiques Groupe. Ce mode est pratique pour la suppression des logiciels malveillants car il empêche le lancement de programmes non répertoriés comme systèmes et définit la majorité des restrictions mises en œuvre par les logiciels malveillants..

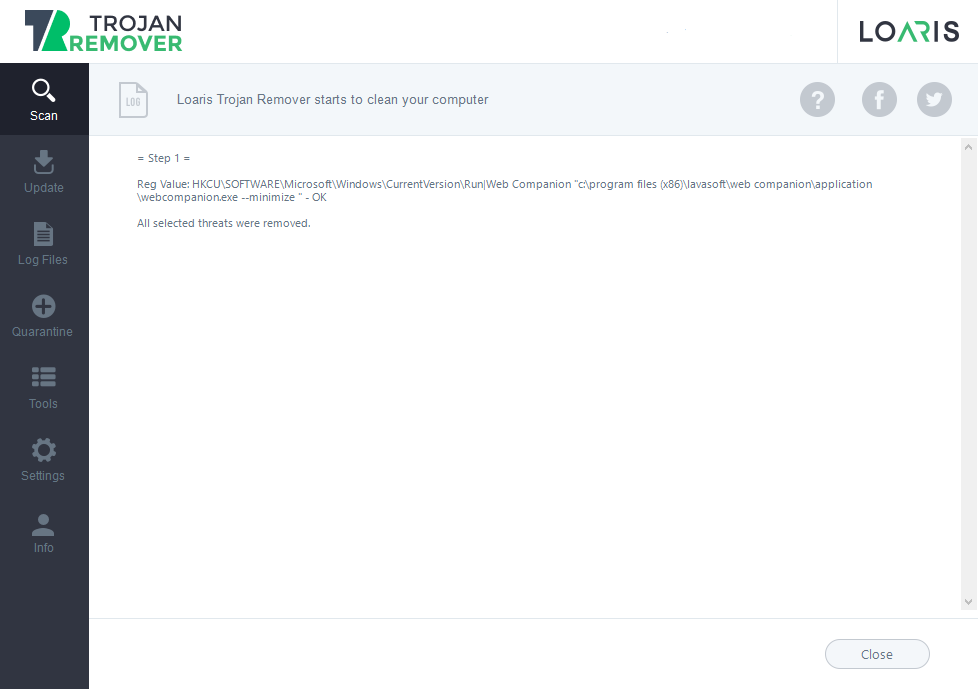

Supprimez les ransomwares avec Loaris Trojan Remover

Lorsque votre PC démarre en mode sans échec, lancez le fichier d'installation de Loaris et attendez que le programme soit installé. Cela peut prendre plusieurs minutes. Après cela, le programme vous proposera pour activer un essai gratuit. Cette action est recommandée car elle vous permet d'utiliser toutes les fonctionnalités de Trojan Remover.. Entrez simplement votre adresse e-mail et recevez un code d'essai gratuit.

Quand l'essai est activé, lancer l'analyse complète. Ça peut durer pour 20-30 minutes, alors reste patient. Vous pouvez utiliser votre ordinateur pendant cette opération sans aucune restriction.

Après l'analyse, vous verrez la liste des menaces détectées. Par défaut, le programme désigne des actions adaptées à chaque détection. En particulier, pour le virus LDHY, c'est un retrait. Cependant, vous pouvez gérer ces actions en cliquant sur l'étiquette à droite de la détection si vous pensez que certains éléments détectés peuvent nécessiter une action différente.

Comment décrypter les fichiers LDHY?

C'est tu ne peux pas faire grand chose avec les fichiers cryptés par le ransomware LDHY si tout est fait correctement. Ce malware suppose l'utilisation de deux types de clés – en ligne et hors ligne. Le premier est le principal, et il est utilisé dans la majorité des cas. Cela consiste en 256 symboles et est unique pour chaque victime. virus LDHY le reçoit du serveur de commande chaque fois qu'il essaie de chiffrer un autre dossier dans le système de fichiers. Cependant, quand il ne parvient pas à se connecter au serveur – parce qu'il est en panne ou qu'il y a des problèmes de connectivité – les fichiers sont chiffrés avec une clé hors ligne. La clé hors ligne est toujours unique pour chaque variante, afin que toutes les victimes dont les fichiers ont été chiffrés avec la clé hors ligne puissent être enregistrées.

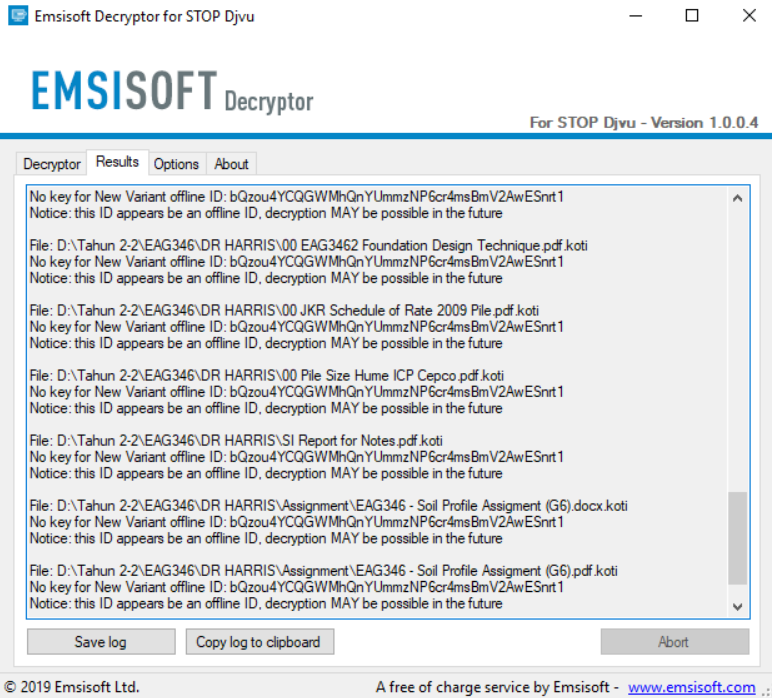

Emsisoft propose un outil pour décrypter les fichiers après l'attaque STOP/Djvu. L’équipe du développeur récupère les clés hors ligne et en ligne divulguées. C'est 100% utilisation gratuite puisque l'entreprise réalise cette action sur une base volontaire.

Décryptez vos fichiers avec Emsisoft Decryptor pour STOP Djvu

Télécharger et installer Décrypteur Emsisoft pour STOP Djvu depuis le site Web du développeur. Alors, ouvrez l'application et effectuez une configuration principale. Vous devez spécifier les dossiers dans lesquels les fichiers chiffrés sont stockés. Alors, vous pouvez appuyer sur « Décrypter » et regarder les résultats.

Pendant le processus de décryptage, vous pouvez regarder certains messages du programme. Vérifions-les:

-

☞ Le nom distant n'a pas pu être résolu

Ce message représente l'erreur de résolution des serveurs Emsisoft’ DNS. Puisque le programme n'apporte pas la base de données des clés et la reçoit du cloud, il a besoin d'une connexion Internet stable. En cas de cette erreur, Essayez de réinitialisez votre fichier HOSTS et essayez à nouveau.

-

☞ Aucune clé pour l'identification en ligne de la nouvelle variante: [votre identifiant]

Avis: Ceci est un identifiant en ligne. Le décryptage est impossible.

Le pire des cas – vous faites chiffrer vos fichiers avec la clé en ligne. C’est unique pour chaque victime. Vous ne pouvez donc pas décrypter les fichiers avec l'outil Emsisoft.

-

☞ Aucune clé pour l'ID hors ligne de la nouvelle variante: [exemple d'identifiant]

Cet identifiant semble être un identifiant hors ligne. Donc, le décryptage pourrait être possible à l'avenir.

La note de bas de page de ce message explique beaucoup de choses. Vous avez de la chance puisque vos fichiers ont été chiffrés avec un identifiant hors ligne, mais aucune clé n'a encore été divulguée pour votre cas. Gardez patience et attendez. La clé peut apparaître dans plusieurs semaines.

-

☞ Erreur: Impossible de décrypter le fichier avec l'ID: [votre identifiant]

Ce message signifie que le programme Emsisoft n'a pas réussi à trouver la clé correspondante à votre cas. Toujours, ce n'est pas la pire situation – cela pourrait encore apparaître dans le futur.

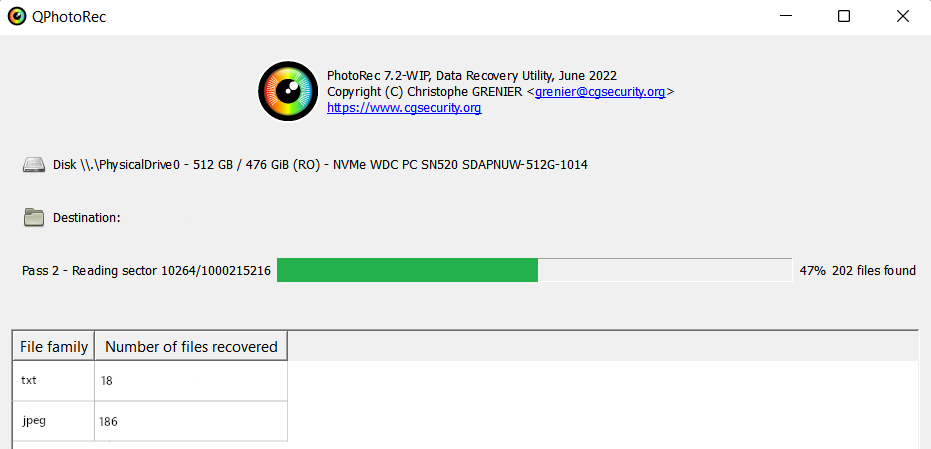

Récupérez vos fichiers avec les outils de récupération de fichiers

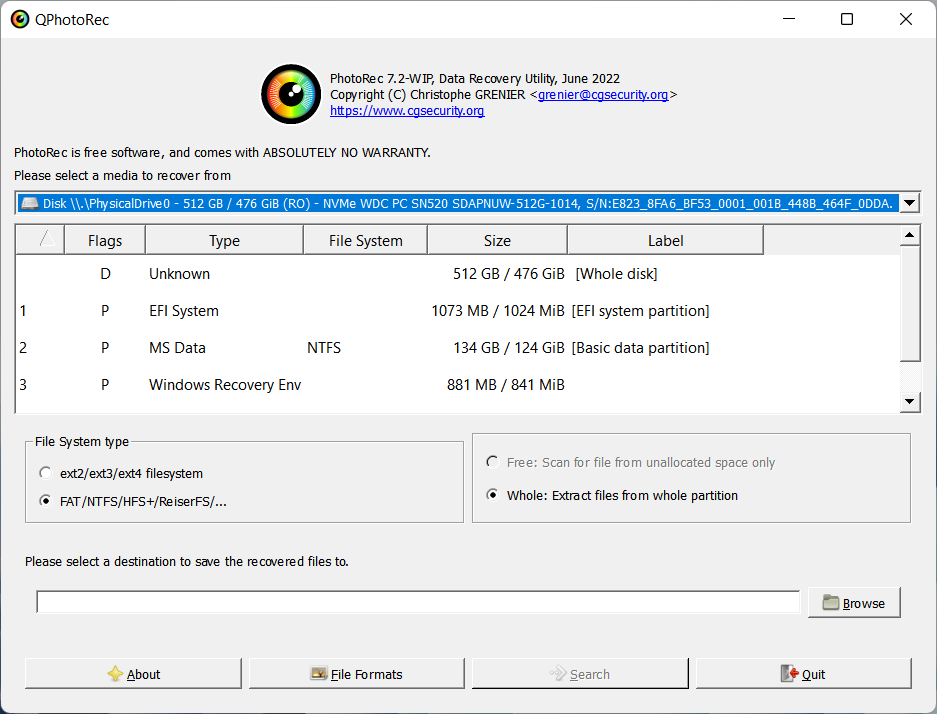

Le décrypteur que j'ai décrit ci-dessus n'est pas la seule option pour récupérer les fichiers. En raison de l'algorithme spécifique appliqué par le ransomware lors du processus de chiffrement, , il est possible de récupérer les fichiers avec des outils de récupération de fichiers. Je recommanderai PhoroRec comme solution gratuite et efficace.

Rançongiciel STOP/Djvu ne crypte pas le fichier exact. Il copie le document original, le chiffre, supprime ensuite l'original et le remplace par une copie cryptée. Entre-temps, les techniques de stockage de fichiers permettent de récupérer les fichiers supprimés du disque. Supprimer les fichiers du système d'exploitation signifie généralement supprimer les informations sur l'emplacement du fichier sur le disque du système de fichiers.. En même temps, le disque conserve toujours le résidu du fichier – jusqu'à ce que la zone correspondante ne soit plus remplie par l'autre, validé par le système de fichiers.

PhotoRec est un outil qui recherche ces parties de fichiers résiduelles et les récupère. Il peut extraire le reste des fichiers que vous avez supprimés précédemment, mais il est préférable de récupérer vos données importantes et de supprimer les fichiers en excès. Voyons comment l'utiliser correctement.

Utiliser PhotoRec pour récupérer des fichiers .LDHY

Télécharger PhotoRec du site officiel. Il est gratuit et diffusé avec les autres outils de ce développeur – Disque de test. Puisqu'il est portable, vous n'avez pas besoin de l'installer – juste décompressez l'archive téléchargée et ouvrez le dossier. Dedans, trouvez le fichier qphotorec_win.exe et lancez-le.

Dans le programme, vous devez configurer avant chaque analyse de disque. D'abord, choisissez le disque ou la partition que vous souhaitez analyser dans le menu déroulant en haut de la fenêtre. Alors, vous devez spécifier le dossier des fichiers récupérés. Il est recommandé de vider tous les fichiers récupérés sur une clé USB. Enfin, vous devez spécifier les formats de fichiers que vous souhaitez récupérer. PhotoRec récupère sur 400 différents formats, mais opter pour tout augmentera considérablement le temps d'analyse. Il est recommandé de vous inscrire uniquement pour les types de fichiers dont vous avez besoin.

Questions fréquemment posées

🤔Comment décrypter l'identifiant du ransomware en ligne?

Malheureusement, il n'y a aucun moyen de décrypter l'identifiant en ligne de manière régulière. Le cryptage que le ransomware LDHY utilise est trop strict; le décrypter avec des ordinateurs modernes prendra des millions d'années. Le moyen le plus prometteur de récupérer vos fichiers dans le cas d'une identification en ligne est d'utiliser des outils de récupération de fichiers., Comme montré ci-dessus.

🤔Dois-je payer pour le ransomware?

Cela peut sembler une solution évidente, mais c'est une mauvaise idée. D'abord, en payant la rançon, vous parrainez automatiquement les escrocs, leur activité, et l'appareil pour l'argent qu'ils recevront (généralement une activité de hors-la-loi similaire). L'autre problème est que les opérateurs de ransomware ne sont pas toujours honnêtes et peuvent vous demander de payer une fois de plus pour obtenir la clé de décryptage.. Du point de vue juridique, tu es clair, mais il y a suffisamment de principes moraux à briser.

🤔Comment se protéger contre les ransomwares?

Le ransomware est un malware extrêmement douteux, donc des méthodes préventives, ainsi que les moyens de renverser l'attaque, doit également être appliqué. La plupart des attaques se produisent via de faux sites, où se propagent des programmes piratés ou des camrips de films. Dans certains cas rares, les escrocs propagent leur ransomware en proposant des fichiers malveillants sur divers forums ou chats. Couper ces sources, c'est à dire., éviter ces fichiers, est le meilleur moyen de réduire le risque de ransomware de plusieurs ordres de grandeur.

Faire face aux conséquences des attaques de ransomware doit également être un sujet de préoccupation. Sauvegarder régulièrement vos données résoudra le problème d’accessibilité des données après l’attaque. L'utilisation du logiciel spécial qui synchronisera vos données avec le stockage cloud après chaque journée de travail réduira le délai de sauvegarde.. Entre-temps, les méthodes de sauvegarde standard, comme OneDrive ou les clichés instantanés de volume, sont inefficaces puisque le ransomware les désactive avant même le cryptage.

🤔Loaris est-il capable de décrypter les fichiers LDHY?

Loaris Trojan Remover est uniquement capable de supprimer le ransomware LDHY et de réparer votre PC après l'attaque.. Ce n'est pas un outil de décryptage et n'a aucune capacité pour inverser le processus de chiffrement.. Pour essayer de décrypter les fichiers, utilisez l'outil de décryptage proposé.

🤔Les fichiers LDHY sont-ils dangereux?

Ce sont les mêmes que les fichiers que vous voyiez sur votre disque. La seule chose qui a été modifiée par le ransomware est le chiffrement de l'en-tête du fichier., qui contient les informations clés permettant au système de fichiers de le reconnaître et de le lire. Dans l'ensemble, ils ne sont pas infectés, comme dans le cas d'une attaque de virus informatique – ils viennent de recevoir une modification malveillante. Vous pouvez les conserver sur votre disque sans aucun souci concernant la sécurité de votre PC.