Ο ιός LKHY ανήκει σε μια από τις πιο διαδεδομένες οικογένειες κακόβουλου λογισμικού τύπου ransomware – STOP/Djvu. Μπαίνει σε υπολογιστή με Windows, κρυπτογραφεί τα αρχεία σας (στο αρχείο LKHY), και προσθέτει ένα σημείωμα λύτρων (αρχείο readme.txt) σε κάθε φάκελο με κρυπτογραφημένα αρχεία. Το κακόβουλο λογισμικό θεωρείται ένα από τα πιο επικίνδυνα, καθώς μπορεί να αντιμετωπίσει διαφορετικούς τρόπους ανάκτησης αρχείων.

Σε αυτή την ανάρτηση, Θα εξηγήσω τι συνέβη και θα σας δείξω πώς να αφαιρέσετε το κακόβουλο λογισμικό LKHY από τον υπολογιστή σας. Επιπλέον, θα δείτε διάφορους τρόπους ανάκτησης αρχείων μετά την επίθεση ransomware.

Τι είναι ο ιός LKHY?

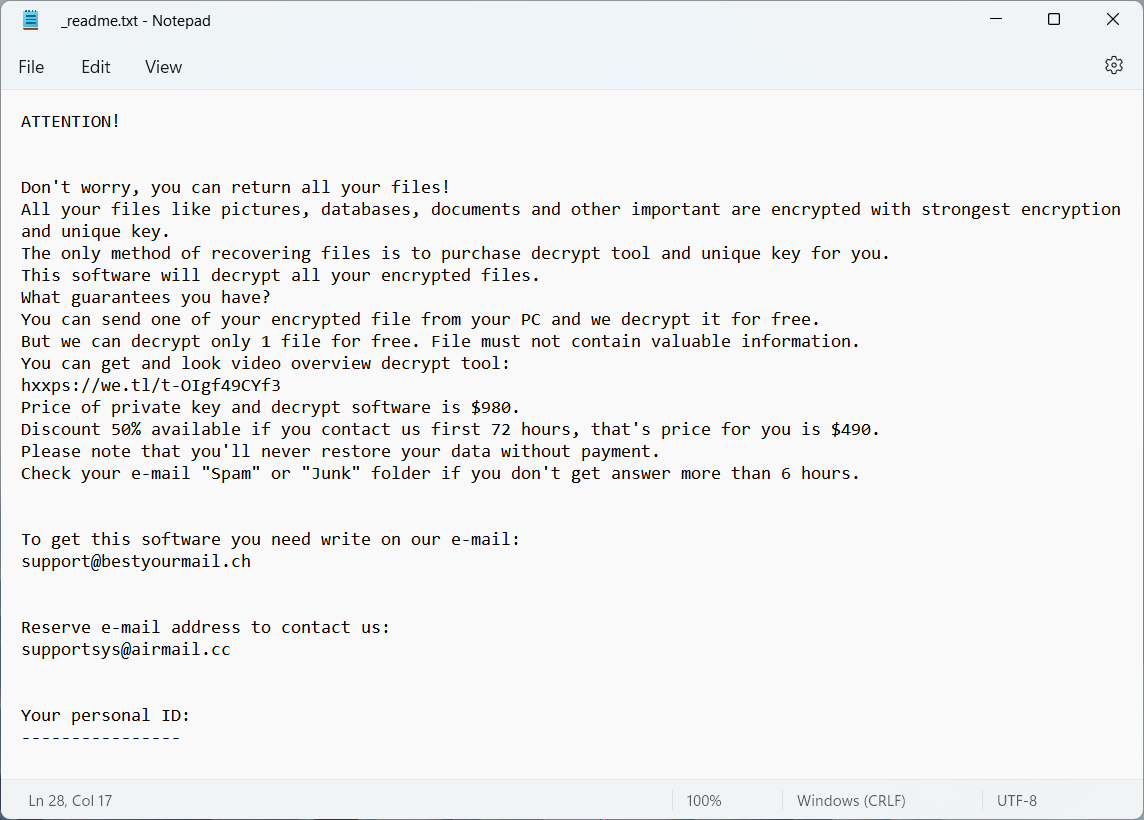

Το LKHY ransomware είναι α κακόβουλο λογισμικό που στοχεύει στα αρχεία του χρήστη και το κρυπτογραφεί με ισχυρό κρυπτογράφηση (AES-256), απενεργοποιεί τα εργαλεία προστασίας από ιούς, και διαγράφει τα αντίγραφα ασφαλείας. Κάθε αρχείο – Έγγραφο του Word, Πίνακας Excel, ή φωτογραφία – θα λάβει μια επέκταση αρχείου LKHY. Ως εκ τούτου, το αρχείο “photo.jpg” θα μετατραπεί σε “photo.jpg.lkhy”. Επειτα, δημιουργεί ένα σημείωμα λύτρων με το όνομα _readme.txt και το προσθέτει σε κάθε φάκελο με κρυπτογραφημένα αρχεία στην επιφάνεια εργασίας σας. Σε αυτό το σημείωμα, θα δείτε το μήνυμα για ένα κακόβουλο συμβάν και τις οδηγίες για πληρωμή λύτρων. Μοιάζει με αυτό:

ATTENTION!

Don't worry, you can return all your files!

All your files like pictures, databases, documents and other important are encrypted with strongest encryption and unique key.

The only method of recovering files is to purchase decrypt tool and unique key for you.

This software will decrypt all your encrypted files.

What guarantees you have?

You can send one of your encrypted file from your PC and we decrypt it for free.

But we can decrypt only 1 file for free. File must not contain valuable information.

Do not ask assistants from youtube and recovery data sites for help in recovering your data.

They can use your free decryption quota and scam you.

Our contact is emails in this text document only.

You can get and look video overview decrypt tool:

https://we.tl/t-hPAqznkJKD

Price of private key and decrypt software is $999.

Discount 50% available if you contact us first 72 hours, that's price for you is $499.

Please note that you'll never restore your data without payment.

Check your e-mail "Spam" or "Junk" folder if you don't get answer more than 6 hours.

To get this software you need write on our e-mail:

support@freshingmail.top

Reserve e-mail address to contact us:

datarestorehelpyou@airmail.cc

Your personal ID:

LKHY ransomware μοιράζεται τις ίδιες συνήθειες με την πλειοψηφία των άλλων STOP/Djvu ransomware παραδείγματα. Αυτή η οικογένεια εμφανίστηκε σε 2018 και λογιστικοποιήθηκε πάνω από 70% όλων των επιθέσεων ransomware σε άτομα. Είναι ένα trendsetter στον κλάδο του και έχει ένα σωρό χαρακτηριστικά που είναι χαρακτηριστικά οποιαδήποτε άλλη ομάδα ransomware που επιτίθεται σε μεμονωμένους χρήστες. Ποσό λύτρων, τρόπο ειδοποίησης, προφυλάξεις που λαμβάνονται για να αποφευχθεί η χρήση αντιγράφων ασφαλείας – όλα αυτά τα πράγματα είναι πλέον τα ίδια παντού. Αλλά αρχικά εμφανίστηκαν χάρη στο Djvu ransomware.

Πώς απέκτησα το κακόβουλο λογισμικό LKHY?

Η συντριπτική πλειοψηφία του κακόβουλου λογισμικού που επιτίθεται σε μεμονωμένους χρήστες επιλέγει την ίδια τακτική εξάπλωσης. STOP/Djvu ransomware, ιδιαίτερα την παραλλαγή LKHY, δεν αποτελεί αποκλεισμό. Οι πιο συνηθισμένοι τρόποι διάδοσης είναι διαφορετικές ρωγμές λογισμικού, προγράμματα χωρίς άδεια, και αμφίβολα εργαλεία από το Διαδίκτυο. Συγκεκριμένα, εφαρμόζουν την τακτική της δημιουργίας ενός ιστότοπου μίας χρήσης όπου δημοσιεύονται δημοφιλή πράγματα. Νέες ταινίες της Marvel, νέα παιχνίδια, ή εργαλεία για Windows 11 δραστηριοποίηση – η βάση για ένα τέτοιο ομοίωμα εμφανίζονται καθημερινά. Οι τεχνικές ανεπιθύμητης αναζήτησης ενισχύουν τα αποτελέσματα αναζήτησης αυτής της σελίδας, καθιστώντας το το πιο δημοφιλές στα σχετικά αιτήματα. Ένας σύνδεσμος για άμεση ή torrent λήψη περιέχει το ωφέλιμο φορτίο στον ίδιο ιστότοπο.

Οι εγκληματίες του κυβερνοχώρου που διανέμουν αυτό το ransomware αρχικά εισάγουν το κακόβουλο λογισμικό λήψης, που λειτουργεί ως πρόδρομος για περαιτέρω κακόβουλο λογισμικό. Το απενεργοποιεί τους μηχανισμούς ασφαλείας που μπορεί ενδεχομένως να σταματήσει το ransomware ή να καταστήσει ενοχλητικό να μολύνει το σύστημα. Απενεργοποίηση του Windows Defender, εφαρμόζοντας ορισμένες αλλαγές δικτύωσης, και προσαρμογή των Πολιτικών του Ομίλου. Η τελευταία ενέργεια γίνεται για να περιοριστεί η εκτέλεση των αρχείων εγκατάστασης των προγραμμάτων, γενικά – λύσεις προστασίας από ιούς.

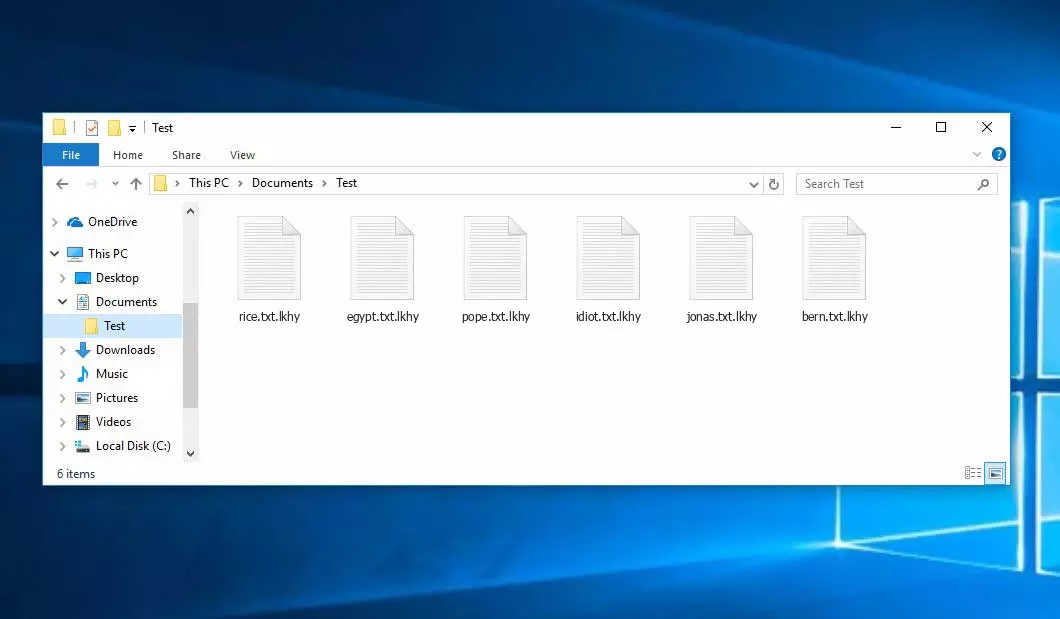

Διαδικασία κρυπτογράφησης ιών LKHY

Το ransomware συνεχίζει να αλλάζει το σύστημα μετά την ένεση με το πρόγραμμα λήψης. Συγκεκριμένα, Το LKHY ransomware απενεργοποιεί τις πιο δημοφιλείς μεθόδους δημιουργίας αντιγράφων ασφαλείας (Σκιώδη αντίγραφα τόμου και αντίγραφα ασφαλείας του OneDrive). Αποκλείει την πρόσβαση σε ορισμένους ιστότοπους όπου το θύμα μπορεί να βρει τη λύση. Μετά από αυτό, Το ransomware ξεκινά τη διαδικασία κρυπτογράφησης. Σύμφωνα με τον κωδικό των δειγμάτων STOP/Djvu που διέρρευσαν, εκτελεί την κρυπτογράφηση με τρόπο βήμα προς βήμα. Πρώτα, Το ransomware σαρώνει τους φακέλους στο δίσκο σας. Εάν εντοπίσει τα αρχεία, μπορεί να κρυπτογραφήσει, συνδέεται με τον διακομιστή, ζητά το κλειδί κρυπτογράφησης, και ξεκινά την κρυπτογράφηση. Όταν τελειώσει η διαδικασία, επιστρέφει στη διαδικασία σάρωσης.

Ο μηχανισμός κρυπτογράφησης που χρησιμοποιείται από το LKHY ransomware είναι το AES-256. Αυτό το πρότυπο επιλέγεται από πολλές τεχνολογίες ασφαλείας. Για παράδειγμα, Η επισκεψιμότητά σας κρυπτογραφείται με αυτόν τον κρυπτογράφηση όταν συνδέεται στον ιστότοπο μέσω σύνδεσης HTTPS. Δεν είναι το πιο δυνατό, αλλά δεν μπορείτε να το αποκρυπτογραφήσετε σε σύγχρονους υπολογιστές. Με την κρυπτογράφηση από άκρο σε άκρο στο στάδιο της σύνδεσης με τον διακομιστή που χρησιμοποιείται από αυτό το ransomware, είναι αδύνατο να υποκλαπεί το κλειδί αποκρυπτογράφησης. Παρόλα αυτά, Αυτό δεν σημαίνει ότι δεν μπορείτε να επαναφέρετε τα αρχεία σας.

Το LKHY ransomware ολοκληρώνει το τελευταίο τμήμα της κρυπτογράφησης. Εφαρμόζει πολλές ακόμη ενέργειες για να παρέχει μεγαλύτερη επιμονή. Το αρχικό εκτελέσιμο αρχείο κλωνοποιείται σε a κατάλογο πολύ μακριά από τους τυπικούς επιλεγμένο από κακόβουλο λογισμικό. Καταλόγους Temp ή ProgramFiles ελέγχονται ακόμη και από τα πιο απλά antivirus, Έτσι το ransomware τοποθετεί τα αρχεία του σε βαθύτερα και λιγότερο οικεία μέρη.

Πώς να αφαιρέσετε το LKHY και να προστατευτείτε από ransomware?

Το Ransomware είναι ένας από τους πιο εξελιγμένους τύπους κακόβουλου λογισμικού. Είναι δύσκολο να εντοπιστεί, και η διαδικασία αφαίρεσης πρέπει να εκτελείται με τη μέγιστη επιμέλεια. Ο ιός LKHY είναι γνωστό ότι εμποδίζει την εκκίνηση των εκτελέσιμων αρχείων των προγραμμάτων ασφαλείας. Αυτός ο αποκλεισμός δεν είναι προληπτικός και βασίζεται στις αλλαγές που κάνει πριν από την κρυπτογράφηση. Ως εκ τούτου, πρέπει να παρακάμψετε αυτό το εμπόδιο και να το διορθώσετε αφού αφαιρεθεί το ransomware. Και είναι ζωτικής σημασίας να αφαιρέσετε τον ιό πριν προβείτε σε οποιαδήποτε άλλη ενέργεια – σε διαφορετική περίπτωση, Το ransomware θα επαναφέρει τις αλλαγές σας.

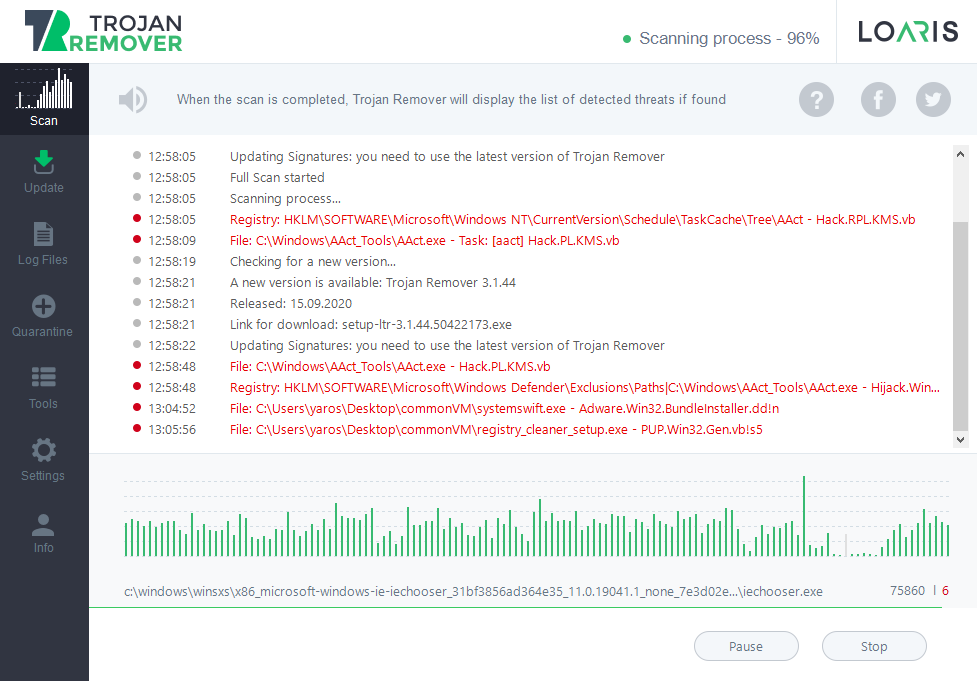

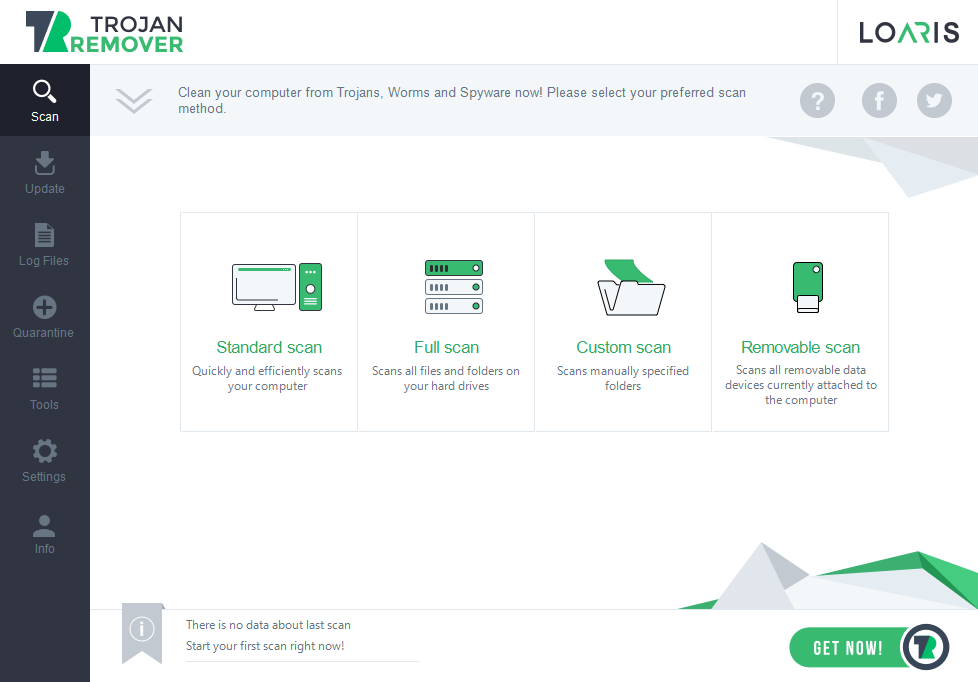

Το καλύτερο λογισμικό αφαίρεσης κακόβουλου λογισμικού για αυτόν τον σκοπό είναι το Loaris Trojan Remover. Αυτή η εφαρμογή μπορεί να αφαιρέσει την απειλή ransomware από τον υπολογιστή σας και να επιδιορθώσει το σύστημα μετά την επίθεση. Διαθέτει προηγμένο μηχανισμό σάρωσης που αποτελείται από τρεις διαφορετικές μονάδες που μπορούν να ανιχνεύσουν ransomware σε οποιαδήποτε μορφή. Επιπροσθέτως, θα μπορείτε να ελέγξετε όλα τα ύποπτα μέρη με τη λειτουργία Προσαρμοσμένης σάρωσης – θα σαρώσει τον καθορισμένο κατάλογο σε μόλις ένα λεπτό.

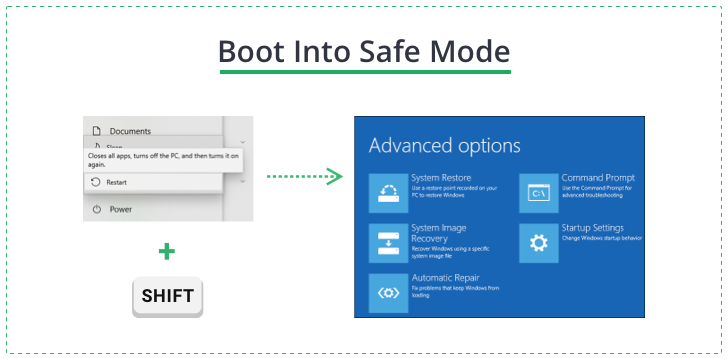

Είναι σημαντικό να αναφέρουμε ότι η παράκαμψη του ransomware που εμποδίζει την εκκίνηση των εκτελεστικών αρχείων απαιτεί εκκίνηση σε ασφαλή λειτουργία με δικτύωση. Μπορείτε να κάνετε λήψη του προγράμματος εγκατάστασης πριν από την εκκίνηση ή μετά από αυτό – αυτό δεν θα έχει καθόλου σημασία.

Για να εκκινήσετε τον υπολογιστή σας σε ασφαλή λειτουργία, πρέπει να ανοίξετε τον πίνακα αντιμετώπισης προβλημάτων. Πατήστε Win→ Power, και μετά κάντε κλικ στο κουμπί Επανεκκίνηση ενώ κρατάτε πατημένο το πλήκτρο Shift. Μετά από αυτό, θα δείτε την οθόνη Αντιμετώπιση προβλημάτων. Παω σε Ρυθμίσεις εκκίνησης → Windows 10 Ασφαλής λειτουργία με δικτύωση. Πατήστε Enter και περιμένετε μέχρι να φορτώσει το σύστημά σας.

Ασφαλής λειτουργία στα Windows υποθέτει ότι το σύστημα φορτώνεται χωρίς συγκεκριμένες μονάδες, συγκεκριμένα – τα προγράμματα εκκίνησης και μέρος των Πολιτικών Ομίλου. Αυτή η λειτουργία είναι βολική για την αφαίρεση κακόβουλου λογισμικού, καθώς αποτρέπει την εκκίνηση προγραμμάτων που δεν αναφέρονται ως συστήματα και καθορίζει τους περισσότερους περιορισμούς που εφαρμόζονται από κακόβουλο λογισμικό.

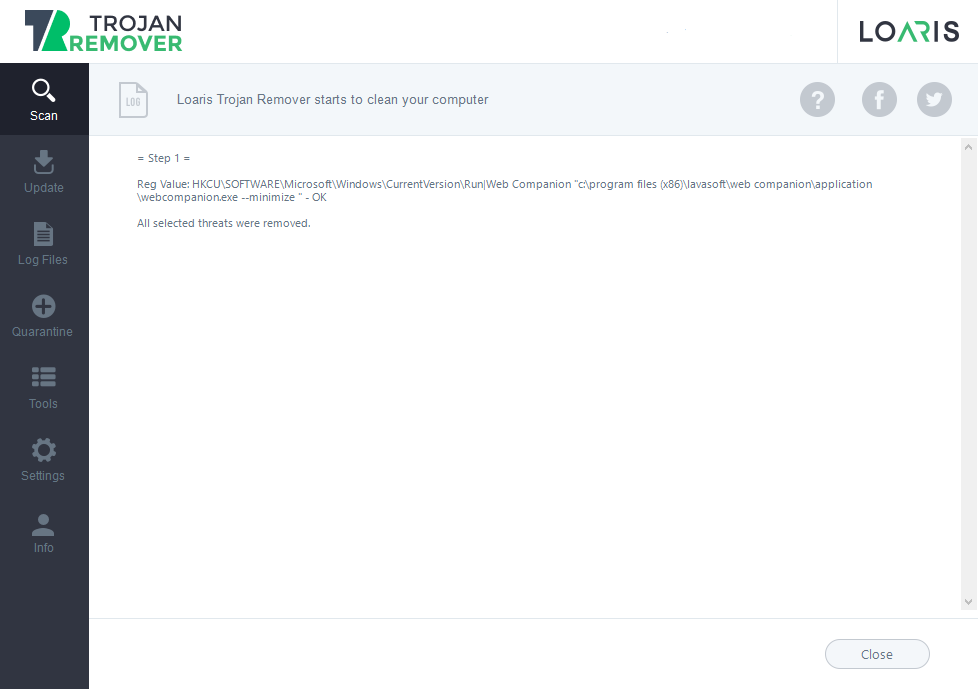

Καταργήστε το ransomware με το Loaris Trojan Remover

Όταν ο υπολογιστής σας εκκινείται σε ασφαλή λειτουργία, εκκινήστε το αρχείο εγκατάστασης Loaris και περιμένετε μέχρι να εγκατασταθεί το πρόγραμμα. Μπορεί να χρειαστούν αρκετά λεπτά. Μετά από αυτό, το πρόγραμμα θα σας προσφέρει για να ενεργοποιήσετε μια δωρεάν δοκιμή. Αυτή η ενέργεια συνιστάται, καθώς σας επιτρέπει να χρησιμοποιήσετε την πλήρη λειτουργικότητα του Trojan Remover. Απλώς βάλτε τη διεύθυνση email σας και λάβετε έναν δωρεάν δοκιμαστικό κωδικό.

Όταν ενεργοποιηθεί η δοκιμή, ξεκινήστε την πλήρη σάρωση. Μπορεί να διαρκέσει Για 20-30 λεπτά, οπότε κράτα υπομονή. Μπορείτε να χρησιμοποιήσετε τον υπολογιστή σας κατά τη διάρκεια αυτής της λειτουργίας χωρίς περιορισμούς.

Μετά τη σάρωση, θα δείτε τη λίστα των απειλών που εντοπίστηκαν. Από προεπιλογή, το πρόγραμμα ορίζει κατάλληλες ενέργειες για κάθε ανίχνευση. Συγκεκριμένα, για τον ιό LKHY, είναι αφαίρεση. Ωστόσο, μπορείτε να διαχειριστείτε αυτές τις ενέργειες κάνοντας κλικ στην ετικέτα στη δεξιά πλευρά της ανίχνευσης, εάν πιστεύετε ότι ορισμένα στοιχεία που εντοπίστηκαν ενδέχεται να χρειάζονται διαφορετική ενέργεια.

Πώς να αποκρυπτογραφήσετε αρχεία LKHY?

Αυτό είναι δεν μπορείτε να κάνετε πολλά με τα αρχεία κρυπτογραφημένα από το LKHY ransomware αν όλα γίνουν σωστά. Αυτό το κακόβουλο λογισμικό προϋποθέτει τη χρήση δύο βασικών τύπων – online και offline. Το πρώτο είναι το κύριο, και χρησιμοποιείται στην πλειονότητα των περιπτώσεων. Αποτελείται απο 256 σύμβολα και είναι μοναδική για κάθε θύμα. Ιός LKHY το λαμβάνει από τον διακομιστή εντολών κάθε φορά που προσπαθεί να κρυπτογραφήσει έναν άλλο φάκελο στο σύστημα αρχείων. Ωστόσο, όταν αποτυγχάνει να συνδεθεί στον διακομιστή – επειδή είναι εκτός λειτουργίας ή υπάρχουν προβλήματα συνδεσιμότητας – τα αρχεία κρυπτογραφούνται με κλειδί εκτός σύνδεσης. Το κλειδί εκτός σύνδεσης είναι πάντα μοναδικό για κάθε παραλλαγή, ώστε να μπορούν να αποθηκευτούν όλα τα θύματα των οποίων τα αρχεία ήταν κρυπτογραφημένα με το κλειδί εκτός σύνδεσης.

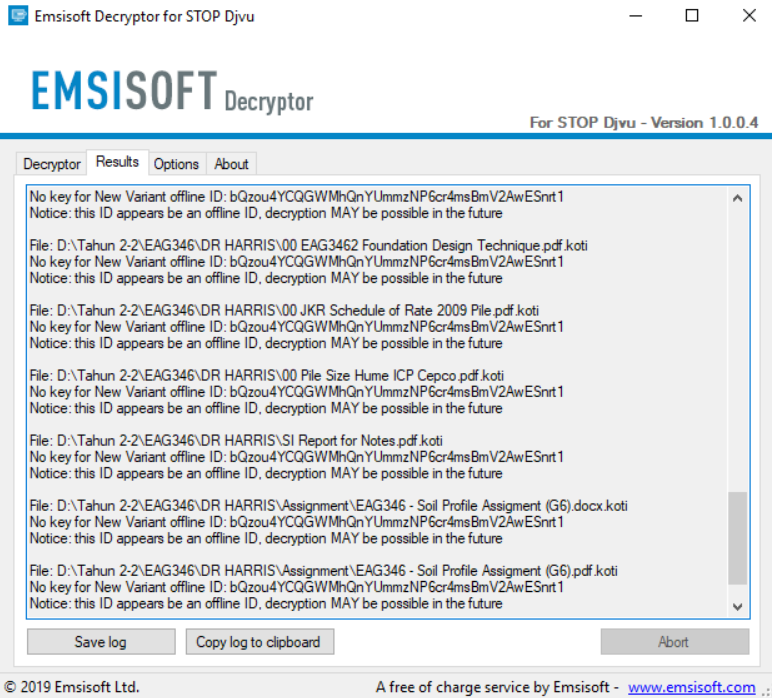

Η Emsisoft προσφέρει ένα εργαλείο για την αποκρυπτογράφηση των αρχείων μετά την επίθεση STOP/Djvu. Η ομάδα του προγραμματιστή συλλέγει τα κλειδιά εκτός σύνδεσης και ηλεκτρονικά που διέρρευσαν. είναι 100% δωρεάν για χρήση δεδομένου ότι η εταιρεία εκτελεί τη δράση αυτή σε εθελοντική βάση.

Αποκρυπτογραφήστε τα αρχεία σας με το Emsisoft Decryptor για STOP Djvu

Λήψη και εγκατάσταση Emsisoft Decryptor για STOP Djvu από τον ιστότοπο του προγραμματιστή. Επειτα, ανοίξτε την εφαρμογή και κάντε κάποιες κύριες ρυθμίσεις. Πρέπει να καθορίσετε τους φακέλους στους οποίους αποθηκεύονται τα κρυπτογραφημένα αρχεία. Επειτα, μπορείτε να πατήσετε «Αποκρυπτογράφηση» και να παρακολουθήσετε τα αποτελέσματα.

Κατά τη διαδικασία αποκρυπτογράφησης, μπορείτε να δείτε ορισμένα μηνύματα από το πρόγραμμα. Ας τα ελέγξουμε:

-

☞ Δεν ήταν δυνατή η επίλυση του απομακρυσμένου ονόματος

Αυτό το μήνυμα σημαίνει το σφάλμα κατά την επίλυση των διακομιστών Emsisoft’ DNS. Δεδομένου ότι το πρόγραμμα δεν φέρνει τη βάση δεδομένων των κλειδιών και τη λαμβάνει από το cloud, χρειάζεται σταθερή σύνδεση στο Διαδίκτυο. Σε περίπτωση αυτού του λάθους, προσπάθησε να επαναφέρετε το αρχείο HOSTS και προσπαθήστε ξανά.

-

☞ Δεν υπάρχει κλειδί για το διαδικτυακό αναγνωριστικό Νέας παραλλαγής: [η ταυτότητά σου]

Ειδοποίηση: Αυτό είναι ένα διαδικτυακό αναγνωριστικό. Η αποκρυπτογράφηση είναι αδύνατη.

Το χειρότερο σενάριο – έχετε κρυπτογραφήσει τα αρχεία σας με το ηλεκτρονικό κλειδί. Είναι μοναδικό για κάθε θύμα. Ως εκ τούτου, δεν μπορείτε να αποκρυπτογραφήσετε τα αρχεία με το εργαλείο Emsisoft.

-

☞ Δεν υπάρχει κλειδί για το αναγνωριστικό εκτός σύνδεσης Νέας παραλλαγής: [παράδειγμα ID]

Αυτό το αναγνωριστικό φαίνεται να είναι αναγνωριστικό εκτός σύνδεσης. Επομένως, η αποκρυπτογράφηση μπορεί να είναι δυνατή στο μέλλον.

Η υποσημείωση αυτού του μηνύματος εξηγεί πολλά. Είστε αρκετά τυχεροί αφού τα αρχεία σας κρυπτογραφήθηκαν με αναγνωριστικό εκτός σύνδεσης, αλλά δεν έχει διαρρεύσει ακόμη κλειδί για την περίπτωσή σας. Κάνε υπομονή και περίμενε. Το κλειδί μπορεί να εμφανιστεί σε αρκετές εβδομάδες.

-

☞ Σφάλμα: Δεν είναι δυνατή η αποκρυπτογράφηση του αρχείου με αναγνωριστικό: [η ταυτότητά σου]

Αυτό το μήνυμα σημαίνει ότι το πρόγραμμα Emsisoft απέτυχε να βρει το αντίστοιχο κλειδί για την περίπτωσή σας. Ακόμη, δεν είναι η χειρότερη κατάσταση – μπορεί να εμφανιστεί ακόμα στο μέλλον.

Αποκτήστε ξανά τα αρχεία σας με εργαλεία ανάκτησης αρχείων

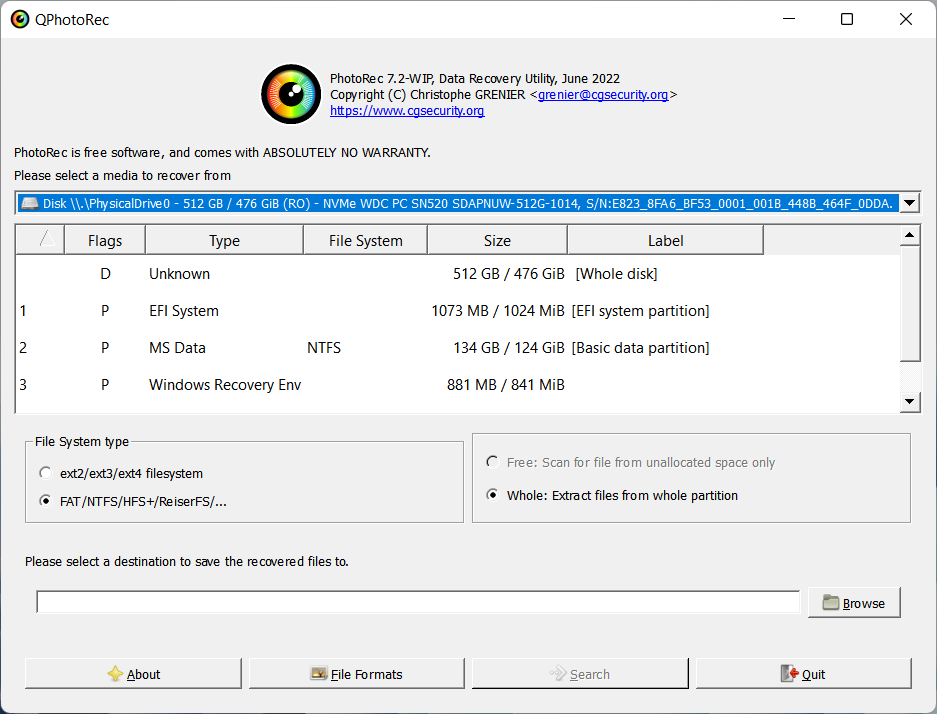

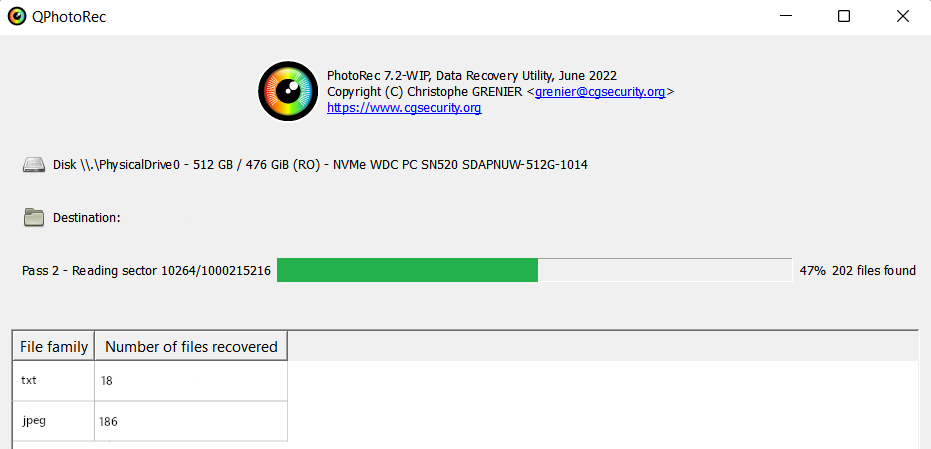

Ο αποκρυπτογραφητής που περιέγραψα παραπάνω δεν είναι η μόνη επιλογή για την ανάκτηση των αρχείων. Λόγω του συγκεκριμένου αλγορίθμου που εφαρμόζεται από το ransomware κατά τη διαδικασία κρυπτογράφησης, , είναι δυνατό να ανακάμψει τα αρχεία με εργαλεία ανάκτησης αρχείων. Θα προτείνω το PhoroRec ως μια δωρεάν και αποτελεσματική λύση.

STOP/Djvu ransomware δεν κρυπτογραφεί το ακριβές αρχείο. Αντιγράφει το πρωτότυπο έγγραφο, το κρυπτογραφεί, στη συνέχεια διαγράφει το πρωτότυπο και το αντικαθιστά με ένα κρυπτογραφημένο αντίγραφο. Εν τω μεταξύ, οι τεχνικές αποθήκευσης αρχείων επιτρέπουν την ανάκτηση των διαγραμμένων αρχείων από το δίσκο. Η διαγραφή των αρχείων από το λειτουργικό σύστημα συνήθως σημαίνει διαγραφή των πληροφοριών σχετικά με τη θέση του αρχείου στο δίσκο από το σύστημα αρχείων. Την ίδια στιγμή, ο δίσκος εξακολουθεί να διατηρεί το υπόλειμμα του αρχείου – έως ότου η αντίστοιχη περιοχή δεν θα γεμίσει με την άλλη, επικυρωμένο από το σύστημα αρχείων.

Το PhotoRec είναι ένα εργαλείο που αναζητά αυτά τα υπολειπόμενα μέρη του αρχείου και τα ανακτά. Μπορεί να ξεθάψει τα υπόλοιπα αρχεία που έχετε διαγράψει νωρίτερα, αλλά είναι πολύ καλύτερο να ανακτήσετε τα σημαντικά δεδομένα σας και να διαγράψετε τα υπερβολικά αρχεία. Ας δούμε πώς να το χρησιμοποιήσουμε σωστά.

Χρήση του PhotoRec για ανάκτηση αρχείων .LKHY

Κατεβάστε το PhotoRec από την επίσημη ιστοσελίδα. Είναι δωρεάν και διαδίδεται μαζί με το άλλο εργαλείο από αυτόν τον προγραμματιστή – TestDisk. Αφού είναι φορητό, δεν χρειάζεται να το εγκαταστήσετε – μόλις αποσυμπιέστε το αρχείο που έχετε λάβει και ανοίξτε το φάκελο. Μέσα σε αυτό, βρείτε το αρχείο qphotorec_win.exe και ξεκινήστε το.

Στο πρόγραμμα, πρέπει να ρυθμίσετε πριν από κάθε σάρωση δίσκου. Πρώτα, επιλέξτε το δίσκο ή το διαμέρισμα που θέλετε να σαρώσετε από το αναπτυσσόμενο μενού στο επάνω μέρος του παραθύρου. Επειτα, πρέπει να καθορίσετε το φάκελο για τα ανακτημένα αρχεία. Συνιστάται η απόρριψη όλων των ανακτημένων αρχείων σε μια μονάδα flash USB. Τελικά, πρέπει να καθορίσετε τις μορφές αρχείων που θέλετε να ανακτήσετε. Το PhotoRec ανακτά πάνω από 400 διαφορετικές μορφές, αλλά η επιλογή όλων θα αυξήσει σημαντικά τον χρόνο σάρωσης. Συνιστάται η ενεργοποίηση μόνο για τους τύπους αρχείων που χρειάζεστε.

Συχνές Ερωτήσεις

🤔Πώς να αποκρυπτογραφήσετε το διαδικτυακό αναγνωριστικό ransomware?

Δυστυχώς, δεν υπάρχει τρόπος να αποκρυπτογραφηθεί η ηλεκτρονική ταυτότητα με κανονικό τρόπο. Η κρυπτογράφηση LKHY ransomware χρησιμοποιεί πολύ σκληρά; η αποκρυπτογράφηση του με σύγχρονους υπολογιστές θα διαρκέσει εκατομμύρια χρόνια. Ο πιο πολλά υποσχόμενος τρόπος για να επαναφέρετε τα αρχεία σας στην περίπτωση του διαδικτυακού αναγνωριστικού είναι να χρησιμοποιήσετε εργαλεία ανάκτησης αρχείων, όπως φαίνεται παραπάνω.

🤔Πρέπει να πληρώσω για το ransomware?

Μπορεί να φαίνεται σαν μια προφανής λύση, αλλά είναι κακή ιδέα. Πρώτα, πληρώνοντας τα λύτρα, χορηγείς αυτόματα τους απατεώνες, τη δραστηριότητά τους, και η συσκευή για τα χρήματα που θα λάβουν (συνήθως η παρόμοια παράνομη δραστηριότητα). Το άλλο πρόβλημα είναι ότι οι χειριστές ransomware δεν είναι πάντα ειλικρινείς και μπορεί να σας ζητήσουν να πληρώσετε άλλη μια φορά για να λάβετε το κλειδί αποκρυπτογράφησης. Από νομική άποψη, είσαι ξεκάθαρος, αλλά υπάρχουν αρκετές ηθικές αρχές για να ξεπεραστούν.

🤔Πώς να προστατευτείτε από ransomware?

Το Ransomware είναι ένα εξαιρετικά επικίνδυνο κακόβουλο λογισμικό, άρα προληπτικές μεθόδους, καθώς και τρόπους επαναφοράς της επίθεσης, πρέπει επίσης να εφαρμοστεί. Οι περισσότερες επιθέσεις γίνονται μέσω ψεύτικων τοποθεσιών, όπου διαδίδονται χακαρισμένα προγράμματα ή ταινίες camrips. Σε μερικές σπάνιες περιπτώσεις, οι απατεώνες διαδίδουν το ransomware τους προσφέροντας κακόβουλα αρχεία σε διάφορα φόρουμ ή συνομιλίες. Κόβοντας αυτές τις πηγές, δηλ., αποφεύγοντας αυτά τα αρχεία, είναι ο καλύτερος τρόπος για να μειώσετε τον κίνδυνο ransomware κατά τάξεις μεγέθους.

Η αντιμετώπιση των συνεπειών της επίθεσης ransomware πρέπει επίσης να αποτελεί σημείο ανησυχίας. Η τακτική δημιουργία αντιγράφων ασφαλείας των δεδομένων σας θα λύσει το πρόβλημα της προσβασιμότητας των δεδομένων μετά την επίθεση. Η χρήση του ειδικού λογισμικού που θα συγχρονίσει τα δεδομένα σας με την αποθήκευση στο cloud μετά από κάθε εργάσιμη ημέρα θα μειώσει τη χρονική καθυστέρηση για τη δημιουργία αντιγράφων ασφαλείας. Εν τω μεταξύ, τις τυπικές μεθόδους δημιουργίας αντιγράφων ασφαλείας, όπως το OneDrive ή το Volume Shadow Copies, είναι αναποτελεσματικά αφού το ransomware τα απενεργοποιεί ακόμη και πριν από την κρυπτογράφηση.

🤔Είναι ο Loaris σε θέση να αποκρυπτογραφήσει αρχεία LKHY?

Το Loaris Trojan Remover είναι σε θέση να αφαιρέσει το LKHY ransomware και να διορθώσει τον υπολογιστή σας μετά την επίθεση. Δεν είναι εργαλείο αποκρυπτογράφησης και δεν έχει δυνατότητες επαναφοράς της διαδικασίας κρυπτογράφησης. Για να προσπαθήσετε να αποκρυπτογραφήσετε τα αρχεία, χρησιμοποιήστε το προσφερόμενο εργαλείο αποκρυπτογράφησης.

🤔Είναι επικίνδυνα τα αρχεία LKHY?

Είναι τα ίδια με τα αρχεία που βλέπατε στο δίσκο σας. Το μόνο πράγμα που άλλαξε από το ransomware είναι η κρυπτογράφηση της κεφαλίδας του αρχείου, που περιέχει τις βασικές πληροφορίες για την αναγνώριση και ανάγνωση του συστήματος αρχείων. Συνολικά, δεν έχουν μολυνθεί, όπως στην περίπτωση επίθεσης ιού υπολογιστή – μόλις έλαβαν μια κακόβουλη αλλαγή. Μπορείτε να τα διατηρήσετε στο δίσκο σας χωρίς καμία ανησυχία σχετικά με την ασφάλεια του υπολογιστή σας.