Trojaner:Win32/Casdet!RFN stellt eine erhebliche Bedrohung für Computerbenutzer dar, Es verfügt über die Fähigkeit, eine Reihe bösartiger Aktivitäten durchzuführen, sobald es in ein System eindringt. Zu den Hauptzielen gehört der Diebstahl personenbezogener Daten, Installation weiterer Schadsoftware, und Erleichterung des unbefugten Zugriffs auf kompromittierte Systeme für Remote-Angreifer. Um die Daten- und Systemintegrität zu schützen, sind sofortige Maßnahmen erforderlich, um diese Malware von den betroffenen Computern zu entfernen.

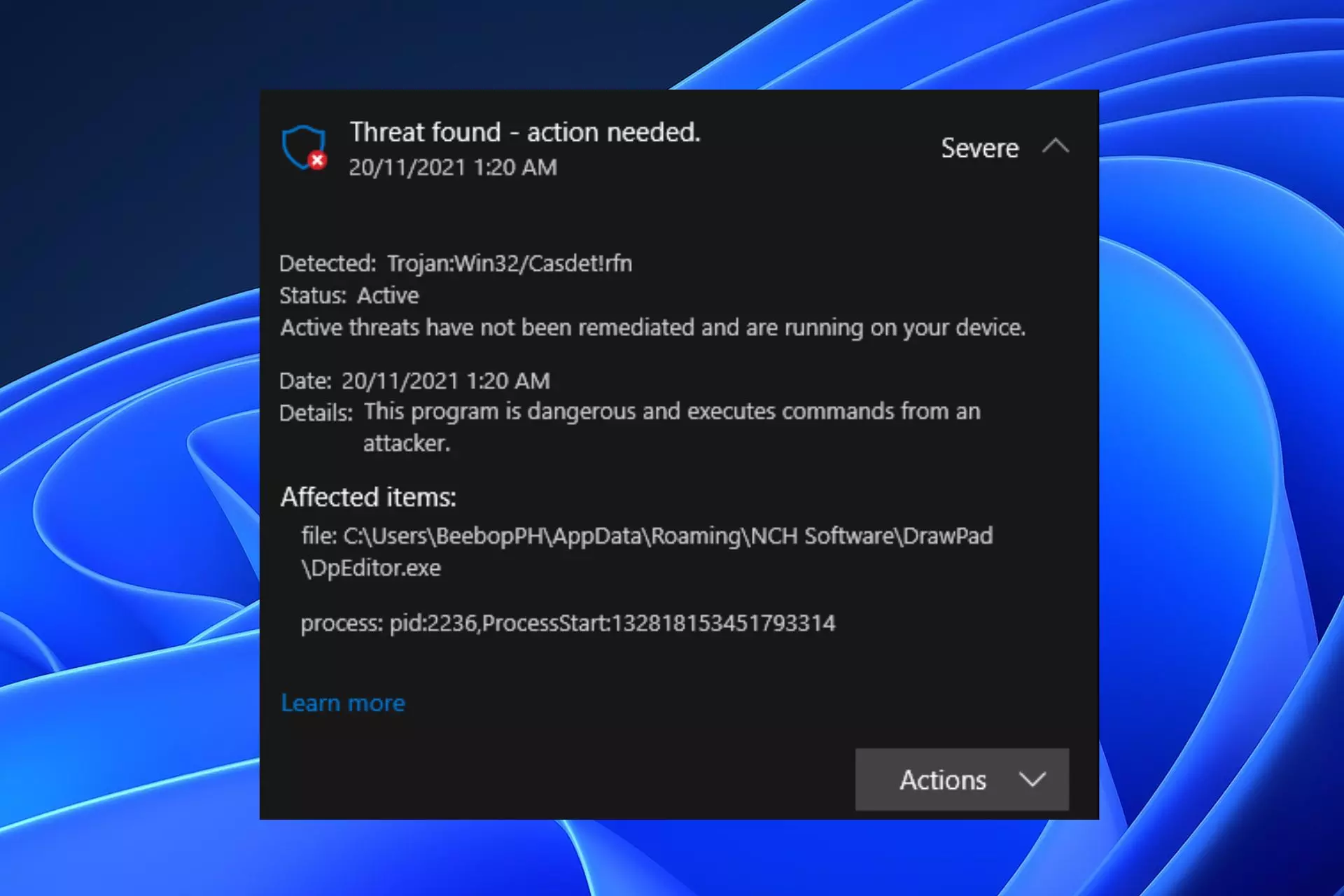

Trojaner:Win32/Casdet!rfn in Aktion

Die heimtückische Natur von Trojan:Win32/Casdet!RFN bedeutet oft, dass seine Anwesenheit unbemerkt bleibt, ohne dass es klar ist, sichtbare Symptome. Jedoch, Kleinere Änderungen im Systemverhalten oder in der Leistung können auf dessen Aktivität hinweisen. Zu den Aktionen, die es durchführen kann, gehören::

- Diebstahl persönlicher Daten: Es wird fallen!RFN ist darauf ausgelegt, sensible Informationen zu sammeln, inklusive Anmeldedaten, Finanzdaten, und persönliche Identifikation, stellt ein erhebliches Datenschutz- und Sicherheitsrisiko dar.

- Zusätzliche Malware-Installation: Der Trojaner dient als Einfallstor für weitere Infektionen, Herunterladen und Installieren verschiedener Schadsoftware, die das System weiter beschädigen oder kompromittieren kann.

- Erleichterung des Fernzugriffs: Durch die Schaffung von Hintertüren, Es wird fallen!rfn lässt Angreifer zu Fernzugriff auf das System, Dies führt zu einer unbefugten Kontrolle, Datenexfiltration, und zusätzliche Ausbeutung.

Technische Einblicke in Trojaner:Win32/Casdet!rfn

Trojaner:Win32/Casdet!RFN setzt hochentwickelte Techniken ein, um einer Erkennung und Analyse zu entgehen. Diese beinhalten:

| Extraktion ausführbaren Codes | Einsatz von Binärpackern zum Schutz der Malware vor Reverse Engineering. |

| Prozessinjektionstechniken | Einschließlich prozessübergreifender und prozessübergreifender Aushöhlungsmethoden. |

| Erstellung von RWX-Speicher | Einschließlich eigenartigem HTTP-Verkehr und mehreren eindeutigen Benutzeragenten, weist auf potenzielle Malware-Kommunikation hin. |

| Verdächtige Netzwerkaktivität | Einschließlich eigenartigem HTTP-Verkehr und mehreren eindeutigen Benutzeragenten, weist auf potenzielle Malware-Kommunikation hin. |

| Verschlüsselte oder komprimierte Daten | Um den Malware-Code vor Antivirenlösungen zu verbergen. |

| Anti-Forensik-Maßnahmen | Einschließlich Debugging-Prüfungen und forensischer Tools zur Vermeidung von Analysen. |

Verbreitungsmethoden von Trojanern:Win32/Casdet!rfn

Die Verbreitung von Trojan:Win32/Casdet!rfn ist vielfältig, unter Verwendung von Methoden wie z:

- E-Mail-Spam: Hebelwirkung betrügerische E-Mails die legitime Benachrichtigungen von bekannten Unternehmen wie DHL oder Amazon nachahmen.

- Schädliche Werbung: Nutzung von Web-Anzeigen zur Verbreitung von Malware, Hervorheben des Risikos der Interaktion mit verdächtiger Online-Werbung.

- Nicht lizenzierte Software: Die Verwendung von gecrackter oder raubkopierter Software birgt häufig versteckte Schadsoftware, einschließlich Trojanern wie Casdet!rfn.

Trojaner erkennen:Win32/Casdet!rfn

Die Anzeichen einer Infektion können sehr unterschiedlich sein, aber Schlüsselindikatoren umfassen:

- Deaktivierter Windows Defender: Ein häufiges Ziel für Malware, um die Erkennung und Entfernung zu verhindern.

- Geänderte Systemsicherheitseinstellungen: Änderungen zur Verhinderung der Durchführung von Sicherheitsmaßnahmen gegen Schadsoftware.

- Passwortdiebstahl: Es besteht die Gefahr, dass auf dem System gespeicherte Anmeldeinformationen durch die Entschlüsselung durch den Trojaner verloren gehen.

Die Heimlichkeit und Komplexität von Trojan:Win32/Casdet!RFN erfordern sorgfältige Sicherheitspraktiken, einschließlich der Verwendung robuster Antivirensoftware, Skepsis gegenüber unerwünschten E-Mails, und Vermeidung nicht lizenzierter Software, um das Infektionsrisiko zu mindern. Um die Sicherheit von Personen und Systemen zu gewährleisten, ist eine sofortige Entfernung des Trojaners nach seiner Entdeckung von entscheidender Bedeutung.

So entfernen Sie einen Trojaner:Win32/Casdet!rfn?

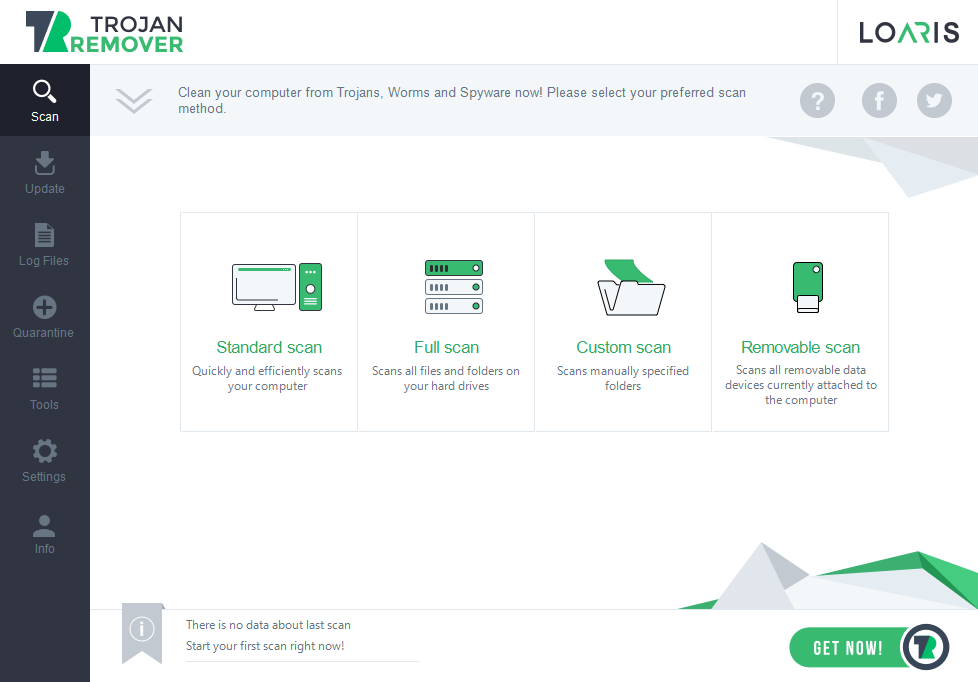

Loaris Trojan Remover ist die erste Wahl für die Beseitigung der Ransomware-Bedrohung und die Wiederherstellung Ihres Systems. Es verfügt über eine fortschrittliche Scan-Engine, die Ransomware in allen Formen erkennt und mit der Funktion „Benutzerdefinierter Scan“ gezielte Scans ermöglicht.

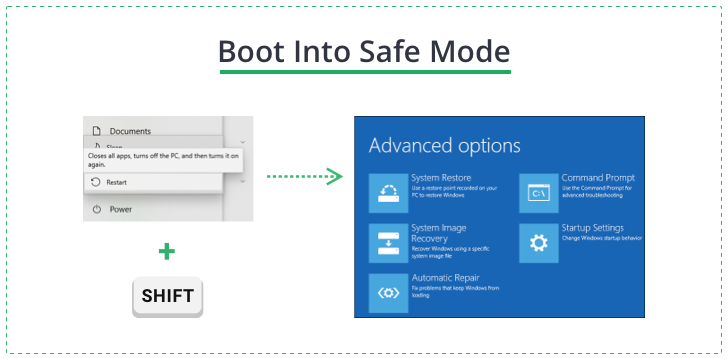

Um durch die Ausführungsblöcke der Ransomware zu navigieren, Starten Sie Ihren PC Abgesicherten Modus mit Netzwerktreibern. Dies kann über das Fehlerbehebungsfeld erfolgen, indem Sie Ihren PC neu starten und dabei die Umschalttaste gedrückt halten, Navigieren Sie zu den Starteinstellungen, und Auswahl von Windows 10 Abgesicherten Modus mit Netzwerktreibern.

Im abgesicherten Modus, Starten Sie das Loaris-Installationsprogramm, Folgen Sie den Installationsanweisungen, und aktivieren Sie die kostenlose Testversion für den vollen Funktionsumfang.

Wenn Ihr PC im abgesicherten Modus gestartet wird, Starten Sie die Loaris-Installationsdatei und warten Sie, bis das Programm installiert ist. Es kann mehrere Minuten dauern. Danach, Das Programm bietet Ihnen um ein kostenloses zu aktivieren Versuch. Diese Aktion wird empfohlen, da Sie damit die volle Funktionalität des Trojan Remover nutzen können. Geben Sie einfach Ihre E-Mail-Adresse ein und erhalten Sie einen kostenlosen Testcode.

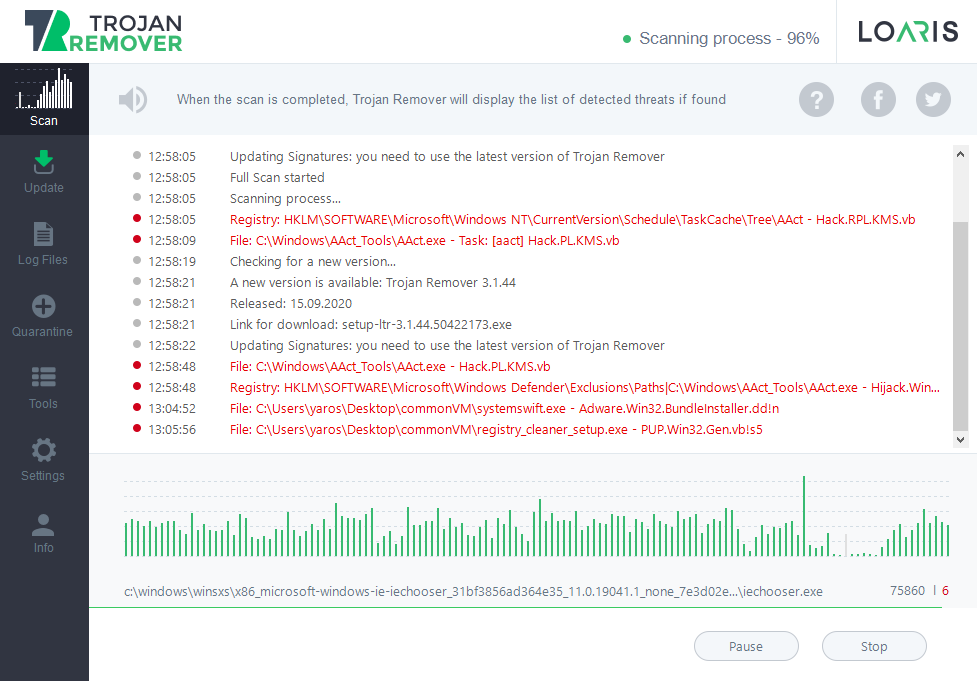

Wenn die Testversion aktiviert ist, Starten Sie den vollständigen Scan. Es kann dauern für 20-30 Protokoll, also behalten Sie Geduld. Sie können Ihren Computer während dieses Vorgangs ohne Einschränkungen nutzen.

Nach dem Scan, Sie sehen die Liste der erkannten Bedrohungen. Standardmäßig, Das Programm bestimmt für jede Erkennung geeignete Aktionen. Insbesondere, für den Trojaner:Win32/Casdet!rfn ist entfernt. Jedoch, Sie können diese Aktionen verwalten, indem Sie auf die Beschriftung auf der rechten Seite der Erkennung klicken, wenn Sie der Meinung sind, dass für einige erkannte Elemente möglicherweise eine andere Aktion erforderlich ist.

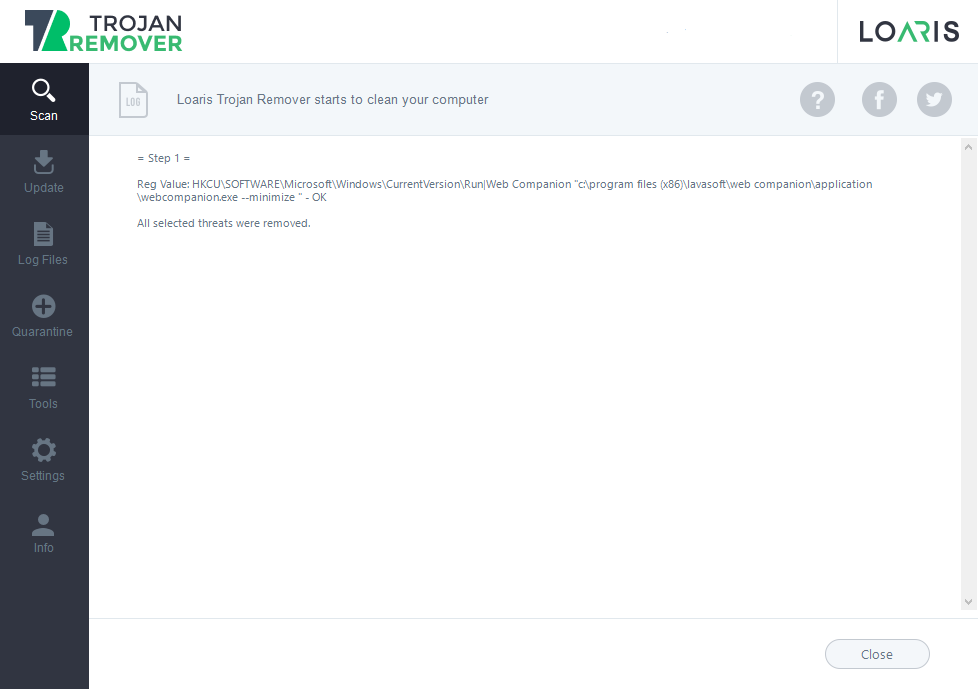

Umgekehrt, wenn der Trojan Remover Schadsoftware erkennt, Starten Sie Ihren PC neu, um alle im Windows-Speicher aktiven Malware-Prozesse zu stoppen. Es empfiehlt sich, nach dem Neustart einen weiteren vollständigen Systemscan durchzuführen, um potenziell replizierte Malware abzufangen. Dieser nachfolgende Scan wird schneller sein, Fokussierung auf kürzlich hinzugefügte oder geänderte Dateien.

Schließen Sie den zweiten Scan ab und fahren Sie mit den nächsten Schritten fort, wenn keine Malware erkannt wird. Wenn es Malware identifiziert, Sehen Sie sich Ihre Quarantäneliste noch einmal an, Beseitigen Sie alle verifizierten Bedrohungen, und starten Sie dann Ihren PC neu. Wiederholen Sie diese Schritte, bis Ihr System frei von Malware ist.