V digitálním světě jsem se setkal s různými hrozbami, a jeden, který nedávno upoutal mou pozornost, je virus WISZ. Tento konkrétní kmen spadá do rodiny ransomwaru STOP/Djvu a stal se významnou hrozbou díky své agresivní taktice proti počítačům se systémem Windows.. Pojďme se ponořit do mechaniky ransomwaru WISZ, its impact on your files, and the danger it poses to data integrity.

WISZ Virus

WISZ ransomware is a type of malicious software designed with one goal in mind: to hijack your files using a sophisticated encryption method known as Salsa20. This isn’t just any encryption; it’s a military-grade standard that, once applied, makes your files completely inaccessible. But WISZ doesn’t stop there. It’s engineered to slip past antivirus defenses and wipe out any existing backups, leaving victims in a precarious position.

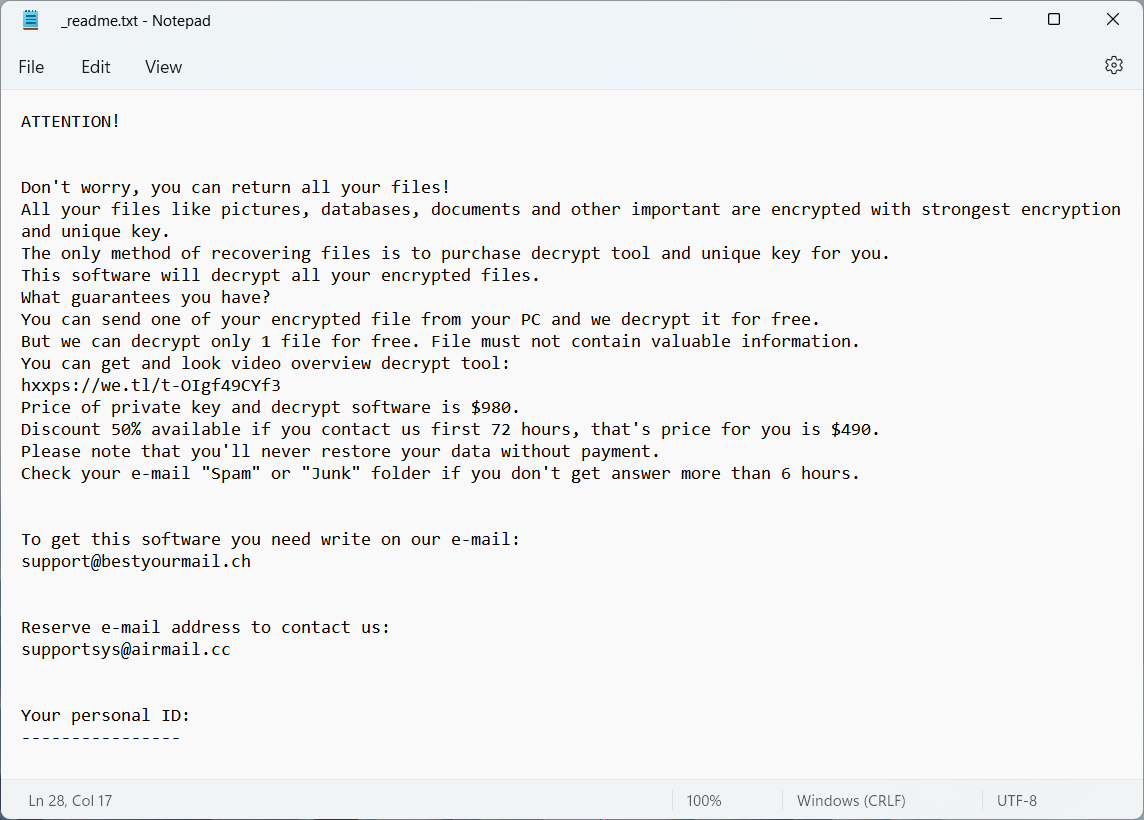

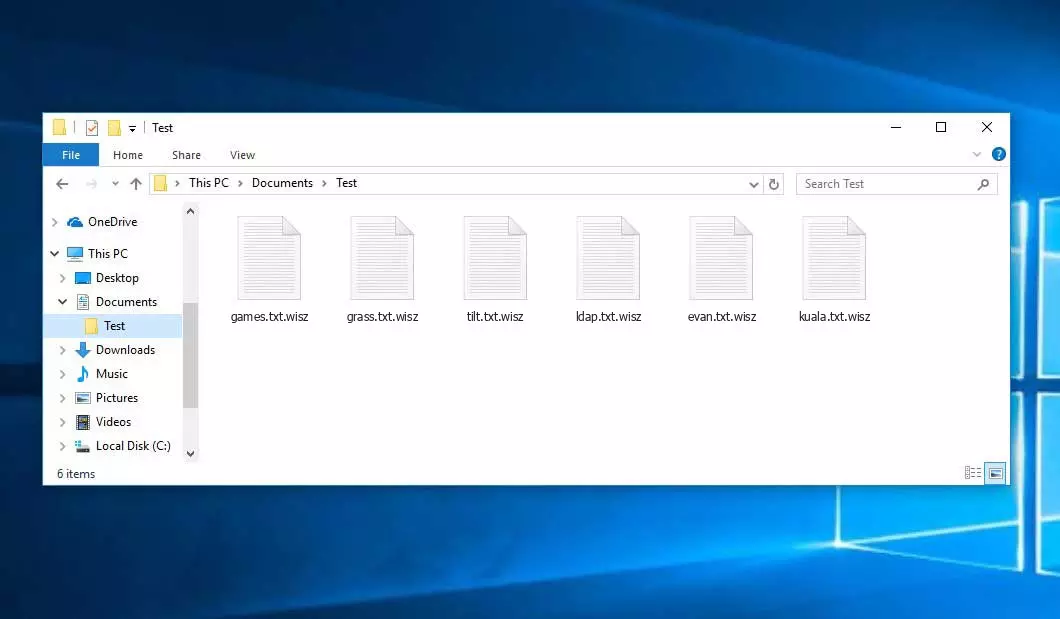

Once WISZ takes hold, it begins its encryption rampage, targeting essential files—be it Word documents, Excelové tabulky, or personal photos. Every affected file is then branded with the “.wisz” rozšíření. Například, “foto.jpg” would be transformed into “photo.jpg.wisz,” a stark indicator of the ransomware’s presence. Alongside this encryption process, WISZ ransomware leaves its mark by dropping a ransom note, aptly named _readme.txt, in every folder that contains the now-encrypted files. This note is essentially the cybercriminal’s calling card, detailing the attack and providing instructions for submitting a ransom payment to regain access to your files.

This post offers insights into the WISZ malware’s behavior and guides its removal from infected systems. Dále, pojednává o různých strategiích obnovy souborů po útoku ransomwaru.

ATTENTION!

Don't worry, you can return all your files!

All your files like pictures, databases, documents and other important are encrypted with strongest encryption and unique key.

The only method of recovering files is to purchase decrypt tool and unique key for you.

This software will decrypt all your encrypted files.

What guarantees you have?

You can send one of your encrypted file from your PC and we decrypt it for free.

But we can decrypt only 1 file for free. File must not contain valuable information.

Do not ask assistants from youtube and recovery data sites for help in recovering your data.

They can use your free decryption quota and scam you.

Our contact is emails in this text document only.

You can get and look video overview decrypt tool:

https://we.tl/t-hPAqznkJKD

Price of private key and decrypt software is $999.

Discount 50% available if you contact us first 72 hours, that's price for you is $499.

Please note that you'll never restore your data without payment.

Check your e-mail "Spam" or "Junk" folder if you don't get answer more than 6 hours.

To get this software you need write on our e-mail:

support@freshingmail.top

Reserve e-mail address to contact us:

datarestorehelpyou@airmail.cc

Your personal ID:

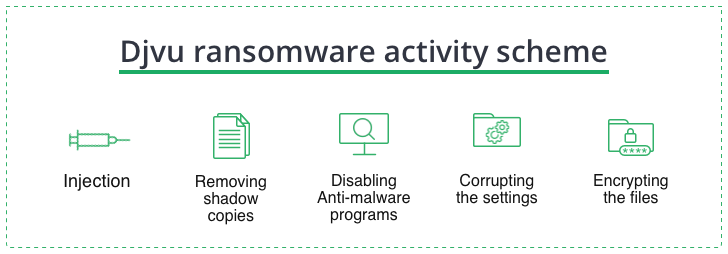

WISZ ransomware sdílí stejné zvyky s většinou ostatních STOP/Djvu ransomware příklady. Tato rodina se objevila v 2018 a účtováno přes 70% všech ransomwarových útoků na jednotlivcích. Je to trendsetter ve svém oboru a má spoustu funkcí, které jsou pro něj typické jakákoli jiná skupina ransomwaru které útočí na jednotlivé uživatele. Výkupné, oznamovacím způsobem, opatření, aby se zabránilo použití zálohy – všechny tyto věci jsou nyní všude stejné. Ale zpočátku se objevily díky ransomwaru Djvu.

How did I get the WISZ malware?

Drtivá většina malwaru, který útočí na jednotlivé uživatele, volí stejnou taktiku šíření. STOP/Djvu ransomware, particularly the WISZ variant, není vyloučením. Nejčastějšími způsoby šíření jsou různé softwarové cracky, nelicencované programy, a pochybné nástroje z internetu. Zejména, aplikují taktiku vytvoření jednorázového webu, kde jsou zveřejňovány aktuálně oblíbené věci. Nové filmy od Marvelu, nové hry, nebo nástroje pro Windows 11 aktivace – základ pro takovou figurínu se objevuje denně. Techniky vyhledávacího spamu zvyšují výsledky vyhledávání na této stránce, což z něj dělá nejoblíbenější v souvisejících žádostech. Odkaz pro přímé nebo torrentové stažení obsahuje užitečné zatížení na stejném webu.

Kyberzločinci, kteří distribuují tento ransomware, nejprve vloží malware pro stahování, který funguje jako prekurzor pro další malware. To deaktivuje bezpečnostní mechanismy které mohou potenciálně zastavit ransomware nebo způsobit potíže při infikování systému. Zakázání programu Windows Defender, použití určitých síťových změn, a úpravu zásad skupiny. Poslední akce se provádí za účelem omezení provádění instalačních souborů programů, obvykle – antivirová řešení.

WISZ Virus Encryption Process

ransomware pokračuje ve změně systému poté, co byl vložen pomocí stahovacího programu. Zejména, WISZ ransomware disables the most popular backup methods (Stínové kopie svazku a zálohy OneDrive). Blokuje přístup k určitým webovým stránkám, kde oběť může najít řešení. Potom, ransomware spustí proces šifrování. Podle kódu uniklých vzorků STOP/Djvu, provádí šifrování krok za krokem. První, ransomware prohledá složky na vašem disku. Pokud detekuje soubory, může šifrovat, připojí se k serveru, požádá o šifrovací klíč, a spustí šifrování. Když proces skončí, vrátí se do procesu skenování.

The encryption mechanism used by the WISZ ransomware je AES-256. Tento standard je zvolen mnoha bezpečnostními technologiemi. Například, váš provoz je šifrován touto šifrou, když se připojíte k webu prostřednictvím připojení HTTPS. Není nejsilnější, ale nemůžete jej dešifrovat na moderních počítačích. S end-to-end šifrováním ve fázi připojení k serveru používanému tímto ransomwarem, není možné zachytit dešifrovací klíč. Nicméně, to neznamená, že nemůžete získat své soubory zpět.

WISZ ransomware finishes the last portion of encryption. Aplikuje několik dalších akcí, aby zajistil větší vytrvalost. Původní spustitelný soubor se klonuje do a adresář daleko od těch typických vybral malware. Temp nebo ProgramFiles adresáře jsou kontrolovány i těmi nejjednoduššími antiviry, ransomware tedy ukládá své soubory na hlubší a méně známá místa.

WISZ Ransomware Removal

Ransomware vyniká jako jedna z nejsložitějších a nejškodlivějších forem malwaru, představuje značné problémy při detekci a odstraňování. WISZ virus konkrétně vykazuje sklon k zabránění provádění spustitelných souborů bezpečnostních programů, komplikuje proces odstraňování. Tato překážka, nicméně, není proaktivní a lze jej řešit po zašifrování, vyžadující pečlivou pozornost při odstraňování, aby se tyto překážky obešly. Jako první krok je nutné upřednostnit odstranění virů, protože jakékoli následné akce mohou být anulovány tím, že ransomware vrátí změny.

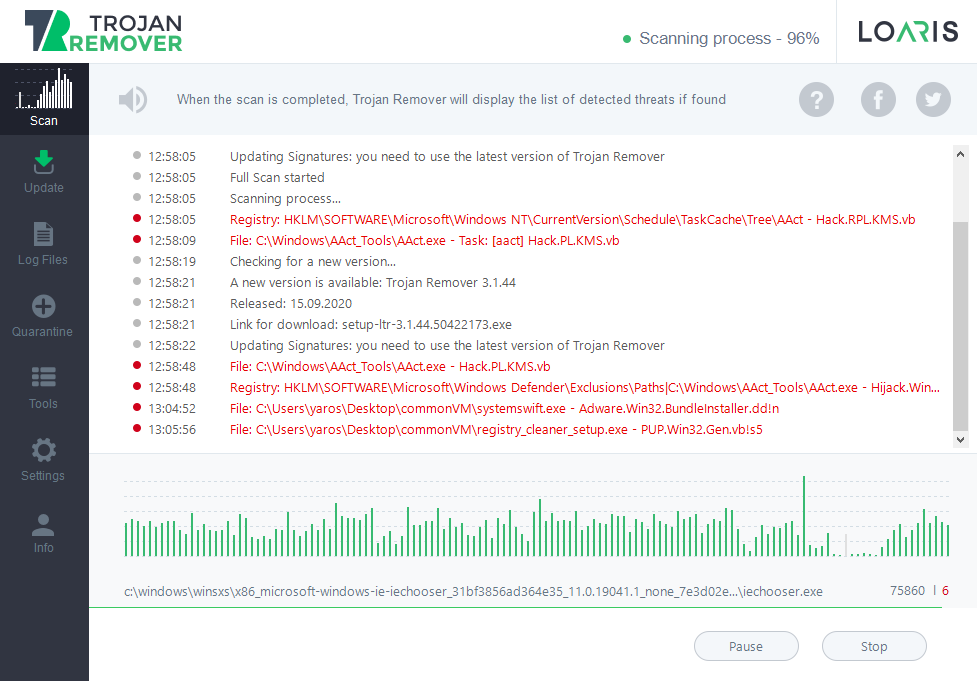

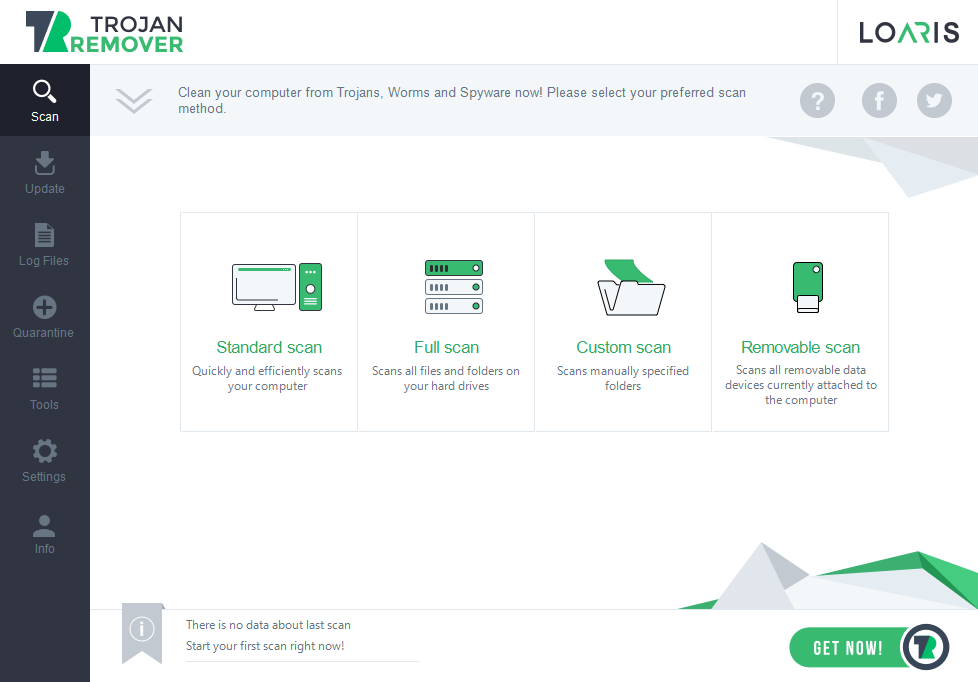

Pro optimální účinnost odstraňování, zvažte využití nástroje Loaris Trojan Remover, přední nástroj pro odstraňování malwaru známý pro svou robustní funkčnost. Tato aplikace se může pochlubit pokročilým mechanismem skenování zahrnujícím tři různé moduly navržené pro komplexní identifikaci variant ransomwaru. Zejména, jeho funkce Custom Scan umožňuje uživatelům rychle prozkoumat konkrétní adresáře, zajištění důkladného vyšetření v minimálním čase.

dodatečně, ochrana proti ransomwaru zahrnuje proaktivní opatření:

- Pravidelně aktualizujte operační systémy a bezpečnostní software, abyste opravili zranitelná místa.

- Při otevírání příloh e-mailů nebo klikání na podezřelé odkazy buďte opatrní.

- Implementujte robustní protokoly kybernetické bezpečnosti, včetně firewallové ochrany a systémů detekce narušení.

- Přijměte komplexní strategii zálohování ke zmírnění rizik ztráty dat.

- Vzdělávejte uživatele v povědomí o ransomwaru a postupech prevence.

Přijetím mnohostranného přístupu zahrnujícího jak proaktivní preventivní opatření, tak responzivní sanační strategie, jednotlivci a organizace mohou posílit svou obranu proti všudypřítomné hrozbě ransomwaru.

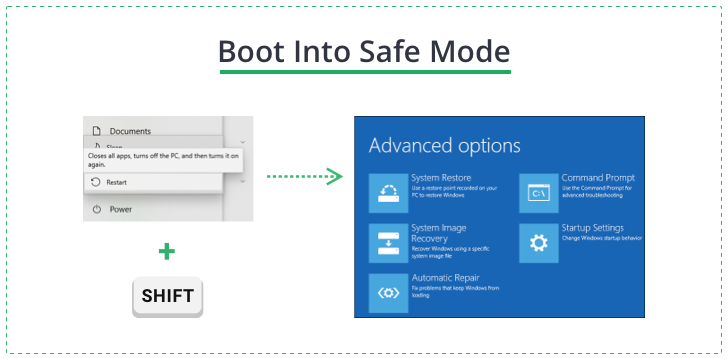

Je důležité zmínit, že obcházení ransomwaru, který blokuje spouštění výkonných souborů, vyžaduje bootování do nouzového režimu se sítí. Instalační program si můžete stáhnout před zavedením nebo po něm – na tom vůbec nezáleží.

Spuštění počítače do nouzového režimu, musíte otevřít panel Odstraňování problémů. Stiskněte Win→Power, a poté klikněte na tlačítko Restartovat a současně podržte klávesu Shift. Potom, zobrazí se obrazovka Odstraňování problémů. Jít do Nastavení spouštění → Windows 10 Nouzový režim se sítí. Stiskněte Enter a počkejte, až se váš systém načte.

Nouzový režim ve Windows předpokládá načítání systému bez určitých modulů, zejména – spouštěcí programy a část zásad skupiny. Tento režim je vhodný pro odstraňování malwaru, protože zabraňuje spouštění programů, které nejsou uvedeny jako systémy, a odstraňuje většinu omezení implementovaných malwarem..

Odstraňte ransomware pomocí Loaris Trojan Remover

Když je počítač spuštěn v nouzovém režimu, spusťte instalační soubor Loaris a počkejte, dokud se program nenainstaluje. Může to trvat několik minut. Potom, vám program nabídne aktivovat bezplatnou zkušební verzi. Tato akce je doporučena, protože vám umožní využít plnou funkčnost Trojan Remover. Stačí zadat svou e-mailovou adresu a obdržíte bezplatný zkušební kód.

Když je zkušební verze aktivována, spusťte úplné skenování. Může to trvat pro 20-30 minut, tak mějte trpělivost. Během této operace můžete počítač používat bez omezení.

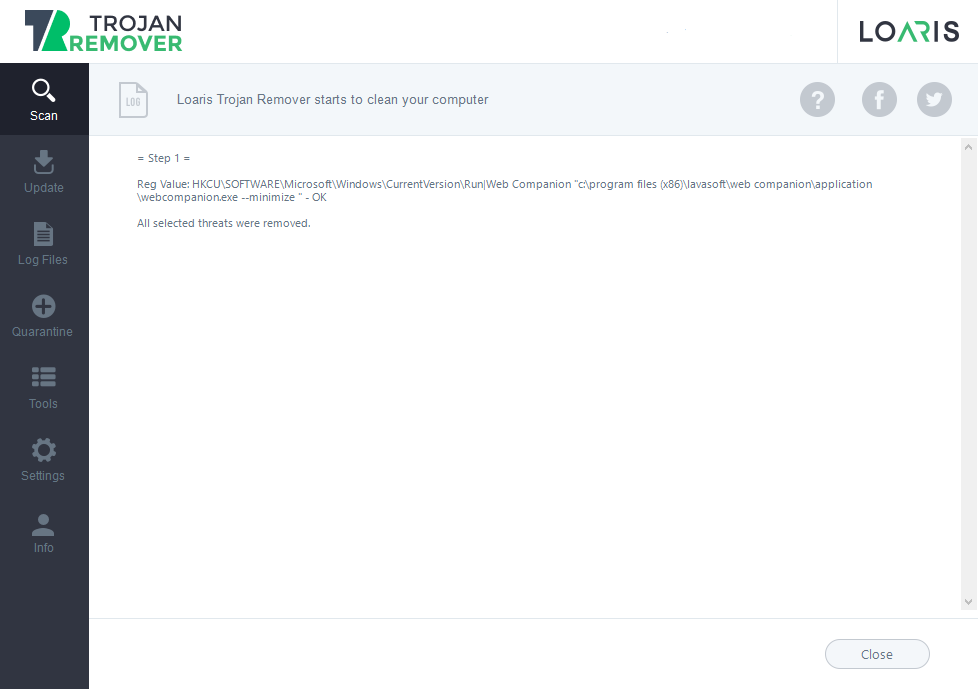

Po skenování, zobrazí se seznam detekovaných hrozeb. Ve výchozím stavu, program určí vhodné akce pro každou detekci. Zejména, for the WISZ virus, je to odstranění. nicméně, tyto akce můžete spravovat kliknutím na štítek na pravé straně detekce, pokud si myslíte, že některé detekované položky mohou vyžadovat jinou akci.

How to decrypt WISZ files?

To je moc toho nemůžete udělat with the files encrypted by WISZ ransomware if everything is done properly. Tento malware předpokládá použití dvou typů klíčů – online i offline. První je hlavní, a používá se ve většině případů. Skládá se z 256 symboly a je jedinečný pro každou oběť. WISZ virus obdrží z příkazového serveru pokaždé, když se pokusí zašifrovat jinou složku v systému souborů. nicméně, když se nepodaří připojit k serveru – protože nefunguje nebo jsou problémy s připojením – soubory jsou zašifrovány offline klíčem. Offline klíč je vždy jeden pro každou variantu, takže všechny oběti, jejichž soubory byly zašifrovány offline klíčem, mohou být uloženy.

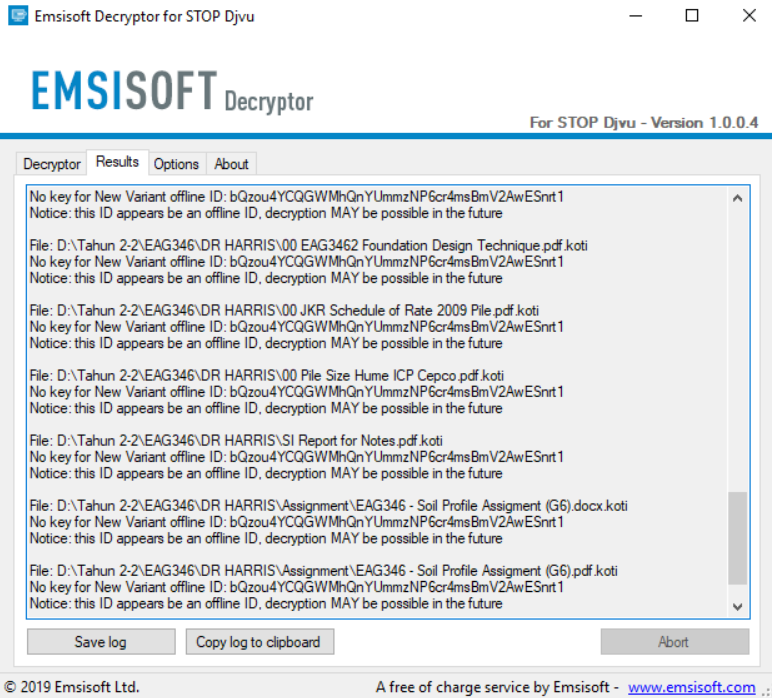

Emsisoft nabízí nástroj pro dešifrování souborů po útoku STOP/Djvu. Vývojářský tým shromažďuje uniklé offline a online klíče. to je 100% zdarma k použití protože společnost tuto akci provádí dobrovolně.

Dešifrujte své soubory pomocí Emsisoft Decryptor pro STOP Djvu

Stáhněte a nainstalujte Emsisoft Decryptor pro STOP Djvu z webu vývojáře. Pak, otevřete aplikaci a proveďte nějaké primární nastavení. Musíte určit složky, kde jsou uloženy zašifrované soubory. Pak, můžete stisknout „Dešifrovat“ a sledovat výsledky.

Během procesu dešifrování, můžete sledovat určité zprávy z programu. Pojďme je zkontrolovat:

-

☞ Vzdálený název nelze rozpoznat

Tato zpráva znamená chybu při řešení serverů Emsisoft’ DNS. Protože program nepřináší databázi klíčů a přijímá ji z cloudu, potřebuje stabilní připojení k internetu. V případě této chyby, zkusit resetujte soubor HOSTS a zkusit znovu.

-

☞ Žádný klíč pro New Variant online ID: [vaše ID]

Oznámení: Toto je online ID. Dešifrování je nemožné.

Nejhorší scénář – máte své soubory zašifrované online klíčem. Pro každou oběť je to jedinečné. Proto nemůžete dešifrovat soubory pomocí nástroje Emsisoft.

-

☞ Žádný klíč pro New Variant offline ID: [ID příkladu]

Zdá se, že toto ID je offline ID. Proto, dešifrování může být možné v budoucnu.

Poznámka pod čarou k této zprávě mnohé vysvětluje. Máte štěstí, protože vaše soubory byly zašifrovány pomocí offline ID, ale pro váš případ zatím neunikl žádný klíč. Mějte trpělivost a čekejte. Klíč se může objevit za několik týdnů.

-

☞ Chyba: Nelze dešifrovat soubor s ID: [vaše ID]

Tato zpráva znamená, že programu Emsisoft se nepodařilo najít odpovídající klíč pro váš případ. Ještě pořád, to není nejhorší situace – může se ještě objevit v budoucnu.

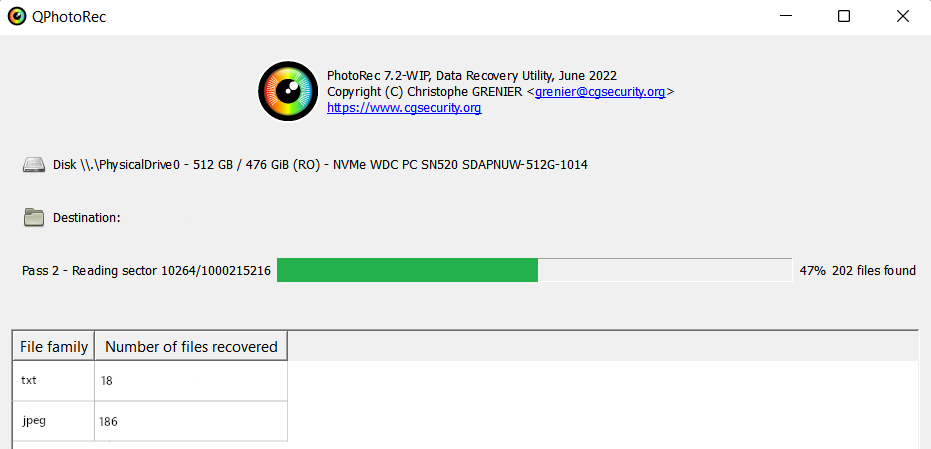

Získejte své soubory zpět pomocí nástrojů pro obnovu souborů

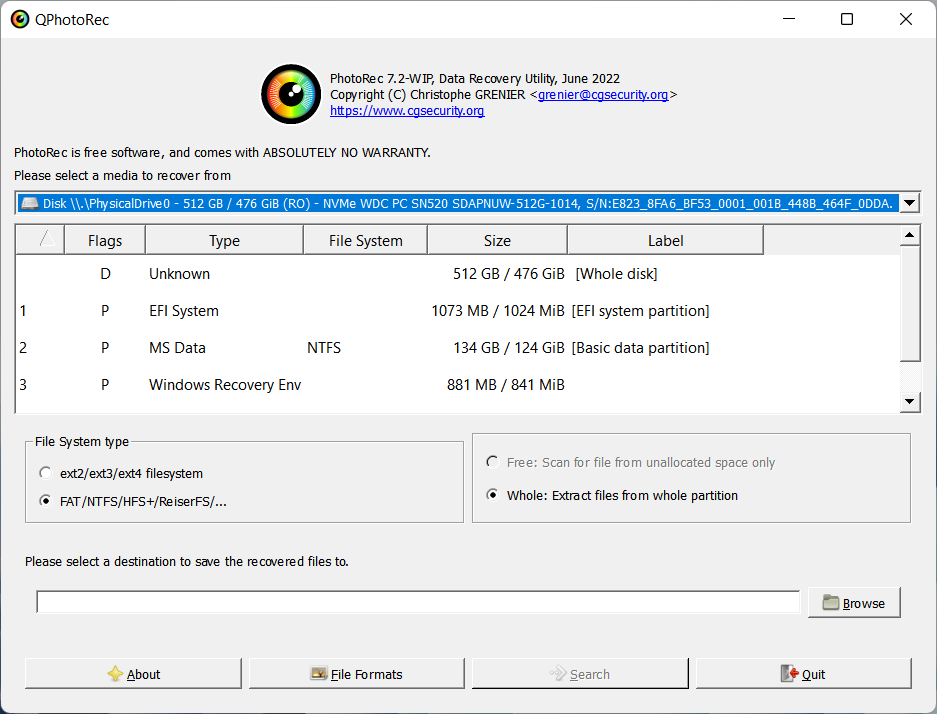

Decryptor, který jsem popsal výše není jedinou možností pro obnovu souborů. Kvůli specifickému algoritmu, který ransomware používá během procesu šifrování, , je možné obnovit soubory pomocí nástrojů pro obnovu souborů. Doporučím PhoroRec jako bezplatné a efektivní řešení.

STOP/Djvu ransomware nezašifruje přesný soubor. Zkopíruje původní dokument, zašifruje to, poté smaže originál a nahradí jej zašifrovanou kopií. Mezitím, techniky ukládání souborů umožňují obnovu smazaných souborů z disku. Odstranění souborů z operačního systému obvykle znamená odstranění informace o umístění souboru na disku ze systému souborů. Ve stejnou dobu, disk stále uchovává zbytek souboru – dokud se odpovídající oblast nevyplní druhou, ověřeno souborovým systémem.

PhotoRec je nástroj, který vyhledává tyto zbytkové části souboru a obnovuje je. Může vykopat zbytek souborů, které jste dříve smazali, ale mnohem lepší je dostat svá důležitá data zpět a přebytečné soubory smazat. Podívejme se, jak jej správně používat.

Using PhotoRec to recover .WISZ files

Stáhněte si PhotoRec z oficiálních stránek. Je zdarma a šíří se společně s dalším nástrojem od tohoto vývojáře – TestDisk. Protože je přenosný, nemusíte jej instalovat – prostě rozbalte stažený archiv a otevřete složku. V něm, vyhledejte soubor qphotorec_win.exe a spusťte jej.

V programu, musíte nastavit před každým skenováním disku. První, z rozbalovací nabídky v horní části okna vyberte disk nebo oddíl, který chcete zkontrolovat. Pak, musíte určit složku pro obnovené soubory. Doporučuje se uložit všechny obnovené soubory na USB flash disk. Konečně, musíte zadat formáty souborů, které chcete obnovit. PhotoRec se obnoví přes 400 různé formáty, ale volba pro všechny výrazně prodlouží dobu skenování. Doporučuje se přihlásit pouze pro typy souborů, které potřebujete.

Často kladené otázky

🤔Jak dešifrovat online ransomware ID?

bohužel, neexistuje způsob, jak dešifrovat online ID běžným způsobem. The encryption WISZ ransomware uses too tough; jeho dešifrování pomocí moderních počítačů bude trvat miliony let. Nejslibnějším způsobem, jak získat své soubory zpět v případě online ID, je použití nástrojů pro obnovu souborů, jak je uvedeno výše.

🤔 Mám zaplatit za ransomware?

Může to vypadat jako zřejmé řešení, ale je to špatný nápad. První, zaplacením výkupného, automaticky sponzorujete podvodníky, jejich činnost, a zařízení za peníze, které dostanou (obvykle podobná činnost psanců). Dalším problémem je, že operátoři ransomwaru nejsou vždy čestní a mohou vás požádat, abyste za získání dešifrovacího klíče zaplatili ještě jednou.. Z právního hlediska, máš jasno, ale existuje dostatek morálních zásad k prolomení.

🤔Jak se chránit před ransomwarem?

Ransomware je nesmírně riskantní malware, tedy preventivní metody, a také způsoby, jak útok odvrátit, musí být také aplikován. Většina útoků se děje prostřednictvím falešných stránek, kde se šíří hacknuté programy nebo filmové kempy. V některých vzácných případech, podvodníci šíří svůj ransomware nabízením škodlivých souborů na různých fórech nebo chatech. Řezání těchto zdrojů, tj., vyhnout se těmto souborům, je nejlepší způsob, jak snížit riziko ransomwaru o řády.

Problémem musí být také řešení následků útoku ransomware. Pravidelné zálohování dat vyřeší problém s dostupností dat po útoku. Použití speciálního softwaru, který synchronizuje vaše data s cloudovým úložištěm po každém pracovním dni, zkrátí časovou prodlevu zálohování. Mezitím, standardní metody zálohování, jako OneDrive nebo Stínové kopie svazku, jsou neúčinné, protože ransomware je deaktivuje ještě před šifrováním.

🤔Is Loaris able to decrypt WISZ files?

Loaris Trojan Remover is only capable of removing the WISZ ransomware and fixing your PC after the attack. Nejedná se o dešifrovací nástroj a nemá žádné schopnosti vrátit proces šifrování. Chcete-li se pokusit dešifrovat soubory, použijte nabízený dešifrovací nástroj.

🤔Are WISZ files dangerous?

Jsou stejné jako soubory, které jste viděli na disku. Jediná věc, kterou ransomware změnil, je šifrování hlavičky souboru, který obsahuje klíčové informace, aby je systém souborů mohl rozpoznat a přečíst. Celkově, nejsou nakaženi, jako v případě napadení počítačovým virem – právě dostali zákeřnou změnu. Můžete si je ponechat na disku, aniž byste se museli obávat o zabezpečení vašeho počítače.

This article aims to shed light on the behavior of WISZ malware and offers guidance on how to eradicate it from infected systems. dodatečně, we’ll explore viable strategies for recovering files in the wake of a ransomware attack, emphasizing that all hope is not lost even in seemingly dire situations.