Scena złośliwego oprogramowania ma nowy podmiot w bloku: Wściekły złodziej, rebranding Złodziej wściekłości. To nie jest tylko aktualizacja złośliwego oprogramowania; to skok do świata, w którym Twoje prywatne dane są pobierane za pomocą platformy tak popularnej jak Telegram. Wyobraź sobie to: bot, który wchodzi do Twojego systemu i zabiera wszystko – Twoje dane do logowania, informacje bankowe, nawet Twoje portfele kryptowalutowe.

Szkodnik wykorzystuje m.in Interfejs API bota telegramu w celu zorganizowania kradzieży danych, umożliwiając mu działanie bez bezpośredniej kontroli ze strony atakującego. Ta automatyzacja czyni ją niebezpieczną, ponieważ może działać w sposób ciągły, ciągła eksfiltracja danych bez ręcznej interwencji.

Przegląd wściekłego złodzieja

Angry Stealer jest wyposażony w takie ładunki jak MotherRussia.exe, zwiększając jego możliwości. Jest to 32-bitowy plik wykonywalny Win32, zazwyczaj napisane w .NET, zaprojektowany z myślą o szerokiej kompatybilności z różnymi systemami.

Skradzione dane

- Dane logowania

- Informacje bankowe

- Portfele kryptowalutowe

- Historia przeglądania

Analiza ładunku

| Nieruchomość | Wartość |

|---|---|

| MD5 | 08C3CB87AA0BF981A3503C116A952B04 |

| SHA-256 | bb72a4c76034bd0b757b6a1e0c8265868563d11271a22d4ae26cb9fe3584a07d |

| Typ pliku | Win32 EXE |

Plik binarny działa jak dropper, tworzenie i wykonywanie ładunków, takich jak Stepasha.exe I MotherRussia.exe w katalogach tymczasowych systemu, wykonując je w celu wykonania wyznaczonych im zadań.

Proces wykonania

Po wykonaniu, szkodliwe oprogramowanie wykonuje szereg działań:

- Sprawdza istniejące instancje, aby zapobiec duplikacjom.

- Tworzy i wykonuje osadzone ładunki, aby uniknąć wykrycia.

- Zbiera i eksfiltruje dane za pośrednictwem wstępnie skonfigurowanego kanału Telegramu.

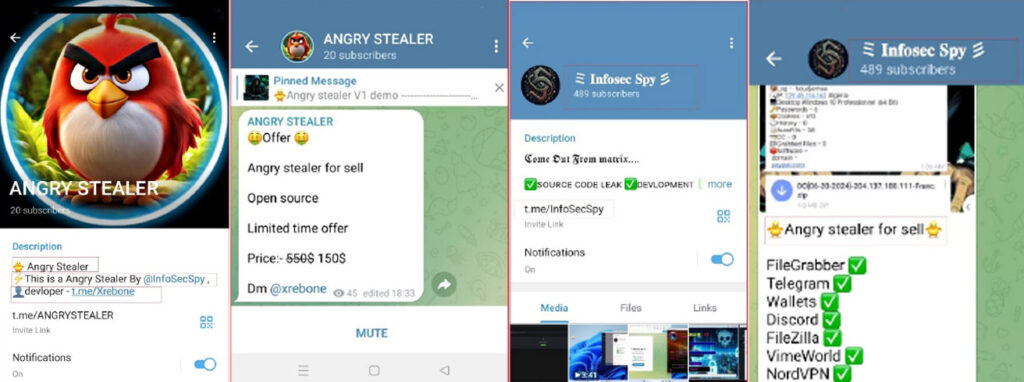

The “Wściekły złodziej” Kanał Telegram działa jako centrum marketingu i rozpowszechniania złośliwego oprogramowania. Jego opis przypisuje rozwój “@InfoSecSpy,” i zapewnia bezpośredni kontakt “t.me/Xrebone” dla interakcji. Operatorzy aktywnie wykorzystują ten kanał do łączenia się z potencjalnymi klientami i przesyłania aktualizacji na temat szkodliwego oprogramowania, prezentujące strategiczne wykorzystanie Telegramu do ułatwiania działalności cyberprzestępczej. Praktyka ta wpisuje się w szerszy trend, zgodnie z którym cyberprzestępcy wykorzystują Telegram jako centralną platformę operacyjną.

Korzystanie z interfejsu API bota Telegramu w celu ukrycia eksfiltracji danych. I gdzie trafiają wszystkie te skradzione dane? Wracając do cyberprzestępców za pośrednictwem bota, nie wymaga interakcji międzyludzkiej.

| Zastosowanie | Angry Stealer dystrybuowany na Telegramie i innych platformach internetowych jako 32-bitowy plik wykonywalny Win32 napisany w .NET. |

| Eksfiltracja danych | Celuje w poufne dane, takie jak dane przeglądarki, i je eksfiltruje, portfele kryptowalutowe, Dane uwierzytelniające VPN, oraz informacje o systemie wykorzystujące Telegram do wydobywania danych. Dane są spakowane i przesyłane z pominięciem weryfikacji SSL. |

| Relacja | Udostępnia identyczny kod, zachowanie, i funkcjonalność z “Złodziej wściekłości,” wskazując na bezpośrednią ewolucję mającą na celu poprawę jego niewidzialności i skuteczności. |

| Dystrybucja | Sprzedawane na różnych platformach internetowych, w tym strony internetowe i kanały Telegramu, jako narzędzie nielegalnej kradzieży danych. |

| Wskaźniki | Użycie języka rosyjskiego w komentarzach do pliku manifestu sugeruje potencjalnych autorów rosyjskojęzycznych. |

| Ładunki | Zawiera “MotherRussia.exe,” znany również jako “Akcesor RDP V4,” narzędzie do tworzenia złośliwych plików wykonywalnych związanych z operacjami zdalnego pulpitu i interakcjami z botami. |

| Zalecenia | Stanowi poważne zagrożenie ze względu na wszechstronne możliwości kradzieży danych. Organizacje powinny wdrożyć środki umożliwiające wykrywanie i zapobieganie wyciekowi danych. |

Teraz, porozmawiajmy o obronie. Konieczne jest zaktualizowane oprogramowanie i złożone hasła, ale to tylko podstawy. W dzisiejszym świecie, gdzie szczegółowo opisano Twój ślad cyfrowy, potrzebna jest czujność. Organizacje zachęca się do wdrożenia solidnych środków bezpieczeństwa API w celu zwalczania tego zagrożenia. Dlaczego? Ponieważ Angry Stealer wykorzystuje dryf API, gdzie rzeczywiste zachowanie interfejsu API odbiega od oczekiwanego zachowania, otwarcie luk.

Patrząc w przyszłość, przyszłość wydaje się dojrzała dla tego typu stealth, ataki złośliwego oprogramowania zintegrowane z mediami społecznościowymi. Wtapiają się w nasze cyfrowe życie. Można się spodziewać, że autorzy szkodliwego oprogramowania będą kontynuować ten trend, ulepszanie oprogramowania, aby wyprzedzać środki bezpieczeństwa. To jest gra, ale stawką są nasze dane osobowe i finansowe.

Groźby cyberbezpieczeństwa ujawnione w marcu 2025

Marsz 2025 odnotowano znaczącą ewolucję w taktykach cybernetycznych, z grupami ransomware przyjmującymi nowe techniki i rozszerzają swoją działalność. Badacze bezpieczeństwa zidentyfikowali w tym miesiącu kilka zagrożeń o wysokim wpływie,…

PUA:Win32/rdpwrap – Co robić?

Jeśli kiedykolwiek spotkałeś ostrzeżenie pua:Win32/rdpwrap na komputerze systemu Windows, Być może zastanawiasz się: Czy mój system jest zarażony? Czy powinienem panikować? Podczas gdy to ostrzeżenie może być niepokojące, To ważne…

Ale tutaj jest szersza implikacja. Ponieważ złośliwe oprogramowanie takie jak Angry Stealer staje się coraz bardziej powszechne, granica między cyberprzestępczością a narzędziami programowymi codziennego użytku zaciera się. Dzisiaj, to bot Telegramu; jutro, może to być kolejna popularna aplikacja, która zamienia się w broń kradnącą dane. Rodzi to pytania o bezpieczeństwo naszych codziennych narzędzi cyfrowych i prywatność, którą często uważamy za oczywistość.

Nie jesteśmy już tylko użytkownikami; jesteśmy celem rozwijającej się wojny z cyberprzestępczością. Narzędzia, których używamy do łączenia się, udział, i zarządzanie naszym życiem to te same narzędzia, które cyberprzestępcy wykorzystują do osłabiania naszego bezpieczeństwa. Co możemy zrobić?? Bądź na bieżąco, pozostań sceptyczny, i inwestuj w cyberbezpieczeństwo, jakby było to koniecznością, nie tylko opcja. Ponieważ w epoce cyfrowej, następna wiadomość phishingowa lub złośliwy bot mogą czaić się w następnej aktualizacji aplikacji lub otrzymanej wiadomości.

Podsumowując, Angry Stealer to coś więcej niż tylko złośliwe oprogramowanie; to drogowskaz na przyszłość cyberzagrożeń – świat, w którym nasze codzienne technologie są bronią używaną przeciwko nam. To wezwanie do walki o silniejszych, mądrzejsze środki cyberbezpieczeństwa i przypomnienie, że w cyfrowym świecie, czujność jest ceną bezpieczeństwa. Nie czekajmy, aż staniemy się ofiarami. Zamiast, Uzbrójmy się i chrońmy cyfrowe granice, które nazywamy domem.